官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

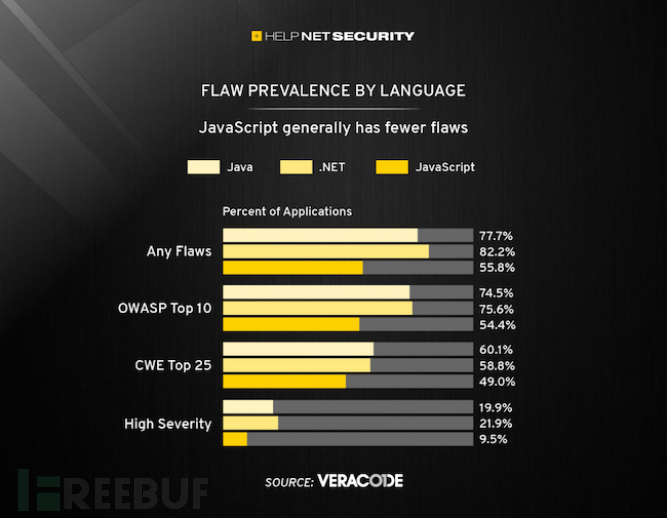

Veracode 研究报告发现,32% 的应用程序在第一次发布扫描时会出现漏洞,随着时间推移,漏洞积累越来越多,五年后,70% 的应用程序至少包含一个安全漏洞。

从 IBM 公布的数据泄露成本报告来看,2022 年全球数据泄露平均成本约 435 万美元。因此,企业需要在软件开发早期优先考虑漏洞补救措施,以最大限度减少漏洞累积带来的安全风险。

Veracode 首席执行官 Chris Eng 表示,2022 年的研究结果表明,企业应当思考在软件开发过程中和发布后,如何降低引入漏洞的“机会”以及如何减少引入漏洞的数量。此外, Chris Eng 强调除采用技术访问控制外,安全编码技术对 23 年及以后的网络安全同样尤为关键。

应用程序大量增长与漏洞引入之间并无直接关联

通过最初漏洞扫描后,应用程序迅速进入稳定“蜜月期”,80% 的应用程序在前 1.5 年内不会出现任何新漏洞,但后续引入新漏洞数量开始攀升,五年时间里,增加 35% 以上。

值得一提的是,安全研究人员发现通过对开发人员培训、使用多种扫描类型(包括通过 API 扫描)和增加扫描频率可有效降低漏洞引入的概率。为了保障应用程序的安全工作,企业应将上述举措作为软件安全计划的关键组成部分。 此外,研究人员提出,应用程序中的顶级漏洞还因测试类型不同,产生差异化,因此为确保不错过难以识别的漏洞,使用多种扫描类型至关重要。

此外,研究人员提出,应用程序中的顶级漏洞还因测试类型不同,产生差异化,因此为确保不错过难以识别的漏洞,使用多种扫描类型至关重要。

开放源代码的脆弱性

2022 年,Veracode 研究团队加大对《软件材料清单》的重视程度,并对 GitHub 上公开托管的 30000 个开源存储库进行了检查。有趣的是,近六年来,10% 的存储库都没有承诺对源代码进行更改。

Veracode 的研究揭示安全和开发团队应该采取如下关键步骤:

安全漏洞随着应用程序发布时间逐渐累计,但随着时间推移组织对其漏洞的关注度会逐渐降低,这两者的差别意味着到 10 年后,一个应用至少有 90% 的概率包含一个漏洞。因此,安全研究人员建议企业使用各种工具进行频繁漏洞扫描,此举有助于发现和修复可能已经被引入或随着时间的推移而“意外出现”的安全漏洞。

除此之外,企业应优先考虑自动化并对开发人员进行安全培训,以了解最可能被引入的安全漏洞,避免使用引入漏洞的技术,建立变更管理、资源分配和组织控制的应用程序生命周期管理协议。

最后,研究人员指出在应用程序发布后的任何特定月份,引入新漏洞的可能性为 27%。但同一时间节点,如果通过 API 扫描的话,概率降低到 25%,若开发人员再接受安全培训,引入漏洞的概率会再降低 1.8%。

注:本文内容收集自 helpnetsecurity.com,制作者对其完整性负责,但不对其真实性和有效性负责

参考来源:

https://www.helpnetsecurity.com/2023/01/13/apps-security-flaws-production/