一

前言

本来还准备学习,突然领导一个电话叫我起床干活,我真是开心极了o(╥﹏╥)o。

二

开始渗透

又开始辛苦工作了,扫描器辛苦了

fuzz开始,扫到一处api文档

打开一看好家伙,泄露了一些配置相关信息,以及真实ip,这里真实IP没做保护

那就老样子扫描器干活,我负责嗑瓜子,幻想着有朝一日给领导一个木木哒。

IP是云机器,按照标准思路,先扫描下他端口

已知信息linux服务器,有个web项目

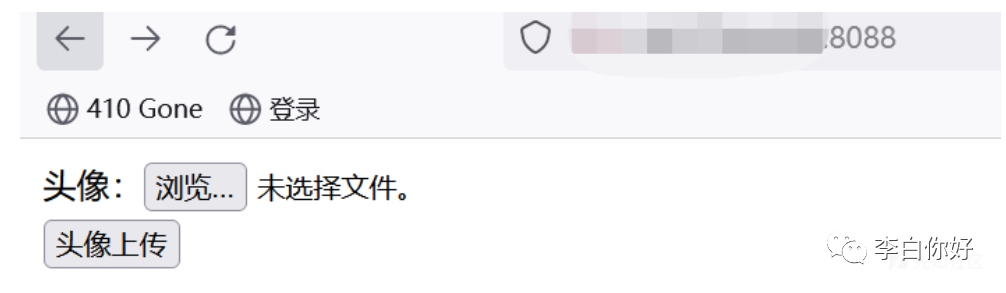

打开瞅瞅,不看不要紧,存在未授权的上传功能点,好了,入口就是你了

直接上马

好消息是上传上去了,坏消息是不执行

不能执行,呜呜呜┭┮﹏┭┮

当我百思不得发泄,可能没机会给领导么么哒的时候,突然蹦出个思路,尝试跨目录看看

还真行

emo了半小时,操作还是来了

既然能跨目录,看能不能跨到定时任务呢直接反弹shell呢

nono,格局小了,我直接跨root替换秘钥看看(已授权操作)

直接开干

../../../../../../../root/.ssh/authorized_keys

替换公钥连接到服务器,成功拿下服务器权限

三

总结

拿下目标后才会成就感满满。

继续睡觉,明天给领导么么哒(づ ̄ 3 ̄)づ。

四

参考链接

来源:先知社区(呱呱yyy啊)

文章链接:https://xz.aliyun.com/t/12028

五

往期回顾

记一次支付漏洞的挖掘

实战渗透从弱口令到getshell

记一次在演习中攻防角色反复横跳

文章来源: http://mp.weixin.qq.com/s?__biz=MzkwMzMwODg2Mw==&mid=2247496896&idx=1&sn=83d48407fd80e93766af2bdb10bfc726&chksm=c09a8790f7ed0e867b35563a5035fb1ce710b244743043e67210aee39fdaa663b571db8561c1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh