官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

Bleeping Computer 网站披露,一个新的网络犯罪活动将钓鱼网站隐藏在谷歌搜索结果中,以窃取亚马逊网络服务(AWS)用户的登录凭据。

2023 年 1 月 30 日, Sentinel 实验室的安全分析师首次发现钓鱼活动隐藏在谷歌广告搜索结果中。据悉,当搜索“aws”时,不良广告排名第二,仅次于亚马逊自身推广搜索结果。

恶意谷歌搜索结果(Sentinel One)

经过研究分析,安全人员发现攻击者最初将广告直接链接到网络钓鱼页面,后期陆续增加了重定向步骤,以期逃避谷歌广告欺诈检测系统的监管。

完整网络钓鱼链(Sentinel One)

“恶意谷歌广告”首先将受害者引到攻击者控制的博客网站(“us1-eat-a-w.s.blogspot[.]com”:该网站是一个合法的素食博客),使用“window.location.replace”自动将受害者重定向到托管了虚假 AWS 登录页面的新网站。

重定向代码(Sentinel One)

当用户进行至此步骤时,钓鱼网站系统会自动提示受害者是选择使用 root 用户还是 IAM 用户登录,一旦用户输入电子邮件地址和密码,信息就会被盗。(提示用户选择登陆方式有助于攻击者区分被盗数据的分价值和实用性)

AWS网络钓鱼页面(Sentinel One)

第二个网络钓鱼步骤,请求用户密码(Sentinel One)

Sentinel 实验室发现的网络钓鱼域主要包括以下几个:

aws1-console-login[.]us

aws2-console-login[.]xyz

aws1-ec2-console[.]com

aws1-us-west[.]info

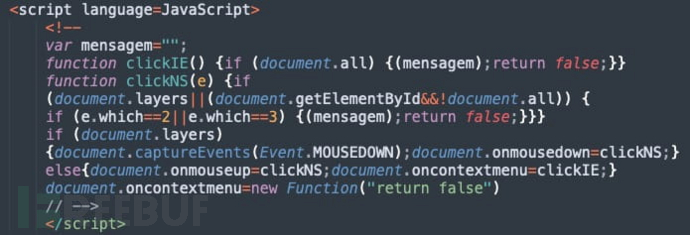

分析的过程中,研究人员发现这些钓鱼网页都具备一个有趣的特点,其创作者设置了一个 JavaScript 功能,可以禁用鼠标右键、鼠标中键或键盘快捷键,Sentinel 实验室指出,之所以禁用快捷键,可能是为了防止用户有意或不小心离开钓鱼网页。

禁用鼠标右键单击(Sentinel One)

此外,Sentinel 在中报告表示,JavaScript 代码注释和变量中,攻击者使用了葡萄牙语,而素食博客域名的根页面却模仿了一家巴西的甜点企业,用于注册域名的 Whois 详细信息指向一个巴西人。

值得一提的是,最近谷歌广告被各种网络犯罪分子大规模滥用,成为“寻找”潜在受害者的方法。 据不完全统计,谷歌广告被用于钓鱼密码管理器帐户、实现初始网络危害以部署勒索软件,以及伪装合法软件工具的恶意软件传播。

文章来源:

https://www.bleepingcomputer.com/news/security/malicious-google-ads-sneak-aws-phishing-sites-into-search-results/