2023-2-11 14:43:34 Author: Ots安全(查看原文) 阅读量:73 收藏

Dompdf 是一个 HTML 到 PDF 的转换器。<image>通过传递带有大写字母的标签,可以在 SVG 解析时绕过 dompdf 2.0.1 上的 URI 验证。这可能会导致通过pharURL 包装器在 PHP < 8 上反序列化任意对象。如果攻击者可以向 dompdf 提供 SVG 文件,则攻击者可以利用该漏洞使用任意协议调用任意 URL。在 8.0.0 之前的 PHP 版本中,它会导致任意反序列化,这至少会导致任意文件删除甚至远程代码执行,具体取决于可用的类。

概括

<image>通过传递带有大写字母的标签,可以在 SVG 解析时绕过 dompdf 2.0.1 上的 URI 验证。这可能会导致通过pharURL 包装器在 PHP < 8 上反序列化任意对象。

细节

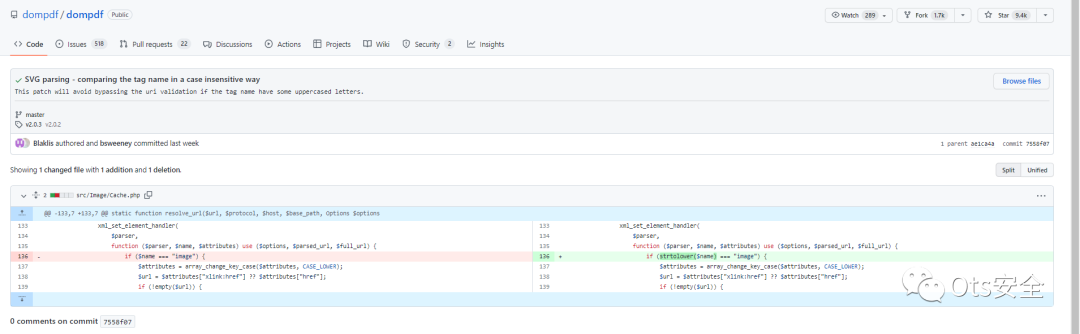

该错误发生在 src/Image/Cache.php 中的 SVG 标签解析期间<image>:

if ($type === "svg") {$parser = xml_parser_create("utf-8");xml_parser_set_option($parser, XML_OPTION_CASE_FOLDING, false);xml_set_element_handler($parser,function ($parser, $name, $attributes) use ($options, $parsed_url, $full_url) {if ($name === "image") {$attributes = array_change_key_case($attributes, CASE_LOWER);

这部分将尝试检测<image>SVG 中的标签,并将使用 href 根据 protocolAllowed 白名单对其进行验证。然而,`$name 与 "image" 的比较是区分大小写的,这意味着 SVG 中的这样一个标签将通过:

<svg><Image xlink:href="phar:///foo"></Image></svg>

由于标签名为“Image”而不是“image”,因此不会通过触发检查的条件。

正确的解决方案是$name在检查之前降低 strtolower :

if (strtolower($name) === "image") {概念验证

解析以下 SVG 文件足以重现漏洞:

<svg><Image xlink:href="phar:///foo"></Image></svg>

影响

如果攻击者可以向 dompdf 提供 SVG 文件,则他们可能能够利用该漏洞以任意协议调用任意 URL。在 8.0.0 之前的 PHP 版本中,它会导致任意反序列化,这至少会导致任意文件删除,并可能导致远程代码执行,具体取决于可用的类。

源码更改:

https://github.com/dompdf/dompdf/commit/7558f07f693b2ac3266089f21051e6b78c6a0c85

参考:

https://github.com/dompdf/dompdf/security/advisories/GHSA-3cw5-7cxw-v5qg

https://github.com/dompdf/dompdf/releases/tag/v2.0.2

https://github.com/dompdf/dompdf/commit/7558f07f693b2ac3266089f21051e6b78c6a0c85

如有侵权请联系:admin#unsafe.sh