官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

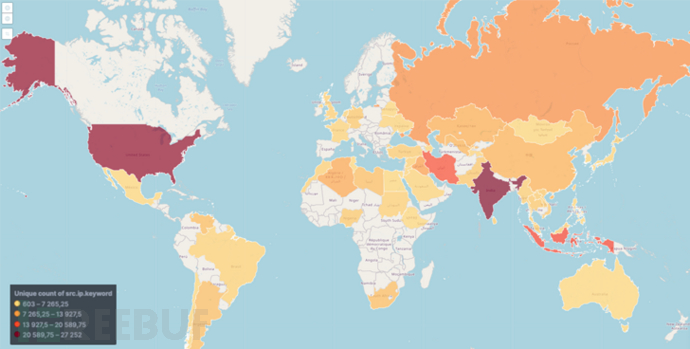

The Hacker News 网站披露,名为 MyloBot 的僵尸网络正在席卷全球,已经成功破坏数以千计的网络系统。据悉,受害目标大部分位于印度、美国、印度尼西亚和伊朗。

MyloBot 僵尸网络早已纵横网络江湖多年

2017 年,MyloBot 僵尸网络出现在网络世界,2018 年首次被 Deep Instinct 记录在案,经过几年的发展,已经具备很强的反分析技术和下载功能。BitSight 公司曾表示,目前 MyloBot 每天感染超过 5 万台设备。

2018 年 11月,Lumen 黑莲花实验室指出,Mylobot 僵尸网络之所以危险,是因为其能够在感染主机后下载和执行任何类型的有效载荷,此举意味着它可以随时下载攻击者想要的任何其它类型恶意软件。

2022 年,业内人士发现 Mylobot 恶意软件从被入侵的端点处发送了勒索电子邮件,作为寻求一场超过 2700 美元比特币的网络犯罪活动中一部分。

已知,MyloBot 僵尸网络采用了多阶段序列来解包并启动机器人恶意软件,值得注意的是,在试图联系指挥和控制(C2)服务器之前,它还会在受害系统中“静默”14 天,以躲避检测。

BitSight 表示,MyloBot 僵尸网络主要功能是建立与嵌入恶意软件中的硬编码 C2 域的连接,并等待进一步的指令。当 Mylobot 收到 C2 的指令时,会将受感染的计算机转换为代理,被感染的机器将此时能够处理许多连接,并转发通过命令和控制服务器发送的流量。

后续,MyloBot 的更新迭代利用了一个下载器,该下载器反过来联系 C2 服务器,后者回应一个包含检索MyloBot 有效载荷链接的加密消息。

最后,安全专家强调,MyloBot 并不是单独作案,可能是网络犯罪事件的一部分。之所以这样说,是因为对僵尸网络 C2 基础设施相关的某个 IP 地址进行反向 DNS 查找时,发现与名为“clients.bhproxys[.]com”的域名有联系。

参考文章:

https://thehackernews.com/2023/02/mylobot-botnet-spreading-rapidly.html