导语:本文会介绍最常检测到的跟踪系统和公司web信标。

目前有大量的追踪器,它们收集用户在线活动的信息。但出于各种目的,我们已经习惯了在线服务提供商、营销机构和分析公司跟踪我们的每一次鼠标点击、我们的社交帖子、浏览器和流媒体服务。这些被收集的数据可用于改善用户界面或整体用户体验,或用于个性化广告。

存在各种类型的跟踪器,用于收集不同类型的信息:广告(AdAgency)跟踪器、分析(WebAnalytics)跟踪器等等。其中大多数主要用于网站和内部应用程序。还有更多的多功能追踪器,用于网站、内部应用程序,甚至电子邮件。本文描述了其中一种跟踪器类型:web信标。本文会介绍最常检测到的跟踪系统和公司web信标。

什么是web信标

web信标(web beacon),又称网页臭虫(web bug),是可以暗藏在任何网页元素或邮件内的1像素大小的透明GIF或PNG图片,常用来收集目标电脑用户的上网习惯等数据,并将这些数据写入Cookie。web信标在邮件跟踪和垃圾邮件中较为常用。

虽然互联网隐私倡导者反对使用网络臭虫,但是他们大部分承认网络臭虫有积极用途,例如跟踪侵犯版权的网站。 根据Richard M.Smith,网络臭虫(Web bug)可以收集以下资料:1.获取网络臭虫的计算机的IP地址,2.网络臭虫所在网页的网址,3.网络臭虫图象的网址,4.网络臭虫被访问的时间,5获取网络臭虫图象的浏览器的类型,6.一个提前设定的cookie值。网络臭虫(Web bug)经常被垃圾邮件发送者用来验证电子邮件地址。当收件人打开一封有网络臭虫的电子邮件时,返回给发件人的信息就会显示邮件已被打开,这样就可以确认电子邮件地址是有效的。

网站上的信标跟踪访问者。分析性营销机构或网站所有者自己可以使用这些数据来衡量某些内容或促销活动的表现,或者他们的受众的反应。一些网站使用追踪器像素作为其内容的水印,例如追踪非法拷贝。

电子邮件中web信标的主要目的,就像网站上的信标一样,是统计与内容互动的用户。例如,跟踪器像素可用于生成关于电子邮件打开率的报告。这有助于公司发现用户对哪些电子邮件活动感兴趣,哪些不感兴趣。例如,如果一项电子邮件活动的打开率下降,公司可能会选择用更吸引眼球的内容或点击诱饵来代替主题,或者相反,使其更具事实性和信息性。

web信标是如何工作的

网页上的信标通常是从外部源加载的图像。大小通常是一个甚至零个像素,因此人眼看不见的。因此得名:“间谍像素”。此外,CSS的显示属性可以设置为“none”(不显示)来隐藏图像。不太常见的是JavaScript信标实现,比如信标API:一个允许向服务器发送请求而不期待响应的接口。

信标API(Beacon API)是一种较新的Web技术,它不需要使用不可见图像或类似手段就能达到相同的目的。截至2017年4月,它还是一个万维网联盟的候选建议。其旨在使Web开发人员能在用户离开页面时将信息(如分析或诊断数据)发回Web服务器,以跟踪用户的活动。使用Web信标API能够不干扰或影响网站导航的完成此种跟踪,并且对最终用户不可见。信标API已于2014年被相继引入到Mozilla Firefox和Google Chrome网页浏览器。

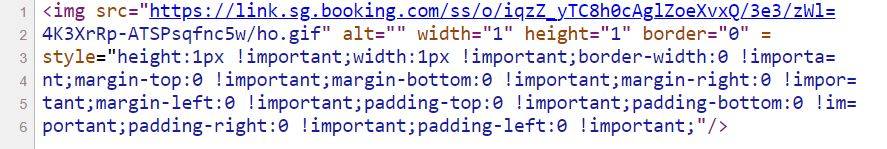

网站HTML代码中的web信标位置示例

电子邮件web信标以类似的方式实现:在电子邮件正文中放置不可见的图像,或者在HTML附件中添加JavaScript代码。

电子邮件HTML部分中的web信标位置示例

当网页或电子邮件被打开时,一个请求被发送到web信标服务器。如果web信标是一个图像,请求是上传这个图像。否则,它是JavaScript代码中指定的请求,通常不需要响应。下面的信息通常被传递给服务器:

打开网页或电子邮件的日期和时间;

操作系统版本;

浏览器或电子邮件客户端类型和版本;

屏幕分辨率;

IP地址;

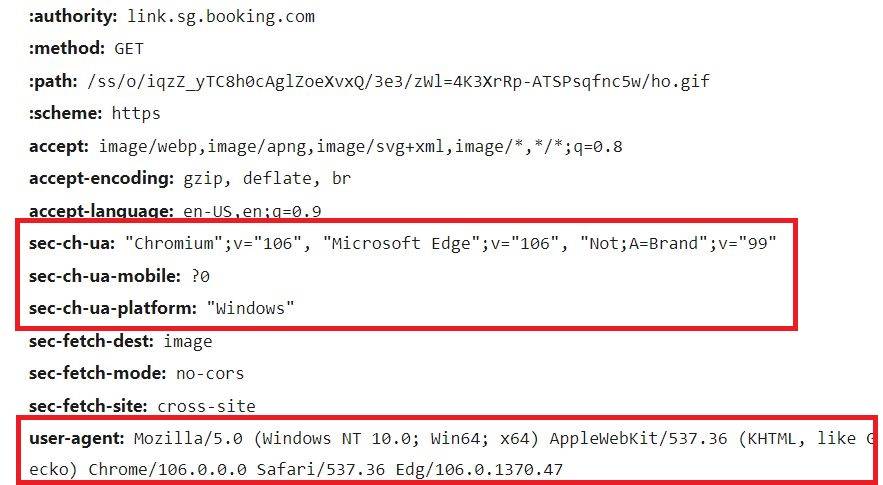

用户数据传输示例

最常见的网站和电子邮件信标

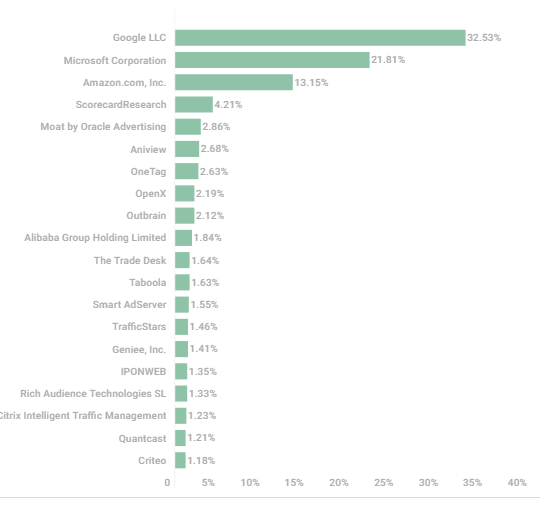

我们分析了2022年12月系统检测到的网络信标,并对20家公司进行了排名,这些公司的信标在浏览网站或打开电子邮件时与用户互动最频繁。

网站上最常见的20个信标

我们使用了“禁止跟踪”(DNT)组件从2022年12月1日至31日收集的匿名统计数据,该组件阻止网站跟踪器的加载。DNT在默认情况下是禁用的,它是卡巴斯基互联网安全、卡巴斯基全面安全和卡巴斯基安全云的一部分。统计数据由用户在同意的情况下分享的匿名数据组成。我们列出了20家DNT在全球范围内最频繁检测到其内容的公司。根据DNT的数据,20家公司中的大多数至少与数字广告和营销有一定的联系。例如,Aniview以2.68%的排名位居第六,专门从事视频广告业务。OpenX(2.19%)、Taboola(1.63%)、Smart AdServer(1.55%)和其他许多公司都是广告或营销机构。

即使是科技巨头,如谷歌(32.53%)、微软(21.81%)、亚马逊(13.15%)和甲骨文(2.86%),它们在我们的排名中处于领先地位,运营着营销和广告子公司,而销售产品并不是它们使用网络信标的唯一原因。

2022年12月最常见的20个网站信标

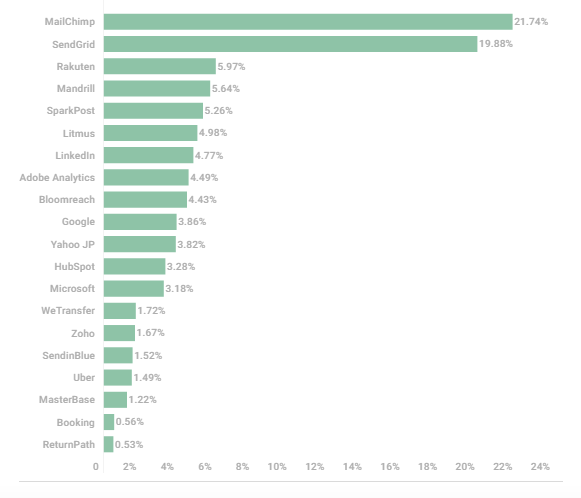

电子邮件中最常见的20个信标

本节介绍来自卡巴斯基用户设备的匿名反垃圾邮件检测数据。反垃圾邮件组件是卡巴斯基安全Linux邮件服务器、卡巴斯基安全微软Exchange服务器、卡巴斯基安全邮件网关和卡巴斯基安全微软Office 365的一部分。

与网站信标排名不同的是,最常见的电子邮件信标并不是由大型科技公司主导的:Adobe Analytics(4.49%)排名第八,谷歌(3.86%)和微软(3.18%)的比例甚至更低。事实上,有相当多的公司专门从事电子邮件营销就可以解释这一点。这些公司可分为两类:

电子邮件服务提供商(ESP):为客户管理和维护电子邮件活动的公司;

客户关系管理(CRM):专门为在销售过程的各个阶段管理各种类型的客户沟通建立平台的公司。

科技巨头拥有大多数网站使用的主要广告网络,因此他们的追踪器主导着这些网站,而ESP和CRM公司管理着大多数电子邮件活动,因此他们的追踪器主导了电子邮件。ESP和CRM信标收集用户数据,以跟踪他们对电子邮件活动的响应,即打开邮件的用户百分比、不同地区打开率的变化情况,等等。我们在电子邮件流量中检测到的大多数信标是由Mailchimp(21.74%)和SendGrid(19.88%)提供的,这是美国两家主要的电子邮件营销公司。

除ESP和CRM外,我们的电子邮件信标排名还包括韩国大型在线零售商乐天(5.97%)、商业社交网站LinkedIn(4.77%)、叫车平台Uber(1.49%)和主要住宿预订服务Booking.com(0.56%)。这些公司与ESP和CRM参与者分享了他们使用web信标的原因:评估电子邮件营销活动的影响并收集汇总用户统计数据。

电子邮件中最常见的20种web信标

总结

公司努力收集尽可能多的用户数据,尽可能多地为每个用户配置文件添加细节,以便他们可以个性化产品,更有效地销售商品和服务。各种跟踪系统使公司能够跟踪网站、内部应用程序和电子邮件中的用户。

许多大公司没有外包这些服务,而是建立了自己的广告子公司,销售与广告专家相同的服务。他们通常合并从不同来源获得的用户信息,以丰富和扩展他们现有的每个用户档案。同时,其他人使用互联网巨头、营销机构、ESP和CRM公司的服务,帮助这些公司收集更多数据。

一般情况下,用户会发现很难追踪到他们的数据去向。甚至有时可能都没有注意到正在收集数据。网站和电子邮件中的信标对用户来说是不可见的,与cookie相反,放置信标的公司不会发出任何警告。

与此同时,信标还能让这些公司知道用户访问网站的次数,他们来自哪里,谁在何时何地打开了电子邮件。通过定期收集所有这些信息,不仅可以了解用户对特定电子邮件消息或登录页面的反应,还可以了解用户的习惯,例如他们通常什么时候上网。如果攻击者因泄露而获得这些信息,他们可以将其用于自己的目的。特别是,如果他们发现你平时的离线时间,他们可以尝试黑客攻击你的在线账户或以你的名义发送虚假电子邮件。

此外,攻击者还使用网络信标技术。至少采取最低限度的反跟踪措施来保护自己免受公司的不必要关注是值得的,更不用说网络黑客了。你可以安装一个特殊的浏览器扩展,防止在网页上加载跟踪器,并配置浏览器以增加隐私。许多VPN服务都提供跟踪器阻止作为附加功能。当涉及到电子邮件时,您可以防止图像自动加载。即使你打开了一封包含间谍像素的电子邮件,它也不会起作用,因为除非你明确允许,否则任何图像(网络信标也是图像)都不会加载。至于更高级的JavaScript信标,它们位于附件中,只有在你打开后才能加载。

本文翻译自:https://securelist.com/web-beacons-on-websites-and-in-email/108632/如若转载,请注明原文地址