===================================

0x01 工具介绍

Joomla是一款开源的内容管理系统(CMS),使用PHP编写,支持MySQL、MSSQL和PostgreSQL等多种数据库系统。访问限制不当导致未经授权访问服务器REST API接口。

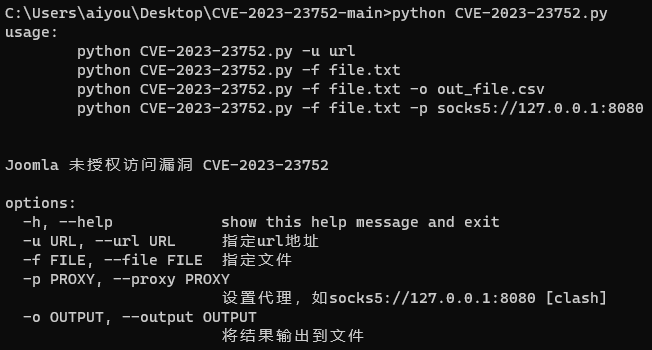

受影响版本:Joomla 4.0.0 - 4.2.70x02 安装与使用

1、单个url

python CVE-2023-23752.py -u url2、批量扫描,输出存在漏洞的url

python CVE-2023-23752.py -f file.txt -o out_file.csv3、使用代理批量扫描

python CVE-2023-23752.py -f file.txt -p socks5://127.0.0.1:8080 0x03 项目链接下载

· 今 日 送 书 ·

《灰帽黑客(第5版)》在上一版本的基础上做了全面细致的更新,新增了13章内容,分析敌方当前的武器、技能和战术,提供切实有效的补救措施、案例研究和可部署的测试实验,并揭示黑客们如何获取访问权限、攻击网络设备、编写和注入恶意代码及侵占Web应用程序和浏览器。这个与时俱进的知识宝库也透彻讲解Android漏洞攻击、逆向工程技术和网络法律等主题,呈现物联网等新主题。

文章来源: http://mp.weixin.qq.com/s?__biz=MzI4MDQ5MjY1Mg==&mid=2247507781&idx=1&sn=7d586f27a571b9170bff361414fd1dd5&chksm=ebb53046dcc2b950fd72386957a33521ff8b1ea8d31d864db7da7bc5cfda7c478aa9f927c0b9#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh