现在只对常读和星标的公众号才展示大图推送,建议大家能把渗透安全团队“设为星标”,否则可能就看不到了啦!

免责声明

由于传播、利用WK安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,WK安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

此系统为985证书站,为一个通杀系统,主要讲解一个小知识点。

打开url:https://xxx/xxx/login.html

登录注册的账号密码

点击在线申请,在基本信息处看到自己的个人信息

抓包观察数据包,网址链接是类似这样的

https://xxx/xxx/xxx/xxx/xxx/s

/WEBLIB_TZ_AFORM.TZ_ALLFORM_ISCRIPT.FieldFormula.Iscript_AppForm_Dispatcher?PERSON_ID=286525&

TZ_APP_MODAL_ID=21&TZ_APP_FORM_TYPE=OUT&TZ_APP_INS_ID=100331199&TZ_IS_READONLY=&

TZ_APP_MODAL_NUM=1

根据链接得知

PERSON_ID、TZ_APP_MODAL_ID、TZ_APP_INS_ID、TZ_APP_MODAL_NUM

参数都为数字型,并没有加密。经过测试这些参数都是可控的,其中 TZ_APP_INS_ID参数为个人用户ID,更改ID即可造成水平越权,获取到别人的个人信息。

例如URL:https://xxx/xxx/xxx/xxx/xxx/s

/WEBLIB_TZ_AFORM.TZ_ALLFORM_ISCRIPT.FieldFormula.Iscript_AppForm_Dispatcher?PERSON_ID=286525&

TZ_APP_MODAL_ID=21&TZ_APP_FORM_TYPE=OUT&TZ_APP_INS_ID=100331101&TZ_IS_READONLY=&

TZ_APP_MODAL_NUM=1

总结:

个人信息越权。进入系统后浏览功能点,思考每个功能点可能会存在什么类型漏洞,观察每个功能点对应的数据包是否有可控未加密的参数,了解每个参数代表着什么含义。

★

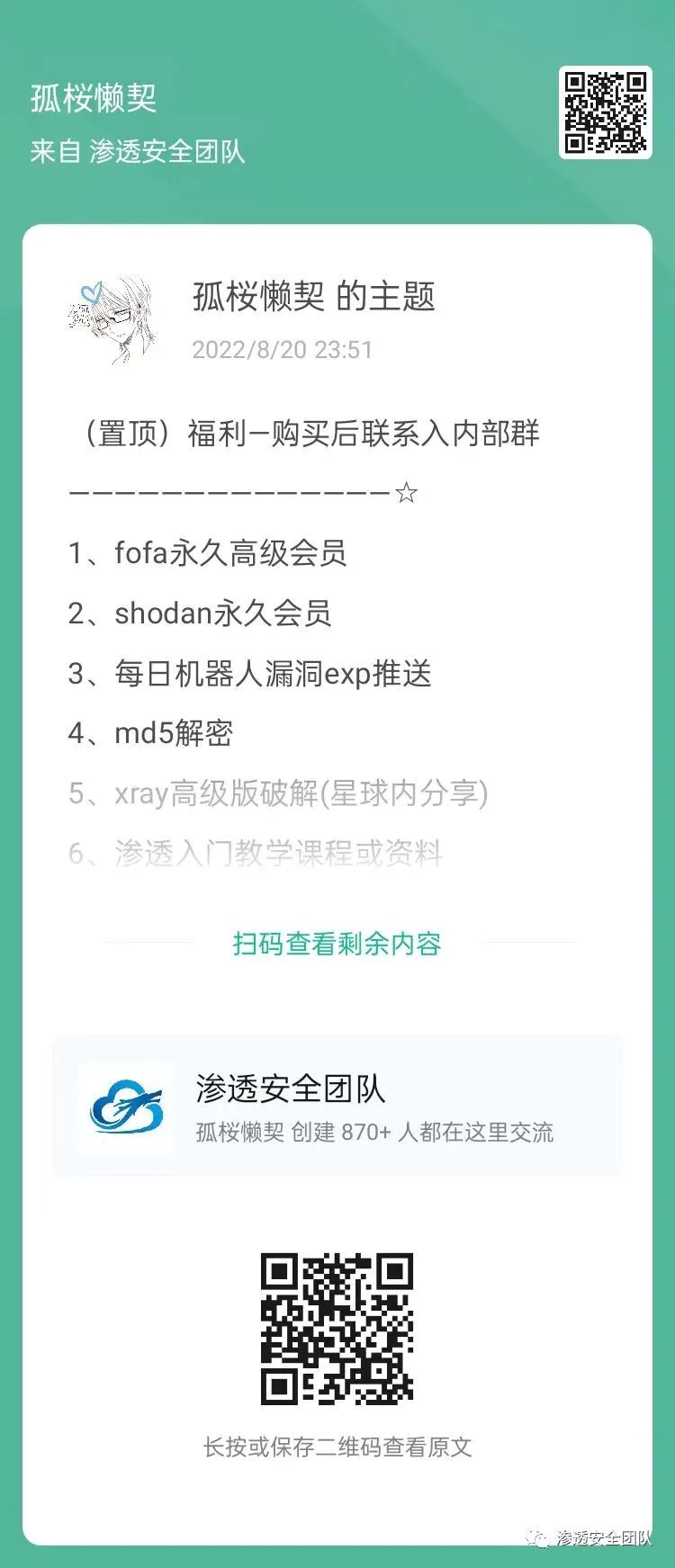

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh