2008年-2022年APT报告内容(如进行阅读-文件可能包含恶意样本程序,谨慎点击)

https://github.com/CyberMonitor/APT_CyberCriminal_Campagin_Collections

2008年-2016年APT活动的各种公开文件、白皮书和文章

https://github.com/kbandla/APTnotes

推荐阅读-黑鸟-有趣的 APT 报告收集和一些特殊的 IOC

https://github.com/blackorbird/APT_REPORT

英特尔威胁-2010年-2017年公开可用的威胁 INTel 报告的存档(主要是 APT 报告,但不限于)

https://github.com/jack8daniels2/threat-INTel

关于目标网络入侵 (“APT”) 中使用的不同恶意软件系列的开源报告存储库

https://github.com/michael-yip/APTMalwareNotes

一款工具intelFarmer

intelFarmer 是一种跟上威胁情报报告每日发布的工具。它监视来自公共资源的指定提要,突出显示新的提要并将它们存储在数据库中。

此外,它还允许添加 Twitter API 密钥来搜索有关特定 APT 组的推文。

用法

python .\intelFarmer.py -husage: intelFarmer.py [-h] [-v] (-g APT_group number_of_tweets | -l | -i | -d days | -c source)Get threat intel from known feeds (and store it). Get threat intel info about APT groups from tweets (add API keys in intelAPTTwitter.py)options:-h, --help show this help message and exit-v, --version display current version-g APT_group number_of_tweetsSearch for info of an APT group in recent tweets (case sensitive). DO NOT FORGET TO ADD API KEYS-l, --list List all APT groups in database-i Search for new threat intel reports and update database (first run is very verbose)-d days Search for last 10 threat intel reports of last specified number of days-c source Check a source - last week reportsintelFarmer 0.0 || More info at https://github.com/labieno/intelFarmer

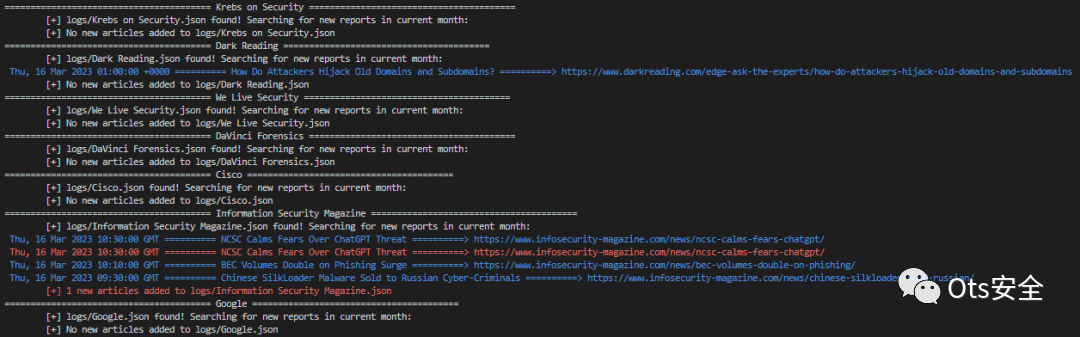

威胁情报提要 (-i)

第一次运行 - 非常冗长

它将为每个提要创建一个“日志”文件夹和一个 .json 文件,并与它们保持同步。

稍后运行

它将更新 .json 文件(新存储的红色报告)并突出显示(蓝色)当天发布的报告。

您可以在“src/rss_feed.py”更新提要列表

APT 组别名推文搜索 (-g/--group APT_group)

搜索包含 APT 组别名的推文。例如:

python .\intelFarmer.py -g "APT29" 4项目地址:https://github.com/labieno/intelFarmer

如有侵权请联系:admin#unsafe.sh