现在只对常读和星标的公众号才展示大图推送,建议大家能把渗透安全团队“设为星标”,否则可能就看不到了啦!

免责声明

本文章仅用于信息安全防御技术分享,因用于其他用途而产生不良后果,作者不承担任何法律责任,请严格遵循中华人民共和国相关法律法规,禁止做一切违法犯罪行为。

由于传播、利用本公众号所发布的而造成的任何直接或者间接的后果及损失,均由使用者本人承担。威零科技公众号及原文章作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

文中涉及漏洞均以提交至相关漏洞平台,禁止打再次复现主意

本文章完全是为了水证书,分享一个快速打法,不喜勿喷,感谢大佬们的指正。

前言

这第六炮本来应该早早就来了!修复太慢了,推到今天才给宝子们带来第六炮。

该站点也是大佬给的一个,挖掘过程也是坎坎坷坷,接下来就慢慢观看吧,感谢大佬们观看!!!

漏洞发现

通过大佬送的弱口令,进去看了下,发现是测试用户没有“超管”权限,只有“普通管理员”的权限,其实两个的权限相差并不多,唯一就是管理员用户管理功能。

一样的思路肯定还是摸摸有什么功能,看看有无值得利用的。这里后台功能也就如上图所示,也并不多。仅仅只摸出来了一个xss

哦哦~告诉宝子们一下,Edusrc只收存储型xss,而且只需要你证明系统有xss就行了,不用一定要弹窗的哦。

这里可以给你们一个简单的payload证明就好了,因为很多是正式环境,影响使用就不好了。

payload:<img src=DaShuaiBi>

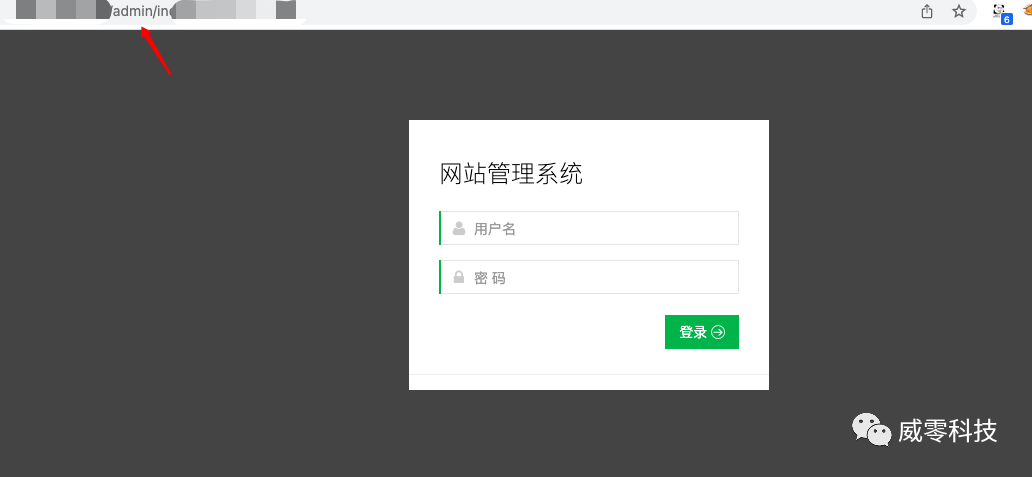

后面看见URL里面有admin路径就想着去前端页面看看,发善一下新的思路

随后漏洞也是从前端所发现。

漏洞复现

前端页面长的也是很精美,直接就看见了登录,随后点击了登录看看前端登录的后台是什么样子。

直接用大佬给的帐号进行登录,直接“登录失败,用户名或密码错误”

难道后台登录的帐号跟前台的登录帐号不一样?随后返回admin后台看了一眼用户管理,顺便创建了一个用户。

再拿去前台进行登录,小迪语录瞬间就来了“你mei的!” 没办法登录,随后又注册了几个用户还是同样“你mei的”。至于为什么不行,后面告诉你们!

可能很多师傅要问为什么不直接改已有用户的密码的呢?之所以不改其他学生或者老师的密码确实是因为不想影响到正式环境的使用,所以就没改。咱就是说还是要做个有职业素养的白帽子。

后面没办法还是改了,哈哈哈哈,自己折磨自己,典型有病。

扯远了,咱们继续!

改了其中一个老师的密码后成功进去,为什么自己注册的123 /test/1234/不行是因为前端登录接口是校验用户名是不是中文的,只有中文的用户名才能登录emmm,又是一个小细节。

登录后又是摸了一圈,同样只摸出来一个存储型xss

就在一筹莫展的时候,我突然想到admin路径,说不定就前台未授权到后台了。

随后就跑到后台,把路径复制过来,拼接一看

❤️~~进去了。。。

这里能看见是没有显示登录用户的,而且也是最高权限的管理员。比大佬给的管理员权限都高。

美好的一天结束啦!!!!10rank水到了,跑路!!

0x05 每日祝福

祝师傅们,天天高危、日日0day!!!!!!!!!!!!!!!

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh