本文涵盖了将PowerShell-Empire设置为C2服务器的过程,以及如何生成可用于在目标系统上获得初步立足点的宏Excel文档。

ATT& CK

初始访问包括使用各种进入向量在网络中获得其初始立足点的技术。用于获得立足点的技术包括有针对性的鱼叉式网络钓鱼和利用面向公众的Web服务器上的弱点。通过初始访问获得的立足点可能允许继续访问,如有效帐户和使用外部远程服务,或者可能由于更改密码而限制使用。

攻击者可能会发送网络钓鱼消息以获得对受害者系统的访问权限。所有形式的网络钓鱼都是通过社会工程以电子方式进行的。网络钓鱼可以有针对性,称为鱼叉式网络钓鱼。在鱼叉式网络钓鱼中,特定的个人、公司或行业将成为攻击者的目标。更一般地说,对手可以进行无目标的网络钓鱼,例如在大规模恶意软件垃圾邮件活动中。

攻击者可能会向受害者发送包含恶意附件或链接的电子邮件,目的通常是在受害者系统上执行恶意代码。网络钓鱼也可能通过第三方服务进行,如社交媒体平台。网络钓鱼还可能涉及社会工程技术,如冒充受信任的来源。

使用Powershell Empire设置C2服务器-攻击者和对手使用C2(命令和控制)服务器与目标网络上的受损系统保持通信。

使用Powershell Empire生成stager-stager用于在攻击者和受害者之间建立通信通道。

使用Luckystrike将有效负载作为宏注入文档。

通过电子邮件将文档发送到目标系统。

目标打开文档并因此运行恶意宏。

Stager连接回帝国监听器。

下图说明了我们将使用的各种操作系统及其要求。

为了生成恶意宏文档,我们需要一个具有以下程序和配置的Windows VM:

已安装Microsoft Office 2010或更新版本 Windows 7或更新版本 PowerShell 2.0以上版本 Windows Defender已启用

鉴于我们使用网络钓鱼作为初始访问向量,目标必须满足以下要求,才能让攻击按预期工作:

Windows 7或更新版本。

已安装Microsoft Office

PowerShell Empire和Starkiller可以通过以下步骤安装在Kali Linux上:

1、更新你的仓库和包,这可以通过运行以下命令来完成:

sudo apt-get update&&sudo apt-get upgrade2、下一步将安装PowerShell Empire和Starkiller,这可以通过运行以下命令来完成:

sudo apt-get install powershell-empire starkiller -y3、安装PowerShell Empire和Starkiller后,您可以通过运行以下命令启动Empire服务器:

sudo powershell-empire server这将启动服务器,并在端口1337上设置Empire Restful API,如下面的屏幕截图所示。

4、一旦Empire服务器启动并运行,就可以通过Empire客户端连接到服务器,方法是运行以下命令:

sudo powershell-empire client登录后,您应该会看到一个类似于下面屏幕截图中所示的界面。

7、现在我们已经将PowerShell-Empire设置为C2服务器,接下来我们可以看看如何在Windows虚拟机上设置Luckystrike。

Luckystrike

.xls和.doc文档Luckystrike为您提供了几种感染方法,旨在让您的有效负载在不触发AV的情况下执行。确保您在Win7-10计算机(32或64位)上。

您必须运行当前版本的PowerShell(v5+)。

您必须安装Microsoft Excel(2010+)。

禁用Windows Defender。您可以在此处了解有关禁用Windows Defender的更多信息:https://www.windowscentral.com/how—permanently—disable—windows—defender—windows—10

按照下面列出的步骤安装Luckystrike。

以管理员身份启动PowerShell提示符。 配置PowerShell以允许执行PowerShell脚本,这可以通过在PowerShell中以管理权限运行以下命令来完成:

Set-ExecutionPolicy Unrestrictediex (new-object net.webclient).downloadstring('https://raw.githubusercontent.com/curi0usJack/luckystrike/master/install.ps1')这将下载所有的Luckystrike PowerShell脚本和文件到您的桌面上。

4、下一步是使用管理权限在PowerShell提示符中执行luckystrike.ps1脚本。这可以通过运行以下命令来完成:

cd .\ luckystrike.\ luckystrike.ps1

5、您应该会看到一个类似于前面屏幕截图中所示的屏幕。进入 99提示退出。

我们需要设置一个Empire监听器,以便从目标系统接收反向连接,此外,我们还需要使用Empire生成一个stager,用于生成恶意宏文档。

1、第一步是设置一个监听器,在本例中,我们将使用星星killer设置一个HTTP监听器,这可以通过导航到监听器页面并单击“创建”来完成。

2、您现在需要指定监听器选项,确保您在主机字段中指定Kali IP,如下面的屏幕截图所示。

3、在设置监听器之后,我们需要设置stager,然而,在此之前,我们需要启动用于编译stager的csharp服务器。这可以通过展开侧边栏并单击插件来完成。之后,您需要单击csharp插件并启动它,如下面的屏幕截图所示。

6、创建stager后,您可以通过单击stager上的菜单按钮下载它,如下面的屏幕截图中突出显示的。

用Luckystrike生成恶意文档

在将stager从Kali VM转移到Windows VM之后,我们可以开始使用Luckystrike生成恶意宏文档的过程。1、第一步是在PowerShell提示符下以管理权限运行luckystrike.ps1脚本。这可以通过运行以下命令来完成:

cd .\ luckystrike.\ luckystrike.ps1

3、我们现在需要向目录中添加一个有效负载,这可以通过选择选项1来完成,如下面的屏幕截图所示。

4、现在,您需要为有效负载指定一个名称,并提供与有效负载有关的任何相关信息,如下面的屏幕截图中突出显示的那样。

5、下一步是选择一个有效负载类型,在我们的例子中,我们的stager是一个可执行文件,所以我们将选择选项3,如下面的屏幕截图所示。

6、您现在需要指定我们创建的Empire stager的路径,如下面的屏幕截图所示。

7、有效载荷现在应该被添加到Luckystrike目录中,您现在需要选择有效载荷。这可以通过导航回到Luckystrike主菜单并选择选项1来完成,如以下屏幕截图中突出显示的。

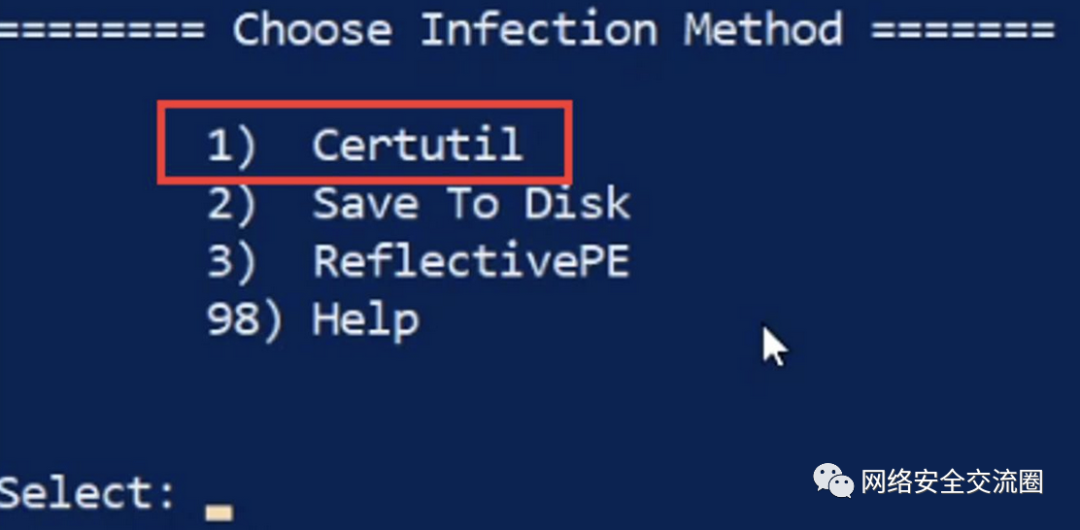

9、现在将提示您指定感染方法,在这种情况下,我们将使用“Certutil”方法,如以下屏幕截图中突出显示的。

10、我们现在可以通过导航回到Luckystrike主菜单并选择“文件选项”菜单选项来生成恶意文档,如下面的屏幕截图所示。

11、下一步将涉及生成一个新文件,这可以通过选择“生成新文件”菜单选项来完成,如下面的屏幕截图中突出显示的。

现在我们已经在目标系统上获得了一个初步的立足点,我们可以开始探索建立持久性的过程了。

点击下方名片关注公众号

如有侵权请联系:admin#unsafe.sh