前言

一、蜜罐分类

低交互式蜜罐 :通常是指与操作系统交互程度较低的蜜罐系统,仅开放一些简单的服务或端口,用来检测扫描和连接,这种容易被识别。 中交互式蜜罐 :介于低交互式和高交互式之间,能够模拟操作系统更多的服务,让攻击者看起来更像一个真实的业务,从而对它发动攻击,这样蜜罐就能获取到更多有价值的信息。 高交互式 :指的是与操作系统交互很高的蜜罐,它会提供一个更真实的环境,这样更容易吸引入侵者,有利于掌握新的攻击手法和类型,但同样也会存在隐患,会对真实网络造成攻击。

Honeyd:https://github.com/DataSoft/Honeyd T-pot : https://github.com/dtag-dev-sec/tpotce

HFISH: https://github.com/hacklcx/HFish opencanary web : https://github.com/p1r06u3/opencanary_web

Shadow Daemon:https://shadowd.zecure.org/overview/introduction/

RDPy:https://github.com/citronneur/rdpy

Artillery :https://github.com/trustedsec/artillery/

二、如何识别

1. BOF的识别;BOF(Back Officer Friendly) 2. 假代理技术,关注Honeypot Hunter软件; 3. Honeyd的识别; 4. 利用Sebek识别蜜网,第二、三代蜜网都有这个软件; 5. Tarpits的识别; 6. 外联数据控制识别,一般蜜罐会严格限制系统向外的流量; 7. 识别VMware虚拟机,重点关注MAC地址的范围 8. 用Nmap等Scan工具,同一个机器同时开放很多Port的。 9. 因为很多蜜罐都设置在相同或临近的网段。所以,同一个网段(e.g. /24),很多机器都开放相同的Port,回应相似的Response。 10. 去Shodan/Censys查

三、常见蜜罐展示

1.无交互蜜罐: 只针对网络批量扫描器

http://121.196.52.0:88/ http://47.110.66.64:5560/

2.低交互蜜罐: HFISH (被动/主动收集信息)

https://github.com/hacklcx/HFish

http://182.92.157.178:9001/login

比如:http://localhost:9001/api/v1/get/passwd_list?key=X85e2ba265d965b1929148d0f0e33133 另外其它的 API可以见官方 Document 说明 :https://hfish.io/docs/#/help/api

182.92.157.178:9001/api/v1/get/fish_info?key=X85e2ba265d965b1929148d0f0e33133 http://182.92.157.178:9001/api/v1/get/fish_info?key=X85e2ba265d965b1929148d0f0e33133 http://182.92.157.178:9001/api/v1/get/passwd_list?key=X85e2ba265d965b1929148d0f0e33133 http://182.92.157.178:9001/api/v1/get/ip?key=X85e2ba265d965b1929148d0f0e33133

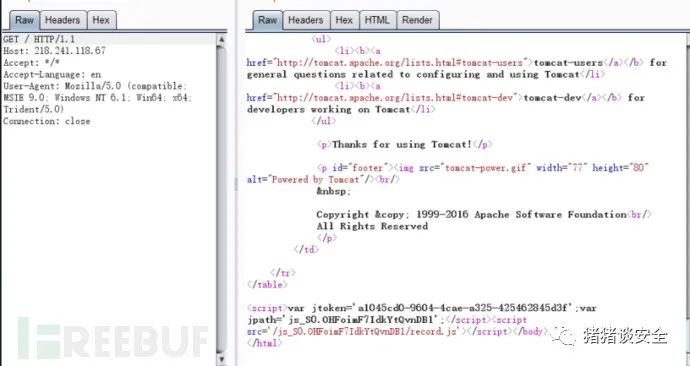

3.高交互蜜罐: 真实环境部署探针

http://61.50.134.234:8080/www

原文于:https://www.freebuf.com/articles/network/236485.html原文作者:赛博小酒吧

如有侵权,请联系删除

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247506554&idx=2&sn=339699a925cb67765e9542fb41c8aba1&chksm=c04d5d44f73ad4527884a7fb795a369373c7e99261355a980e0a3cf0ff1c15984f33349ba28d#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh