文章来源:先知社区(G0mini)

原文地址:https://xz.aliyun.com/t/11546

0x01 前言

在某次红蓝对抗过程中,要结束的时候突然发现了扫描器爆出了Solr-RCE-CVE-2019-0192漏洞。

但是进行测试过程中发现存在各种各样的问题。

0x02 绕过1

进行测试,发现目标只可以执行单命令,返回字段比较少的命令。

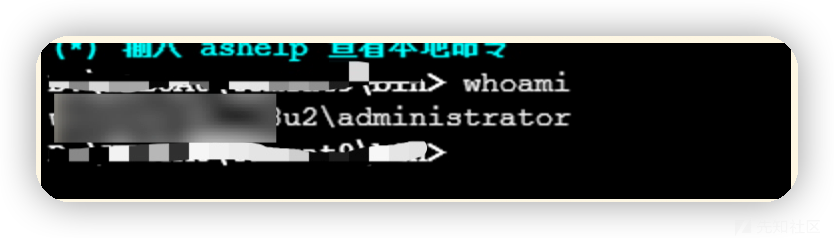

whoamiipconfig

执行dir,无法执行。

0x03 写Webshell

发现目标不出网的时候,只有写webshell这一条路子可以走了。但是目标只能执行个别命令还无法解决。

那么 cmd /c dir是不是可以。

0x04 言归正传

在执行rce的时候,找到了solr的目录,发现这里的.jsp是没有这个验证的。

0x05 柳暗花明

但是想到了上午利用过的Certutil可以进行编码解码,这样就没有特殊字符了。

这里很简单了,追加一下就可以了。

0x06 验证

如有侵权,请联系删除

好文推荐

文章来源: http://mp.weixin.qq.com/s?__biz=Mzk0NjE0NDc5OQ==&mid=2247519248&idx=1&sn=6fcff843670db4b25d4c8dc99861dd3d&chksm=c3085f60f47fd6768a850330aa992648a5b36ae16a1365d5042e2c664216d5f413ca6f2e29dc#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh