Sandworm 组织(又名BlackEnergy、UAC-0082、Iron Viking、Voodoo Bear和TeleBots )自 2000 年以来一直活跃,并在俄罗斯GRU特殊技术主要中心 (GTsST) 的74455 部队的控制下运作 。

该组织还是 NotPetya 勒索软件的作者,该勒索软件于 2017 年 6 月袭击了全球数百家公司。2022年,俄罗斯APT组织在针对乌克兰的攻击中使用了多个擦除器,包括 AwfulShred、CaddyWiper、HermeticWiper、Industroyer2、IsaacWiper、WhisperGate、Prestige、RansomBoggs和 ZeroWipe。

Mandiant与多家媒体机构(包括Papertrail Media、Der Spiegel、Le Monde 和 Washington Post)联合开展的一项研究重点关注了2016 年至2020 年间属于NTCVulkan(俄语:НТЦ Вулкан)的文件。

在Mandiant发布的报告文件,详细说明了NTC Vulkan与俄罗斯国防部签订合同的项目要求,其中至少包括 GRU 74455 部队(也称为沙虫小组)的一个实例。这些项目包括工具、培训计划和一个红队平台,用于执行各种类型的攻击性网络操作,包括网络间谍、IO 和操作技术(OT) 攻击。

据了解,NTC Vulkan公司是俄罗斯情报机构的承包商,其中包括俄罗斯联邦武装部队总参谋部主要情报局(GRU)沙虫集团。该公司受委托开发工具、培训计划和黑客平台。

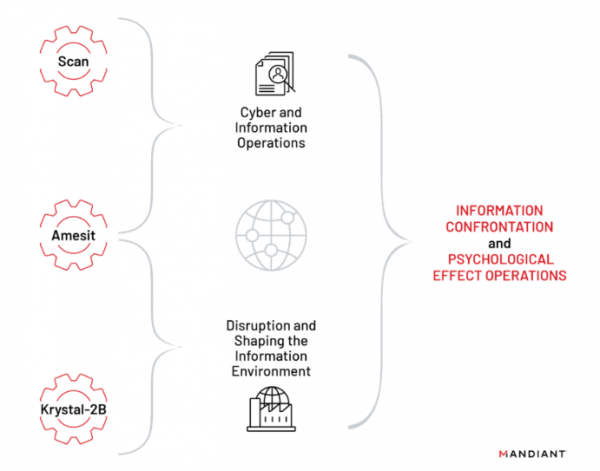

Mandiant 称,NTC Vulkan 已与俄罗斯情报部门就支持网络和 IO 操作的项目签订合同。这些文件包括名为 Scan、Amesit 和 Krystal-2B 的三个项目的详细信息。

Amesit 和 Krystal-2B 专注于开发控制信息环境的能力。前者可用于操纵舆论,后者旨在模拟 IT/OT 攻击。

这些项目还表现出对整体作战的兴趣,以进行信息控制或对抗放大网络作战的心理影响。例如,Amesit 和 Krystal-2B 通过强调信息操作在确定 ICS 事件的影响中的作用,展示了对攻击性网络攻击的心理影响的高度重视,特别是OT 操作。网络作战中不同策略的组合对俄罗斯网络作战来说很熟悉。

专家警告说,与 Krystal-2B 和 Amesit 项目相关的文件也表明与俄罗斯有联系的威胁行为者对关键基础设施目标感兴趣,能源公用事业和石油和天然气,还有水务公用事业和运输系统,都是民族国家行为者的特权目标。

报告总结到,随着我们继续观察到俄罗斯支持的行为者在入侵乌克兰的同时威胁活动的加剧,防御者应该继续了解这些文件中反映的能力和优先事项,以便为保护关键基础设施和服务做好准备。

转自 E安全,原文链接:https://mp.weixin.qq.com/s/s4yItbmeS2op1NxDQRNgoQ

封面来源于网络,如有侵权请联系删除