01 精彩内容一览

1、今年最活跃的依然是勒索:也许对于很多网络安全研究员来说,勒索是一个十分无趣的攻击方式,但对于众多曾受到勒索家族威胁的集团或个体,勒索软件让他们恨之入骨。

纵观今年勒索软件行业的发展,攻击者们的主要目标仍然是金钱,但有意思的是,今年最活跃的勒索组织LockBit在8月份遭受安全公司的DDoS攻击导致业务中断之后,反而吸纳了这种破坏力极强的攻击方式,宣布在后续勒索中增加DDoS攻击威胁。同类的还有BlackCat勒索组织,同样是深谙三重勒索方式的老手。

2、数据安全已经成为最受关注的安全话题:今年也是数据泄露规模最大、影响最深远的一年。全球中如英伟达、三星、可口可乐、宜家、Twitter、Meta(前身Facebook)等,多个世界知名企业均发生数据泄露情况,国内微步应急响应团队处理的安全事件中,数据泄露相关事件存在明显增加趋势。

根据微步持续监测暗网和公开代码仓库中的数据泄露情况,我们分析出多项数据以供参考。

3、2022年最常见的攻击者入侵点,各类Web网站相关漏洞仍是各大企业被入侵的主要组成部分,系统版本和安全补丁不及时更新永远是攻击者最乐意看到的事情。

钓鱼这个与人交互最多的攻击方式更是以一己之力站稳第二名宝座,人永远是最不易防守的薄弱点;信息泄露导致的被入侵涨势迅猛,直接导致了大量数据安全行业的关注猛增。

4、暴露面收拢是最有效的防御手段,随着因疫情影响的办公环境变化,企业的网络架构也在逐渐复杂化,暴露在攻击者视角下的资产也逐渐增多,可以被利用入侵的系统、网站、设备、信息等等是攻击者可以利用的所在。

虽然大多数企业逐渐意识到收拢暴露面的重要性,但很多暴露面并非显而易见,在大多数复杂的网络环境与不完整的网络架构下,暗处的暴露面往往成为攻击者见缝插针的薄弱点。

5、演习中精彩不断,今年的网络安全演习精彩频发,从让“封禁派”头疼的云函数扫描,到直面安全设备分析并加以利用的引擎逃逸,还有演习前就部署的“长心跳”后门及针对从业者的钓鱼。攻防的魅力体现的淋漓尽致。

6、如何捕获APT攻击,根据过往处置的APT应急案例,我们统计出被APT攻击组织入侵时的一些常见标志,企业可以通过这些标志的印证提早进行防御。

我们还编写了部分有效捕获APT攻击的安全建议,为企业的安全建设增砖添瓦。

02 你能从该报告中获得什么

1、企业网络安全负责人的收获

在本报告中,作为企业安全建设者的你,可以获得:

(1)微步在线应急团队基于处理过的真实网络安全事件,分析当前重要网络威胁。您可以利用本报告形成内部安全分享,提高员工网络安全知识与意识的同时还可以提高企业网络安全重视程度。

(2)经过长时间的网络风险监控与探究,我们对未来网络安全风险的预测。您可以借此安排2023年的主要网络安全建设方向。

(3)针对高发网络安全入侵事件,我们提供的有效防御方案与解决办法。您可以提前部署安全防线,提前预防高发网络入侵事件的发生。

(4)如何建立有效的发现攻击机制防御攻击者入侵。您可以参照我们的建议,快速提高企业的网络安全防御能力。

2、一线安全工程师的收获

同样的,作为安全行业从业者的你,可以获得:

(1)主流安全事件的攻击手法总结。

03 我们是谁?

面对整体安全形势愈发严峻的现状,微步应急响应团队时刻都冲在第一线风暴中与入侵者们搏杀,成为协助企业安全应对真实网络攻击和网络安全演习中检测与响应的一把“利剑”,共同破开如层层阴霾笼罩的网络安全风险乌云。

在不断积累各种实战经验的过程中,在帮助用户应对各类高级威胁对抗、复杂攻击场景的分析与响应中,我们不断更新知识库,并通过各类服务赋能给我们的客户,帮助客户在变幻莫测的网络安全威胁中获得急需的支持。

作为践行“让安全没有边界”的我们,正在以实际行动帮助用户应对数字时代的全新威胁,给用户以与时俱进的守护。

04 我们做了什么?

根据年度数据统计,微步应急响应团队平均12小时来完成各种应急事件的处置工作。其中,APT类攻击事件13小时,寻常木马类攻击事件8小时,勒索攻击事件16小时,攻防演练则14小时。这些数据反映了不同类型的攻击事件对应急响应团队的处置难度和工作量的不同。

除了上述类型的攻击事件外,微步应急响应团队还需要处理其他各种类型的网络安全事件,例如DDoS、数据泄露、样本分析、其他类型网络入侵等,这些事件均做到迅速响应,快速处置、完善闭环。

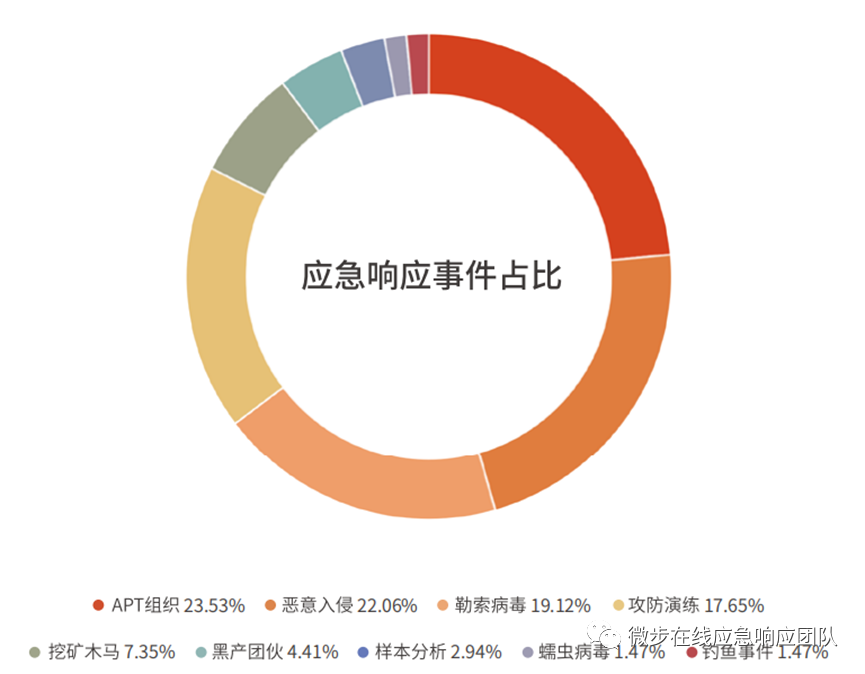

以下为2022年度根据处置事件类型角度统计的各项类别占比:

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5MTc3ODY4Mw==&mid=2247501049&idx=1&sn=4f2f9dfdbd7fa1db595ea31986c31e57&chksm=cfcaa7edf8bd2efbde62375f84de1eda565853dce26b15529f55fe6a2c80d750516d1e4380b1#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh