Windows服务器中挖矿病毒排查指南

2023-4-26 00:2:1

Author: 橘猫学安全(查看原文)

阅读量:19

收藏

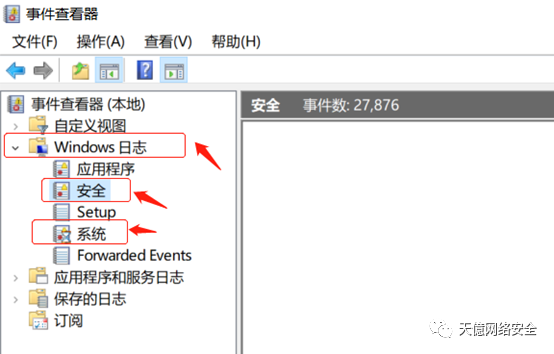

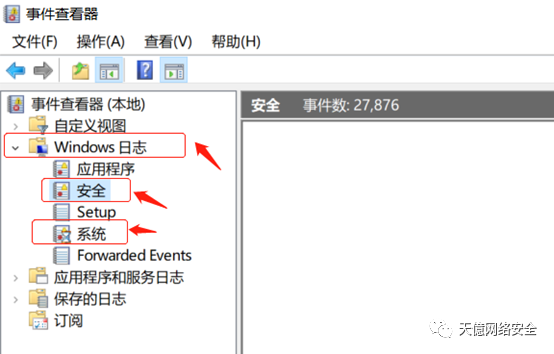

注释:本文章适用于Windows服务器中挖矿病毒排查文章背景:服务器运行中发现程序启动很慢,打开任务管理器,发现cpu被占用接近100%,服务器资源占用严重。A. 打开任务管理器,查看CPU异常达到90%的进程程序注意:如果客户再工程师排查前,为了不影响服务器,已经结束了异常进程。那么我们排查就不能通过查看异常CUP进程,来锁定危害文件。B. 通过排查到的异常进程,查看异常进程的程序文件查看文件属性,看是否是系统自身文件还是非系统自身文件。有微软标签的属于系统文件,没有微软标签属于非系统文件【对排查到的疑是危害文件必需同客户确认文件真实情况,并向客户确认删除后,才可以进行删除】\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run-\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run*注意:排查过程中遇到执行shell的任务,向客户核实确认任务真实情况根据客户反馈的信息,对可疑任务进行处理。【禁用、删除】处理同客户确认后再执行操作关注任务创建者用户和描述,来分析是否是异常任务计划一个小技巧:若客户服务器是中文语言,那么可以首先重点关注英语描述的服务F. 通过事件查看器,排查服务器的【安全】和【系统】日志查看是否有异常行为日志,根据异常行为日志判断服务器存在的危害【安全日志】关注日志产生时间、审核行为、网络登录类型\HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names注意:SAM需用获取完全控制权限,才能打开后面的目录注意:安装其他杀毒软件,须得客户同意才可以安装,对于杀毒软件扫描到的可疑文件,需要判断后才可以进行删除,删除必需获得客户同意才可以处理。对于确定的危害文件,可以对危害文件进行一次全盘搜索,看其他位置是否存在危害文件关注:恶意网站拦截类型告警,查看【操作进程】【操作进程命令】来锁定恶意文件netstat -ano //查看系统的网络连接情况tasklist /V |findstr "PID号" //查看PID的运行程序文件wmic process get caption,commandline /value >> tmp.txt //分析全部进程参数如有侵权,请联系删除

每日坚持学习与分享,觉得文章对你有帮助可在底部给点个“再看”

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg5OTY2NjUxMw==&mid=2247507804&idx=2&sn=61dafd5509471216cf82c8806519af41&chksm=c04d5862f73ad1749ed2f30ee610cd9ac6a0f1942c64314bb21f863050c7d26537168f2a297b#rd

如有侵权请联系:admin#unsafe.sh