由于微信公众号推送机制改变了,快来星标不再迷路,谢谢大家!

近期星球内部群员src挖掘案例分享

0x01 信息泄露+越权

url地址:http://xxxxxxxxx:8xxx/123456(用户名为空格)不是为空登录一个教职工账号

通过点击修改资料处抓包

可获得所有账户密码信息,其中admin密码md5解密得

admin/fyzx

访问/api/admin/get_info该接口(也是在点击修改资料处抓包获得)

通过遍历uid得值,可遍历出所有账号密码信息

uid=1为管理员用户

水平越权用 /123456登录抓取响应包

此时是莫xxx用户将id的值改为33208

水平越权登录到其他用户

抓包重新修改id得值为1

垂直越权到admin用户

admin/fyzx

可获得2w+用户身份证账号信息

未授权获取数据点击学生管理

抓包获取/api/user/get_student_list该接口可未授权访问重放后

删除cookie后,依然可以获取数据

0x02 弱口令+信息泄露

1.弱口令admin/adminxxx

该用户为最高权限再前端用户管里处泄露1.6w个个人信息,手机号/身份证等2.xss存储在用户管理处编辑admin账户信息

test/123456登录(审核大大记得清除之前的登录记录)

访问https:/cxxxxxxxx

既可查看用户信息

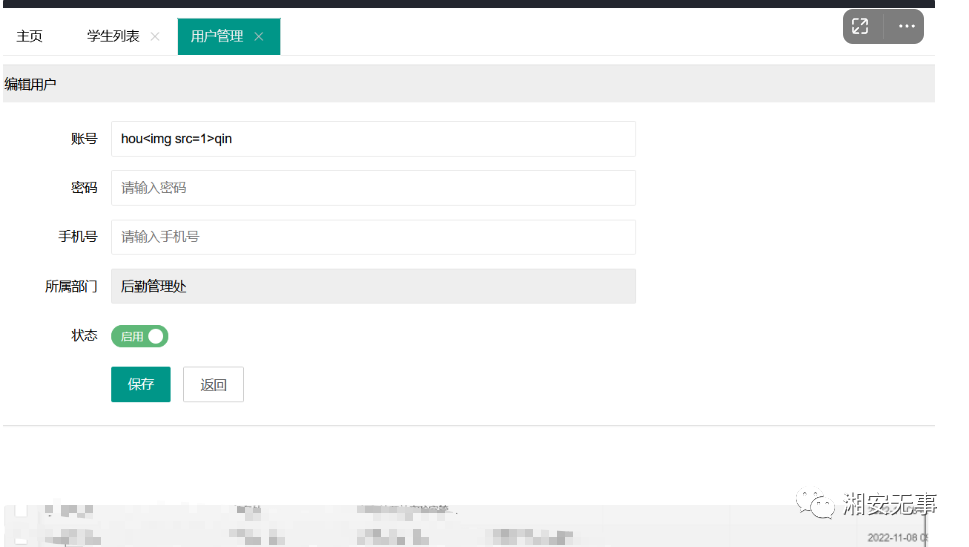

0x03 弱口令+信息泄露+xss存储+越权

admin/[email protected]

最高用户权限

前台用户管理处泄露信息2w+ 手机号/身份证

编辑其中一个用户管理,插入xss代码

成功

注册一个test/123456

普通用户

登录没有权限 访问 index/collegeDepartment可获得管理员权限进行添加等信息

★

欢 迎 加 入 星 球 !

代码审计+免杀+渗透学习资源+各种资料文档+各种工具+付费会员

进成员内部群

星球的最近主题和星球内部工具一些展示

加入安全交流群

关 注 有 礼

还在等什么?赶紧点击下方名片关注学习吧!

推荐阅读

如有侵权请联系:admin#unsafe.sh