文章来源:CSDN博客(起的早的虫被鸟吃),

原文地址:https://blog.csdn.net/weixin_50354568/article/details/108602877

本次测试采用本地搭建方式,破解校园网属于盗窃行为!!!

0x01 前言

今天我来带各位高校的校园网运维来看一下校园网认证系统常见的几种被绕过可能。了解风险才知如何防范风险!

0x02 正文

第一种方法:

很多学生习惯直接使用购买校园网是互联网提供商的默认密码,这样就很容易存在账号遍历漏洞。

在大一的时候学校往往会让我们填很多的个人信息,而很多学校的校园网默认账号大多是学号,身份证号,姓名等。

有些学校对这些个人信息的管理失职可以在院系官网上查到,甚至会直接发在微信群里。

信息泄露也是一种违法行为,如果我们能拿到这些可能存在的用户名在加上默认密码就可以使用BURP进行暴力破解。

这里我使用火狐浏览器进行演示,BURP如何安装JAVA环境如何配置这里不做过多赘述请自行百度。

我们首先打开校园网的网页登录界面,然后随便输入一个字符串作为用户名,密码输入默认的密码。

之后再火狐浏览器边框里选中选项在搜索框中搜索代理

点击下方设置将代理设为手动代理Http代理地址为:172.0.0.1,端口为:8080(这是BURP的默认监听地址如果冲突也可自行更改)。

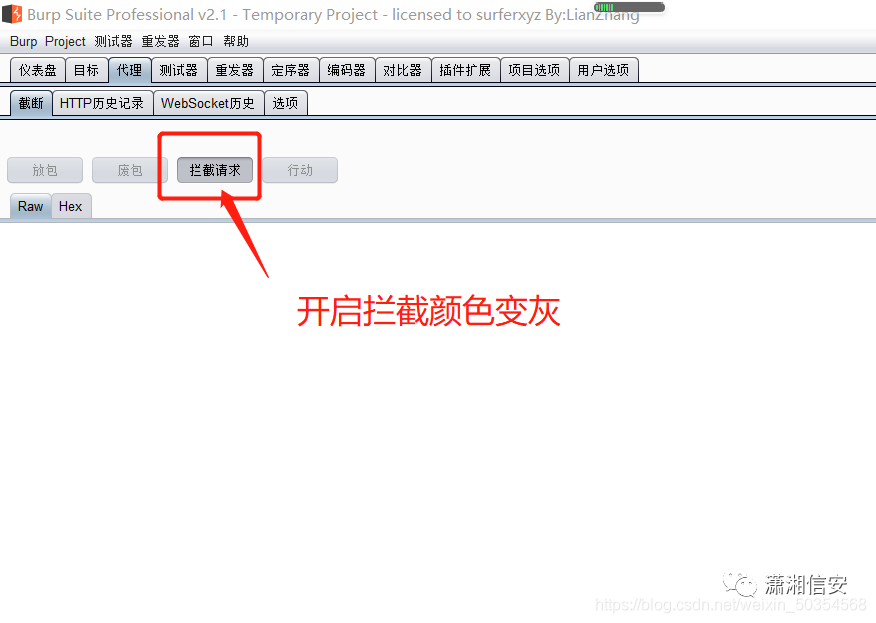

接下来我们在BURP中开启监听模式。

然后我们点击登录即可。

这时我们就可以在BURP中抓到我们需要的数据包了

之后我们点击行动把数据包发送给Intruder(ctrl+i)

随后我们点击测试器—>位置首先把原来系统自动选中的目标清除掉,然后双击username=后面的数据再点击添加。

之后我们点击至有效载荷处添加我们事先准备好的用户名的字典,随后开始攻击即可。

至于说跑出来的数据要如何去看?大家记住一句话叫做“事出反常必有妖”。

别人的长都是419,你凭什么是478,为什么不一样,那么这个不一样的就很有肯定是一个存在的用户名。

这个长的值主要是根据页面回显的数据不同来给出的长值,有可能页面显示用户不存在为419,登录成功为478。

第二种方法:

使用Wireshark进行监听钓鱼,使用的前提是你校园网的网页是以http方式进行传输的,如果多了一个S变为https就变为了加密的传输,使得数据变为了密文数据解密难度太大基本不可行。

一般的笔记本电脑网卡可以直接共享网络,但有些网卡不支持Wireshark监听,所以还需要一张可以监听的模拟AP网卡(大概在30元以下)。

首先我们接入校园网不用认证,然后插入网卡把网络名称改为校园网的名称,密码也是校园网AP的密码。

这样假设你在一个大教室里学校的AP在你同学30米处距离远信号弱,而你离你同学5米远信号强,你同学的终端会优先连接你而不是学校的网络设备。

而你的设备没有进行过认证,别人的设备在连接之后也会被校园网的认证系统进行拦截,只要对方进行认证,我们就可以通过wireshark监听到他的用户名和密码。

网卡配置完毕后打开wireshark进行监听,我这里插入的网卡叫做Wlan3,双击即可开启监听。

之后我们等待对方被校园网拦截进行认证。

之后我们可以停止抓包,大多数的认证界面是以post方式进行传参的,但偶尔也会出现get传参的。(post传参是将数据封装在包中进行传输的,get则直接把要传递的数据放在URL里进行传输)。

1. 提取IP地址出来,精准抓包,http and ip.addrIP,方便查找数据。2. 结果分析

已经抓取了很多的网络包,需要滤掉掉暂且用不到的包。由于表单的提交大部分用POST请求(具体是GET还是POST看url就可以),所以这里只要显示HTTP协议中POST请求的包。

我们设置应用显示过滤器的过滤语句为 http.request.methodPOST,将此过滤字符串应用于显示。

推荐阅读

如有侵权请联系:admin#unsafe.sh