Cutout是一种广受欢迎的人工智能(AI)图像编辑工具,近日遭到一起数据泄密事件,因而泄露了用户图像、用户名和电子邮件地址。这起事件凸显了使用基于云的AI工具处理敏感数据所带来的风险。

Cutout.pro是一款基于互联网的AI图像编辑工具,近日被发现泄露了多达9 GB 的用户数据,其中包含用户名和通过使用特定查询请求的图像。

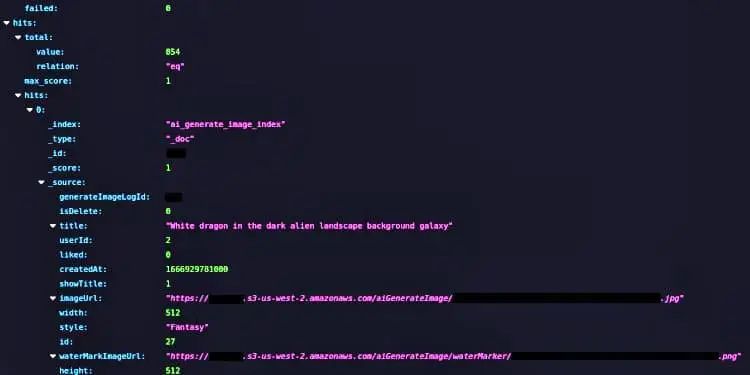

这起安全事件是由Cybernews发现的,该安全网站发现了一个敞开的ElasticSearch实例含有2200 万条引用用户名的日志条目,其中包括个人用户和企业帐户。

然而,由于日志条目含有重复项,受影响的用户总共有多少就不得而知。该实例还包含用户积分数量、虚拟游戏货币以及用来存储所生成图像的亚马逊S3 存储桶的链接等方面的信息。

由于使用基于AI的工具蔚然成风,出现这样的事件应该不足为奇。AI工具大行其道,这要拜ChatGPT大获成功所赐。ChatGPT如此成功,以至于谷歌被迫发布了自己的AI工具:Bard AI。

图1. 泄露的Elasticsearch 集群(图片来源:Cybernews)

这个总部位于中国香港的视觉设计平台允许用户使用基于AI的应用编程接口(API)来处理照片或生成图像。这项功能让用户可以将该公司的服务整合到第三方应用程序中。

正如研究人员特别指出,Cutout.pro自称每个月收到全球超过3亿次的API 请求,峰值期间每秒收到来自5000多个应用程序和网站的4000次请求,还声称与25000多家企业建立了合作伙伴关系。

因此,这起泄露造成的后果对于数据在此事件中泄露的客户来说可能是毁灭性的。据Cybernews报道,其团队还在这个敞开的数据库中发现了两款图像编辑应用程序:Vivid和AYAYA。

“如果Cutout.pro的开发人员之前没有备份数据,这个敞开的实例不仅会导致暂时的拒绝服务,还会导致存储在这个敞开的实例上的数据永久丢失。攻击者可以彻底摧毁这个实例。”

由于未适当配置,这个敞开的实例可能已被威胁分子以多种方式利用。Cybernews 团队推测任何人都可以执行 CRUD(创建、读取、更新和删除)操作。

攻击者可能使用这个初始访问点进入数据库、控制数据,并通过Cutout.pro的API传递数据,从而对这家公司的客户实施危险的供应链攻击。

众所周知,配置错误或不安全的数据库对许多公司和毫无戒心的用户已构成了重大的隐私威胁。2020年,研究人员发现了10000多个不安全的数据库,这些数据库将超过100亿条(10463315645)记录暴露了在公众面前,未采取任何安全身份验证机制,谁都可以访问。

2021年,暴露的数据库数量增加到了399200个。2021年因配置错误而导致数据库泄露事件最多的前10个国家或地区包括如下:

美国:93685 个数据库

中国:54764 个数据库

德国:11177 个数据库

法国:9723 个数据库

印度:6545 个数据库

新加坡:5882 个数据库

中国香港:5563 个数据库

俄罗斯:5493 个数据库

日本:4427 个数据库

意大利:4242 个数据库

参考及来源:https://www.hackread.com/ai-image-editing-tool-cutout-data-leak/

如有侵权请联系:admin#unsafe.sh