微软要求个人电脑支持TPM来安装Windows 11,这使得该操作系统在2021年的发布备受争议。从那时起,TPM自身存在的安全缺陷、要求的变通方法和其他问题使其对Windows 11的必要性产生了疑问,甚至一个新发现的漏洞有可能完全破坏一些AMD处理器的保护层。

一份新的研究论文解释了AMDSoC中的漏洞,这些漏洞可能让攻击者中和其TPM实现的任何安全性。攻击可以暴露TPM守护的任何加密信息或其他凭证。

可信平台模块(TPM)为CPU增加了一个安全层,它封锁了加密密钥和证书等敏感信息,使黑客更难访问它们。在使用该功能的系统中,它是用于登录Windows的PIN背后的机制。传统上,TPM包含在主板上的一个物理芯片,但许多处理器也包含一个基于软件的版本,称为固件TPM(fTPM),用户可以通过BIOS激活。

当微软强制要求安装和接收Windows 11的官方更新时,这一安全功能引发了争议。许多旧的CPU,本来可以毫无问题地处理Windows 11,但缺乏TPM的计算机会迫使所有者要么进行昂贵的升级,要么采用有点复杂的方法来规避这一要求。

TPM早期的问题使微软的坚持显得更加糟糕,但柏林工业大学-SecT和弗劳恩霍夫SIT的研究人员最近发现了一个可以完全消除fTPM的漏洞。成功的攻击可以实现任意代码执行和提取加密信息。

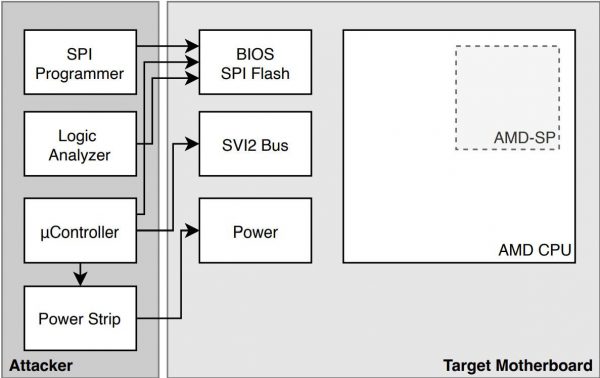

一种攻击方法涉及电压故障注入攻击,其中操纵电源可以迫使Zen 2或Zen 3 CPU接受虚假信息,使攻击者能够操纵固件。另一种是更简单的ROM攻击,利用Zen 1和Zen+处理器中一个不可修补的缺陷。

这些漏洞严重威胁到完全依赖TPM的安全方法,如BitLocker。研究人员认为,一个强大的密码比TPM和PIN码更安全。

对用户来说,幸运的是,这些攻击需要对目标系统进行数小时的物理访问,这意味着它们不涉及通过恶意软件的远程感染。该漏洞主要是丢失或被盗设备的问题。电压故障涉及约200美元的专用硬件来操纵主板,但实现ROM攻击只需要一个SPI闪存编程器。

转自 cnBeta,原文链接:toutiao.com/article/7228790497513636407/

封面来源于网络,如有侵权请联系删除