0x01 前言

宝子们现在只对常读和星标的公众号才展示大图推送,建议大家把李白你好“设为星标”,否则可能就看不到了啦!

这是一个传销项目,最开始目标用的PHP+MYSQL+THINKPHP搭建的,当时网上找到源码然后审计拿到了后台,getshell实在无力,代码翻烂了都没找到能拿shell的点,所以当时准备给数据分析部门的爬后台数据然后交差的。

然,天有不测风云,刚准备采集,目标不知道为什么关站了,然后换了程序,换成了基于 Django 的 Python 程序,而且目测还在开发中,经过不懈的黑盒渗透,终于又一次进了后台,然而这个后台就有点打脑壳了,除了一个房间管理以外,没有别的东西,目测还在开发中,但是盯了几周后发现后台完全没什么改变.....

这里有一个不明白的地方,他这个后台都没开发好,但是却已经在运营了,那老板和客服如何查看网站数据?如何管理网站?老板会允许一个没完全开发好的玩意放线上?就算是一边开发一边用吧,几周了后台也没变化...

还有一点是,也曾怀疑是否有别的后台,我现在找的这个是否是假后台,但是这个后台又可以对一些网站数据进行更改,Django 报错信息也没看到别的后台地址...累啊....

0x02 接口地址后台地址泄露

0x03 任意用户信息遍历

先开启要查询的用户的预约状态

接下来访问另一个接口,即可得到用户信息。

管理员的账号、密码、邮箱、银行卡、登陆时间、昵称、手机号全部获取到了

0x04 任意密码重置

管理员数据和用户数据是放一个表的,所以这里只要账号和昵称填写正确,就可以直接修改任意用户的密码。

昵称可以通过上面那个漏洞中查询会员那里得到。

0x05 Django敏感信息泄露

Django 开启 debug 的情况下,不仅会泄露后台地址,还会泄露其他的一些敏感信息,不过其他的涉及密码的敏感信息都被星号给隐藏了。

但是这里有个小窍门,他使用的MySQL,只要我们想办法让MySQL报错,那么就可以得到数据裤的配置信息

报错方法可以采用注入,或者MySQL特性,或者频繁发送 POST 请求,偶尔会出现MySQL报错的情况,我就是通过这个方法得到的数据裤账号密码,可惜在内网。

0x05 结语

应该不止这几个漏洞,还有一些,不过那些都是小信息泄露,不算严重,所以印象不是太深刻给忘了。

在黑盒过程中,往往细节决定成败,以上漏洞,基本都是一环套一环的接口,如果没注意可能就直接给错过了

最后也进了目标新程序的后台,但是正如开头说的,这破后台有跟没有一样,存在上传,做了白名单限制,并且,Python 的站上传也没啥卵用。

也尝试过后台挖注入,但是他整个网站所有参数都过滤了,没戏~

本来想的是实在无法拿到shell 也可以后台爬数据吧,结果后台这卵样子,感觉渗透没辙了,不过基于以上得到的那些管理员信息,确定了属于技术员,并且全部是真实信息,所以考虑对技术动手

由于都是案子,所以打码比较严,多担待~

最后附上后台截图:

0x06 参考链接

文章来源:Mr.Wu

原文链接:https://mrwu.red/web/4028.html

0x07 往期精彩

记一次SRC从信息泄露到任意文件下载

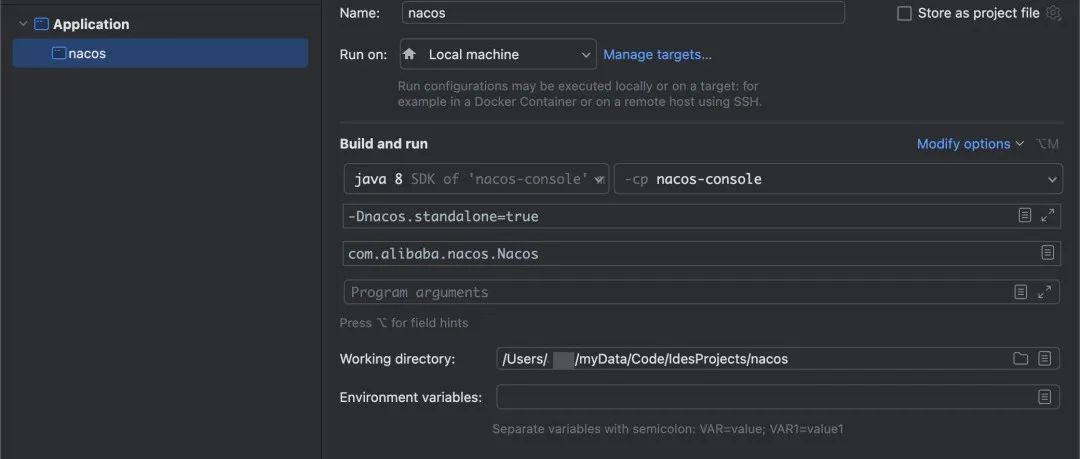

Nacos在攻防中的权限绕过总结 (附一键利用脚本)

如有侵权请联系:admin#unsafe.sh