本篇详细的分析了CS beacon payload的加载过程

一

beacon loader

1.1 静态分析

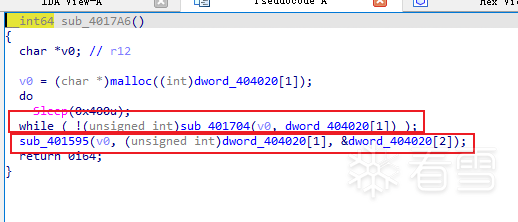

403040。sub_4017F8()。buffer, 同时创建了一个新的线程,执行函数sub_4016E6。sub_401630。buffer为名字创建了一个命名管道,然后进行判断,如果命名管道创建成功,ConnectNamedPipe函数将等待客户端连接到管道。如果成功连接到管道, 使用WriteFile函数将shellcode数据写入已连接的命名管道。如果写入成功,则更新指针lpBuffer和剩余要写入的字节数nNumberOfBytesToWrite。其中 lpbuffer是将要写入的数据指针,&dword_404020[5]。sub_4017F8返回的是一个函数sub_4017A6(0i64)。sub_401704函数执行返回一个非0值。sub_401704主要是从FileA也就是前面创建的命名管道中读取数据,然后写入lpBuffer指向的位置,也就是说 从FileA中读取内容,然后写入v0。sub_401595,修改一下数据类型之后有:1.创建一个命名管道,格式为%c%c%c%c%c%c%c%c%cMSSE-%d-server

2.将shellcode写入命名管道

3.从命名管道中取出shellcode然后和密钥亦或解密

4.执行shellcode

1.2 动态分析

beacon 执行

三

总结

看雪ID:安和桥南

https://bbs.kanxue.com/user-home-882195.htm

# 往期推荐

3、安卓加固脱壳分享

球分享

球点赞

球在看

文章来源: http://mp.weixin.qq.com/s?__biz=MjM5NTc2MDYxMw==&mid=2458505991&idx=1&sn=788c8bb2dba4005a6784b1224a577099&chksm=b18ee38d86f96a9b44ce5bf5aa9603b9b65adaad07f761748f0ac2f729d23c90437fafe496ed#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh