0x00 前言

注:记得很早之前我们抓exe数据包用的是岁月联盟的WSExplorer工具,但现在由于兼容性问题这个工具已经不太好使了,所以不得不换一种抓包方式。

0x01 Burpsuite设置

为了能顺利抓取HTTPS,我们还得先导入下证书,直接访问 http://127.0.0.1:8080/ 在右上角CA Certificate下载证书,http://burp 得在浏览器设置好代理才能访问。

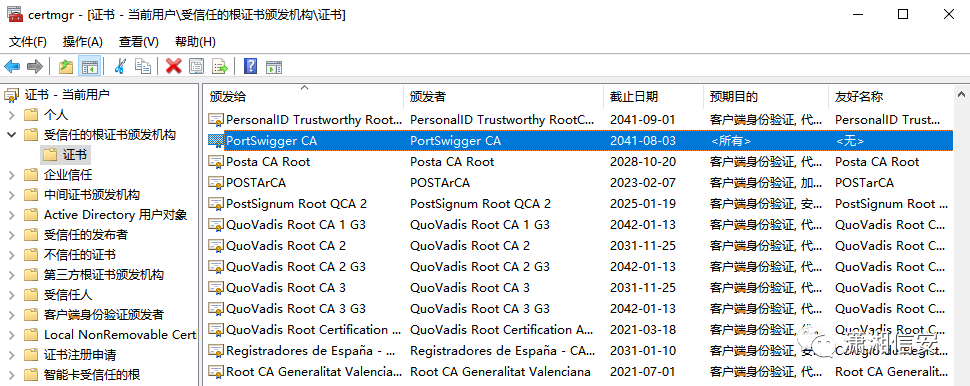

Win+R运行输入certmgr.msc,找到“受信任的根证书颁发机构”证书右键->所有任务->导入->把刚下载的cacert.der导入进去,选择“所有文件(*.*)”。

这时Burpsuite的设置基本上已经完成了,可以看到成功的抓到了HTTPS数据包。

常见问题:

解决办法:

0x02 Proxifier设置

之后我们再配置下代理规则,Profile->Proxification Rules...->Add添加一条规则。

这里以前段时间分享的Exp-Tools项目为例来演示,从下图中可以看到已经成功抓取到了该工具验证漏洞时提交的POC数据包,N!9个OA高危漏洞利用工具v1.1.6。

java -javaagent:Exp-Tools-1.1.6-encrypted.jar -jar Exp-Tools-1.1.6-encrypted.jar0x03 文末小结

这种抓包方法不仅可以抓B/S、C/S架构数据包,还可以抓常用的小程序、公众号、Webshell管理工具及漏洞利用工具POC/EXP等,只需将发数据包的进程添加进Proxifier代理规则中即可,自己去测试体验下吧!

推荐阅读

文章来源: http://mp.weixin.qq.com/s?__biz=Mzg2NzUzNzk1Mw==&mid=2247495557&idx=1&sn=6723f6aadd4557dfef70b08dae633fa7&chksm=ceb8aacbf9cf23dd5c2870904a8bc2e1a500e66c3c1a42bd63066cff3219f944a573031b3871#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh