攻击者在入侵的过程中,总是会使用一些工具。例如:扫描器、远程控制软件、C2框架、代理隧道等等。而这些工具在网络通信时产生的流量默认情况下都会存在固定的特征。

对本文内容感兴趣,欢迎下载文末的完整文档链接。

攻击者可能会使用ICMP协议、DNS协议这类协议将C2通信与正常业务混淆在一起,规避网络流量分析设备的检测。

本次主要涉及以下内容:

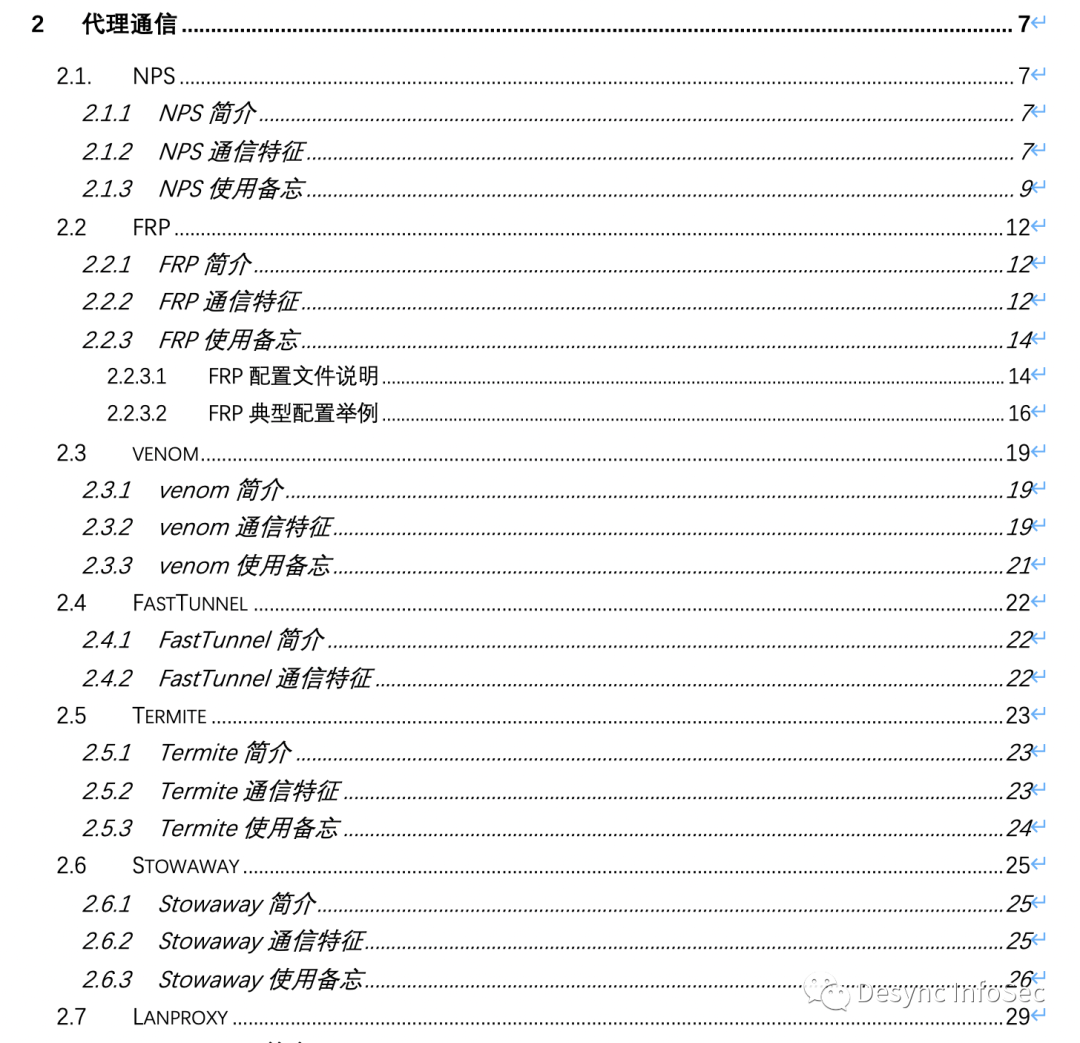

代理隧道一般用于攻击者在获取边界主机权限后,将失陷主机作为跳板机攻击内网资产时使用。与隐蔽隧道不同,代理通信更加稳定,但特征也更加明显。

本次主要涉及以下内容:

在入侵时攻击者常用的扫描器和渗透工具默认也有些特征,但仅仅通过User-Agent检测可能会存在误报。须谨慎测试

下载全文内容:

链接:https://pan.baidu.com/s/1nLU0RWnRmv2phmJ-w8wshg?pwd=m67p

提取码:m67p

流量特征相关pcap:

https://github.com/safest-place/ExploitPcapCollection

文章来源: http://mp.weixin.qq.com/s?__biz=MzkzMDE3ODc1Mw==&mid=2247486492&idx=2&sn=072428308d50d44e32e777377be06569&chksm=c27f7fb2f508f6a4d2c2f5c8973665ec4e0581e305ff73bd939a3e9861e6dd5f0bfdbafdbb34#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh