一、关于php ini介绍

php.ini

apache在启动时php.ini被读取。对于服务器模块版本的php,仅在web服务器启动时读取一次。对于CGI和CLI版本,每次调用都会被读取

Apache Web服务器在启动时会把目录转到根目录,这将使得PHP尝试在根目录下读取php.ini,如果·存在的话。在php.ini中可以使用环境变量

User.ini

自php5.3.0起,PHP支持基于每个目录的.htaccess风格的INI文件。此类文件仅被CGI/Fastcgi sapi处理。

php_ini_*

| 模式 | 含义 |

|---|---|

| PHP_INI_USER | 可在用户脚本(例如 ini_set())或 Windows 注册表(自 PHP 5.3 起)以及 .user.ini 中设定 |

| PHP_INI_PERDIR | 可在 php.ini,.htaccess 或 httpd.conf 中设定 |

| PHP_INI_SYSTEM | 可在 php.ini 或 httpd.conf 中设定 |

| PHP_INI_ALL | 可在任何地方设定 |

二、常见配置

register_globals = off

作用: 这个设置的作用是设置全局变量的自动注册。

版本特性: 本特性已自 PHP 5.3.0 起废弃并将自 PHP 5.4.0 起移除。5.2.0中默认开启

不安全范例:

<?php

$username=$_GET['username'];

$password=$_GET['password'];

// 当用户合法的时候,赋值

if(($username==="admin") && ($password==="admin123")){

$authorized = true;

}

// 由于并没有事先把 $authorized 初始化为 false,

// 当 register_globals 打开时,可能通过GET auth.php?authorized=1 来定义该变量值

// 所以任何人都可以绕过身份验证

if ($authorized) {

echo "You have login";

}else{

echo "You have login out";

}?>验证poc:

http://127.0.0.1/test.php?&username=xxx&password=xxx&authorized=true

该特性经常引起变量覆盖漏洞,既可以成为上述绕过身份认证的方法,也可以突破其他已保护的变量产生新漏洞。如sql注入等,此时需要关注该变量被处理时所在的位置。

short_open_tag = On

作用: 这个设置决定是否允许使用PHP代码开始标志的缩写形式 <? ?>

版本特性: 本特性5.2-5.3版本中测试都是默认开启的

Note:本指令也会影响到缩写形式 <?=,它和 <? echo 等价。使用此缩写需要 short_open_tag 的值为 On。 从 PHP 5.4.0 起, <?= 总是可用的。(反引号执行,如<?=`commend`?>)

不安全范例: 过滤文件上传时对内容检测如果忽略了短标签形式,采用<?php的形式判断,就可被绕过。

<?php

if(isset($_POST['submit'])){

$upload1='E:\Environment\phpstudy\PHPTutorial\WWW\upload\shell.php';

move_uploaded_file($_FILES['upload1']['tmp_name'],$upload1);

//var_dump($content);

$content = file_get_contents($upload1);

if(preg_match('/<\?php/',$content)){

echo "You are hacker";

}else{

echo "You get shell";

}

}

?>

<html>

<head>

<meta charset="utf-8">

</head>

<body>

<form action="test.php" method="post" enctype="multipart/form-data">

<input type="file" name="upload1" >

<input type="submit" name='submit' value="upload">

</form>

</body>

</html>上传的poc:<? eval($_POST['APPLE'])?>

5.4之后版本未开启短标签可以这样:<?=`{$_GET["APPLE"]}`?>

safe_mode = Off

作用: 这个设置禁用了php的一些危险的内置函数,如system(),exec()等

版本特性: 本特性已自 PHP 5.3.0 起废弃并将自 PHP 5.4.0 起移除。

不安全范例:

在后端该函数内传入了可变变量时,未做好过滤就会产生命令执行漏洞

<?php

$commend=$_GET['commend'];

system("{$commend}");

?>

实际的代码审计中如果找到可执行命令的变量,可以先检测环境的配置

Note:与此相关的配置还有safe_mode_exec_dir,disable_classes=,disable_functions=fopen,unlink

open_basedir =

作用: 这个设置将用户访问文件的活动范围限制在指定的区域

版本特性: 本特性在php.ini中需要自行打开配置,或者在脚本运行时动态配置

不安全范例: 采用该配置限制时目录不规范,就存在访问其他目录的可能。

比如 open_basedir=/var/wwwroot/html(此时html没有用/闭合)那么就可以访问

/var/wwwroot/html1

/var/wwwroot/html2

其他文件相关的常见配置

file_uploads = On ;

upload_max_filesize = 2M ;

upload_tmp_dir=(需要时设置,默认放在主机临时目录)

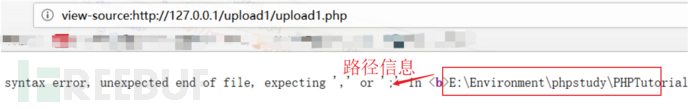

display_error = On

作用: 这个设置将显示php产生的错误

版本特性: 本特性在php中默认打开,但是真实的站点发布后一般都是关闭的

不安全范例: 站点发布后未关闭display_error,那么就会暴露服务器的目录信息。还增加了sql注入的风险

其他报错提示设置项:

error_reporting = E_ALL ;将错误级别显示为最高

error_log= ;自定义错误日志的位置,必须对web用户可写入

log_errors=on ;将错误日志输出到文件,而不是直接输出到前端

magic_quotes_gpc=On

magic_quotes_runtime=Off

作用: 前者 为 GPC (Get/Post/Cookie) 操作设置 magic_quotes 状态。 当 magic_quotes_gpc 为 on,所有的 ‘ (单引号)、” (双引号)、\(反斜杠)和 NULL 被一个反斜杠自动转义。

后者打开后,对于数据库和文本文件内容将会用反斜线转义引号。如果启用了 magic_quotes_sybase,单引号会被单引号转义而不是反斜线。

版本特性: 本特性已自 PHP 5.3.0 起废弃(Off)并将自 PHP 5.4.0 起移除。

不安全范例: 未过滤或未开启gpc的php脚本

<?php

$conn = mysqli_connect("127.0.0.1","root","bwapp","security");

$user="admin";

if(isset($_GET['username'])){

$user=($_GET['username']);

}

$sql="select * from users where username='{$user}'";

if($result=mysqli_query($conn,$sql)){

var_dump(mysqli_fetch_all($result));

}else{

echo mysqli_error($conn);

}

三、思考总结

代码审计中同一漏洞在不同的环境下会展现不同的结果,做审计时需要关注漏洞的执行和利用条件,php.ini就是一个值得去关注和利用的重点。程序甚至会由于某些配置会在没有漏洞的情况下产生意想不到的结果

*本文原创作者:qianxing,本文属于FreeBuf原创奖励计划,未经许可禁止转载

如有侵权请联系:admin#unsafe.sh