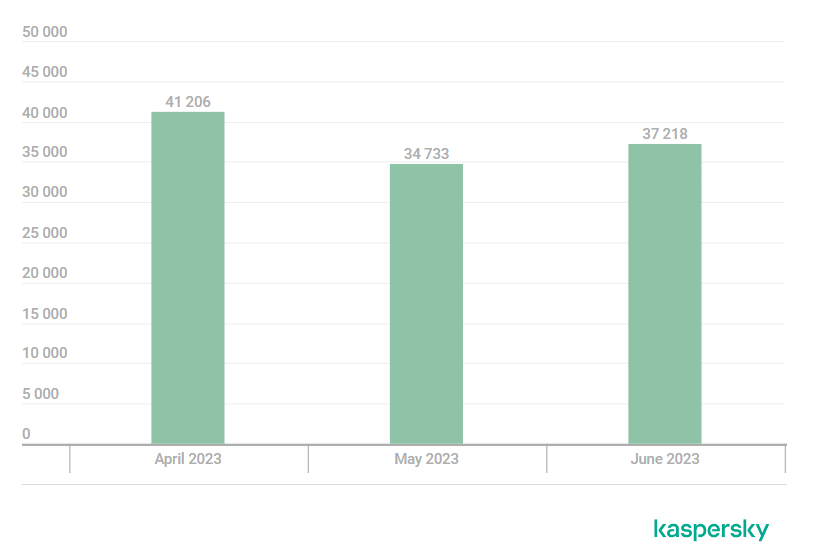

导语:在2023年第二季度,卡巴斯基解决方案阻止了旨在从95546个独立用户的计算机上窃取银行账户资金的恶意软件。

金融威胁统计

在2023年第二季度,卡巴斯基解决方案阻止了旨在从95546个独立用户的计算机上窃取银行账户资金的恶意软件。

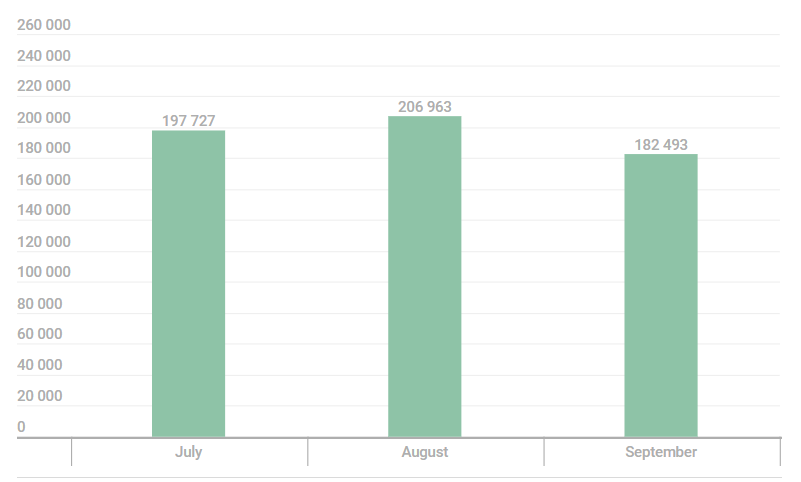

2023年第二季度受金融恶意软件攻击的用户数量

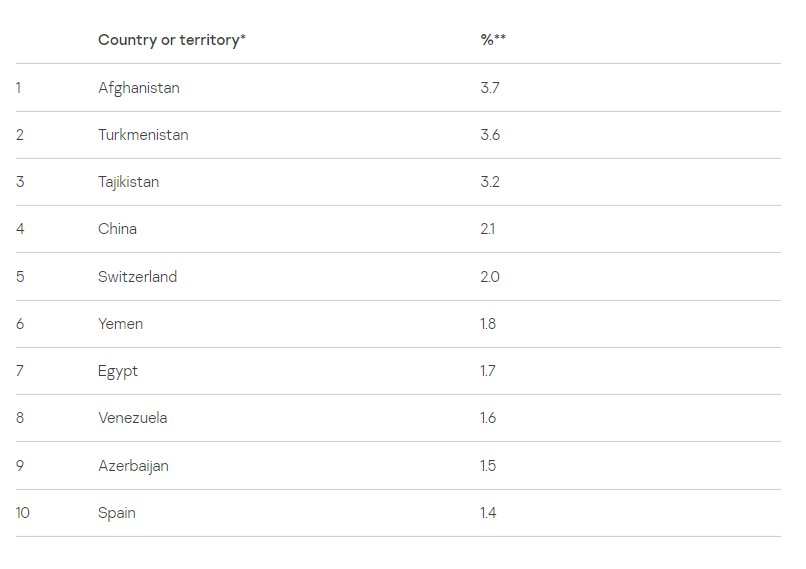

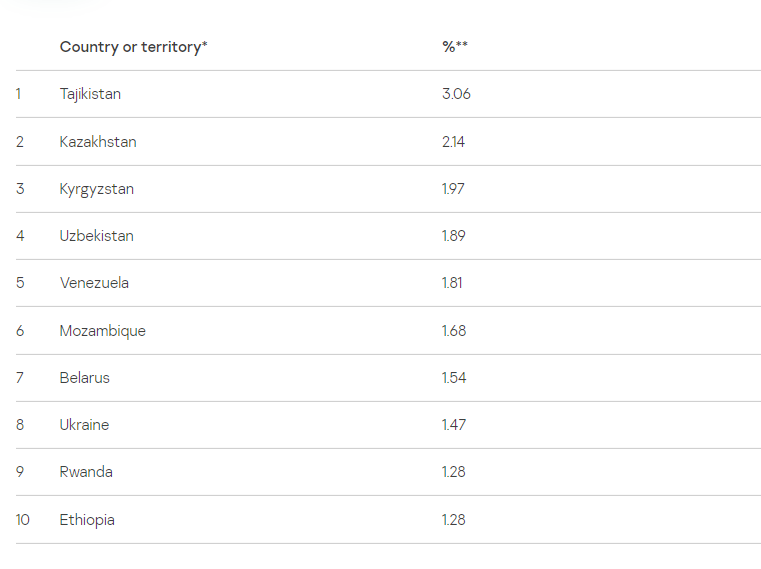

金融恶意软件攻击的地理分布

为了评估和比较全球范围内被银行木马和ATM/POS恶意软件攻击的风险,对于每个国家和地区,研究人员计算了在报告期内面临此威胁的卡巴斯基用户占该国家或地区所有卡巴斯基产品用户的百分比。

受攻击用户比例排名前10的国家和地区

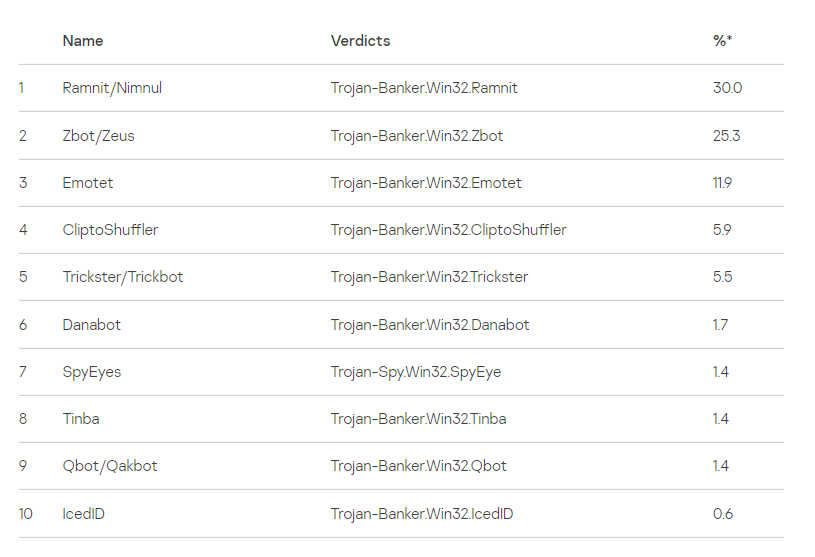

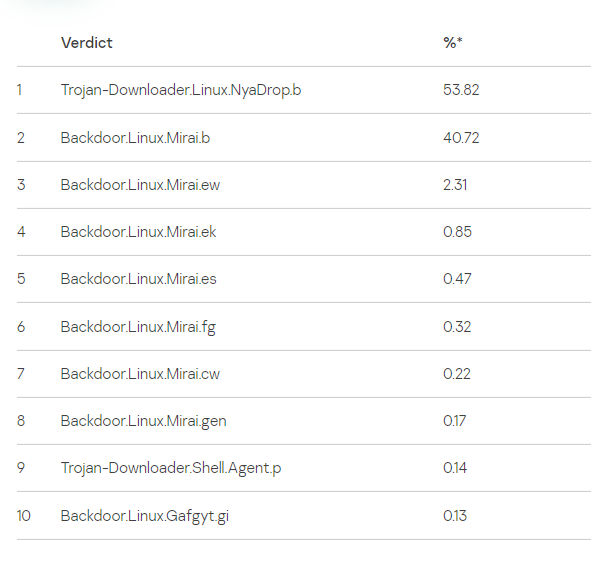

十大银行恶意软件家族

勒索软件季度趋势

MOVEit传输漏洞被利用

Cl0p勒索软件组织开始大量利用MOVEit 传输漏洞, MOVEit Transfer是一种流行的目标管理文件传输(MFT)解决方案,主要在美国的数千家企业中使用,包括政府机构、银行、软件供应商和其他组织。5月下旬,攻击者利用了当时应用程序中的零日漏洞,成功地攻击了许多公司的网络并获得了机密数据的访问权限。在这一系列攻击中,攻击者利用的MOVEit Transfer中的漏洞后来被分配为标识符CVE-2023-34362、CVE-2023235708和CVE-2023-35036。

对市政组织、教育和医院机构的攻击

第二季度出现了大量关于市政机构、医院和大学遭受勒索软件攻击的报道。在这些网络被攻击和数据被盗的企业中,有路易斯安那州的机动车辆办公室(OMV)和俄勒冈州的司机和机动车辆服务部(DMV)。声称对此次攻击负责的Cl0p组织利用了上述MOVEit漏洞。

据联邦调查局称,Bl00dy组织在5月份利用PaperCut中的CVE-2023-27350漏洞攻击了教育机构,PaperCut是数万家企业使用的打印管理软件。

某些勒索软件组织曾表示,他们不会以这类组织为目标,但许多网络组织显然未能坚持他们宣称的原则。

双重勒索软件

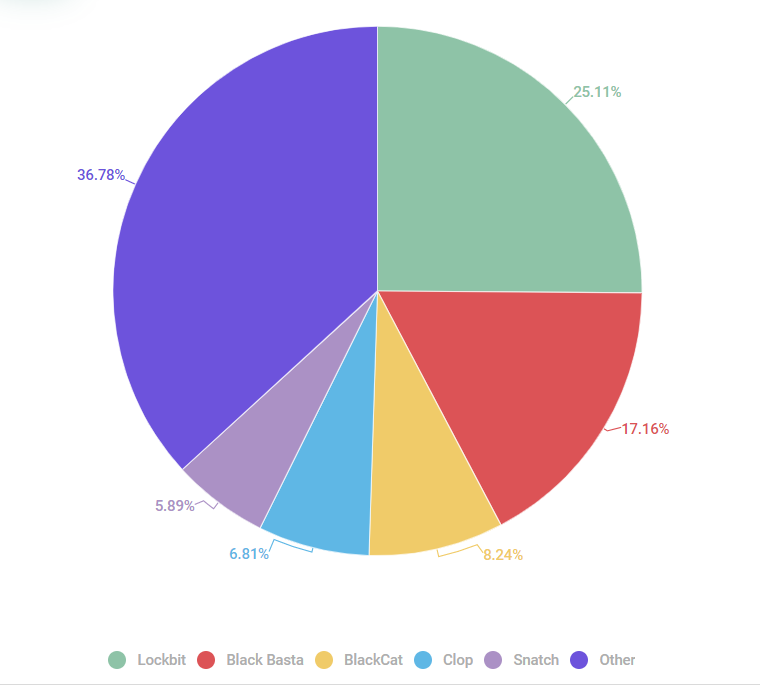

本节介绍从事所谓“双重勒索”的勒索软件组织,即窃取和加密机密数据。这些组织大多以大公司为目标,并经常维护DLS(数据泄露网站),在那里发布他们攻击过的组织的列表。2023年第二季度最繁忙的勒索软件:

2023年第二季度最多产的勒索软件组织

上图显示了每个组织的受害者所占的比例。

新迭代恶意软件的数量

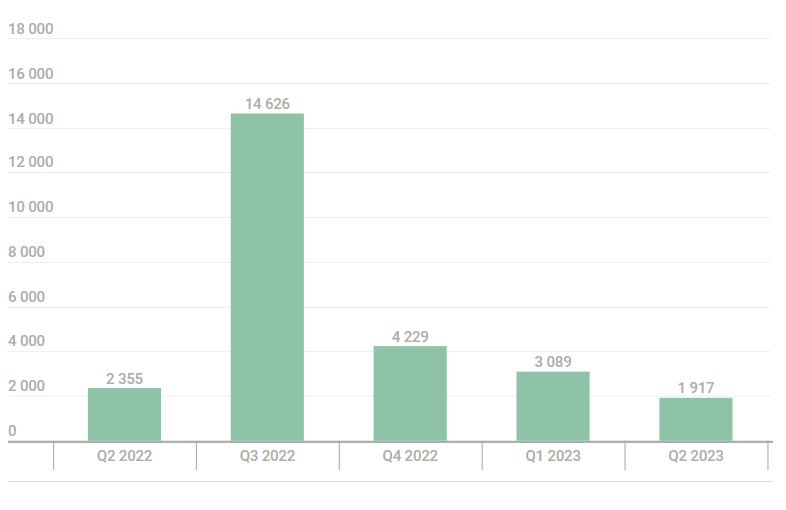

在2023年第二季度,研究人员检测到15个新的勒索软件家族和1917个迭代的恶意软件。

2022年第二季度至2023年第二季度迭代数量

被勒索软件攻击的用户数量

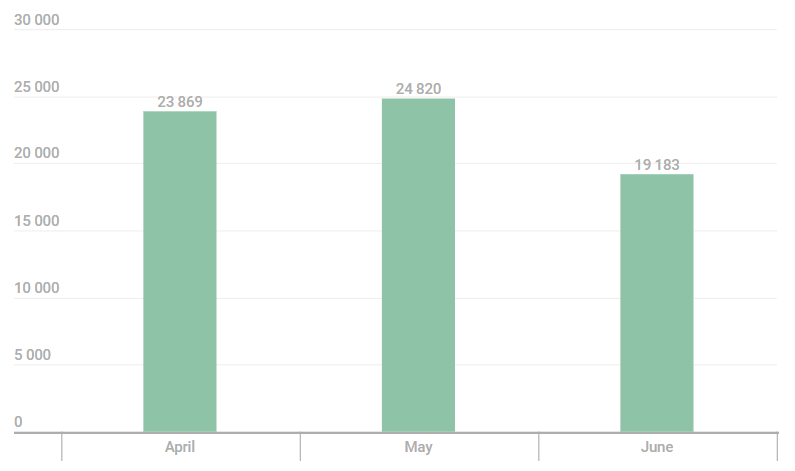

在2023年第二季度,卡巴斯基产品和技术保护了57612名用户免受勒索软件攻击。

2023年第二季度被勒索软件攻击的用户数量

受攻击用户的地理位置

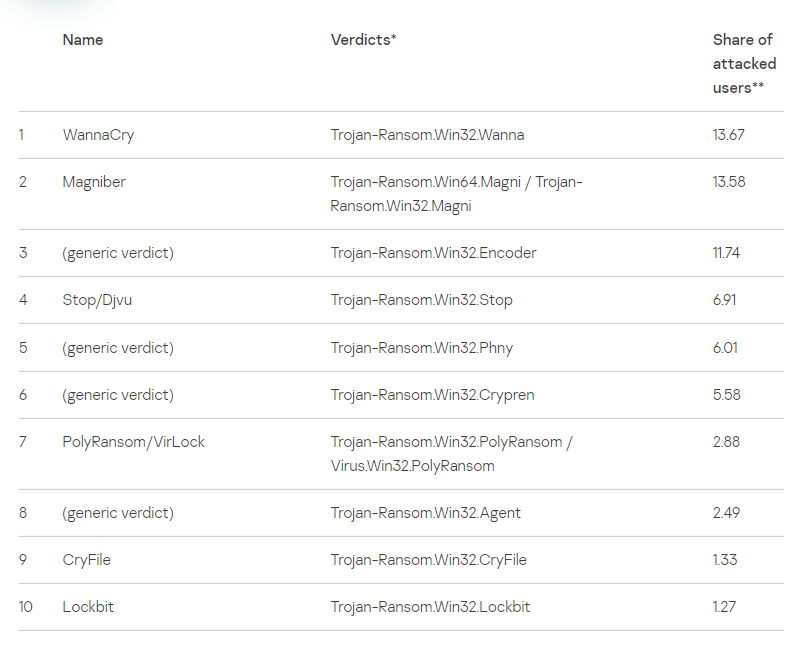

十大最常见的勒索家族

统计数据基于卡巴斯基产品的检测结果

挖矿软件

挖矿软件迭代数量

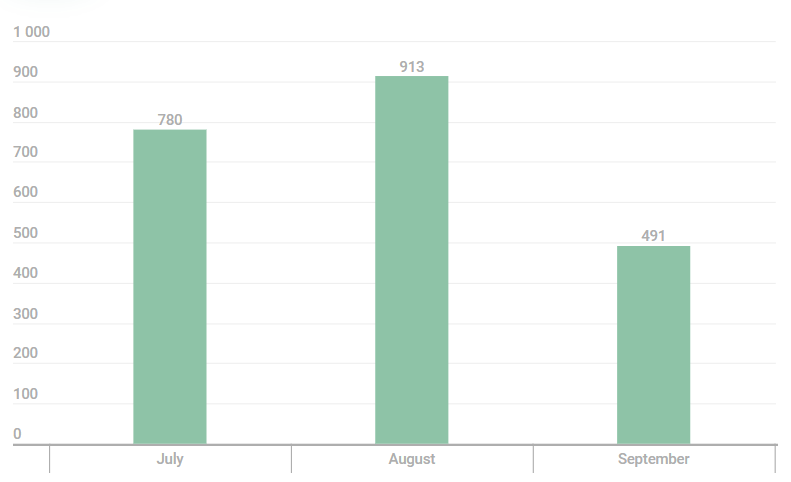

在2023年第二季度,卡巴斯基解决方案检测到2184个新迭代的挖矿软件。

2023年第二季度挖矿软件迭代数量

被挖矿软件攻击的用户数量

在第二季度,研究人员在全球384063名卡巴斯基用户的计算机上检测到使用挖矿软件的攻击。

2023年第二季度受挖矿软件攻击的用户数量

挖矿软件攻击的地理分布

被挖矿软件攻击的十大国家和地区

攻击者使用的易受攻击的应用程序

2023年第二季度值得注意的是,发现了一系列影响大量组织的漏洞。影响最大的是MOVEit Transfer中的漏洞:CVE-2023-34362、CVE-2023235036和CVE-2023-3 5708。为了利用这些漏洞,攻击者使用SQL注入来访问数据库并在服务器端执行代码。

PaperCut打印管理应用程序也存在类似的严重问题:一个被指定为CVE-2023-27350的漏洞。攻击者可以使用它通过特制的请求在具有系统权限的操作系统中运行命令,这个漏洞也被攻击者利用了。

在检测对用户系统的攻击时,发现了Google Chrome、Microsoft Windows和Microsoft Office的新漏洞。Google Chrome包含两个类型混淆漏洞(CVE-2023-2033和CVE-2023-3079)和一个整数溢出漏洞(CVE-2023-2136)。上述漏洞在被利用时被检测到,允许攻击者逃离浏览器沙箱。

在Windows中发现了零日漏洞,同时防止对用户的攻击,其中一个(CVE-2023-28252)是由卡巴斯基研究人员发现的。第二季度还发现了CVE-2023-29336 (Win32k子系统漏洞,允许攻击者获得系统权限)和CVE-2023-24932(安全启动绕过漏洞,恶意行为者可以利用该漏洞替换任何系统文件),微软已经发布了针对每个漏洞的修复程序。

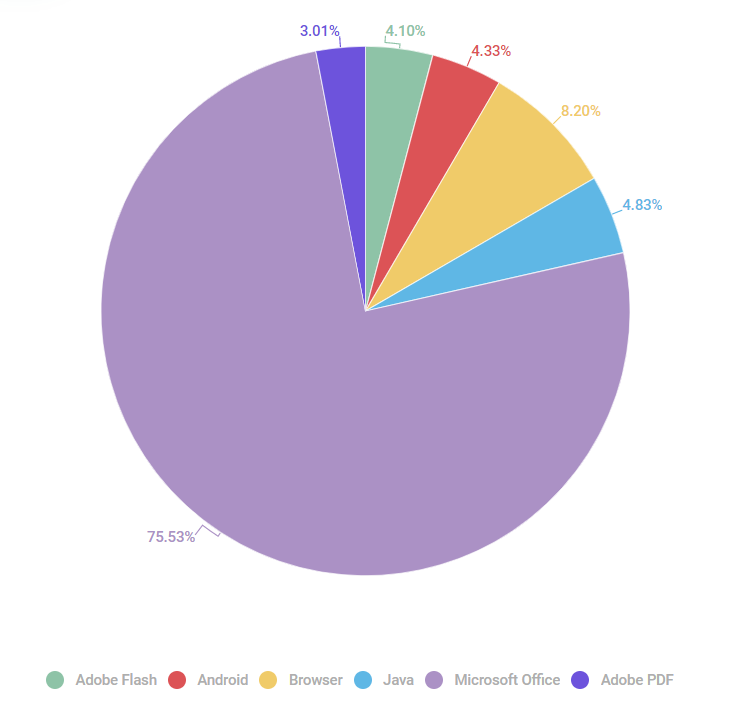

漏洞统计

卡巴斯基产品在第二季度检测到大约30万次攻击企图。与往常一样,大多数检测都与Microsoft Office应用程序有关。他们的份额(75.53%)环比降低了3个百分点。

最常被利用的漏洞如下:

CVE-2017-11882和CVE-2018-0802:公式编辑器漏洞,允许在公式处理过程中攻击应用程序内存,然后在系统中运行任意代码。

CVE-2017-0199允许使用MS Office加载恶意脚本。

CVE-2017-8570允许将恶意HTA脚本加载到系统中。

其次最常见的类别是浏览器漏洞攻击(占总数的8.2%,环比下降了1个百分点)。

紧随其后的是Java平台(4.83%)、Android(4.33%)和Adobe Flash(4.10%)。

2023年第二季度,按受攻击应用程序类型划分的漏洞利用情况

与之前一样,2023年第二季度网络威胁包括MSSQL和RDP暴力攻击。EternalBlue和EternalRomance仍然是操作系统漏洞的热门漏洞。记录了大量针对log4j类型漏洞(CVE-2021-44228)的攻击和扫描。

针对macOS的攻击

macOS的Lockbit版本在第二季度被发现。这种勒索软件曾经以Linux为目标,但现在运营商已经扩大了它的范围。

JokerSpy Python后门在攻击期间将修改过的TCC数据库部署到目标设备上,以在该设备上启动应用程序时绕过限制。

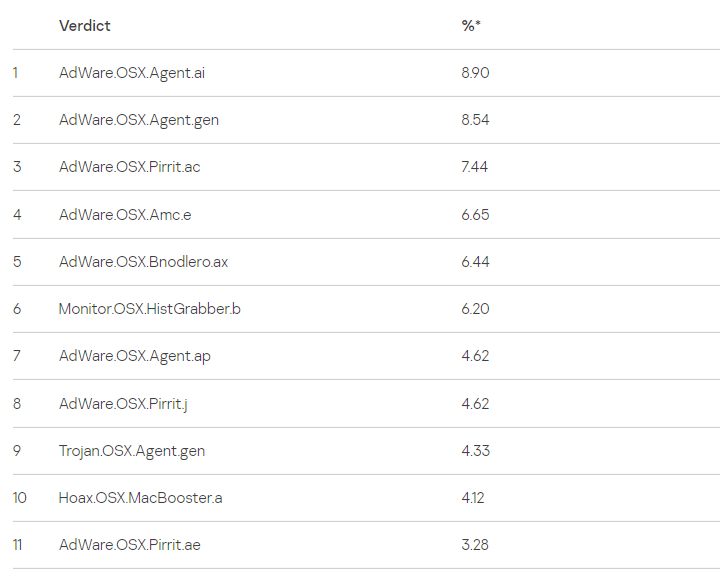

macOS面临的前20大威胁

在第二季度,macOS用户主要遇到的是广告软件和所谓的系统优化服务,但前提是用户要花钱才能修复不存在的问题。

macOS被攻击地理分布

受攻击的macOS用户中,中国所占比例最大,分别为1.4%和1.19%。意大利、西班牙、法国、俄罗斯、墨西哥和加拿大的攻击频率有所下降,其他国家变化不大。

物联网的攻击

物联网威胁统计

在2023年第二季度,大多数攻击卡巴斯基蜜罐的设备再次使用Telnet协议。

就会话数量而言,Telnet占绝对多数。

攻击物联网蜜罐

与往常一样,第二季度SSH攻击的主要来源是美国(11.5%)和亚太地区。中国的份额增长尤为显著,从6.80%增长到12.63%。

受SSH攻击的前10个国家/地区

来自中国台湾的SSH和Telnet攻击比例明显下降。来自中国大陆的Telnet攻击份额下降到35.38%,相反,越南的份额从0.88%大幅上升至5.39%。印度(14.03%)和巴西(6.36%)分别保持第二和第三的位置。

通过Telnet向物联网设备发送的10大威胁

由于Telnet攻击成功而向受攻击设备发送的每个威胁占所发送威胁总数的百分比

通过web资源进行攻击

本节统计数据基于Web防病毒功能,当从恶意/受攻击的网页下载恶意对象时,它可以保护用户。攻击者故意创建这些网站,它们可以攻击被黑客攻击的合法资源以及用户创建的内容(如论坛)的网络资源。

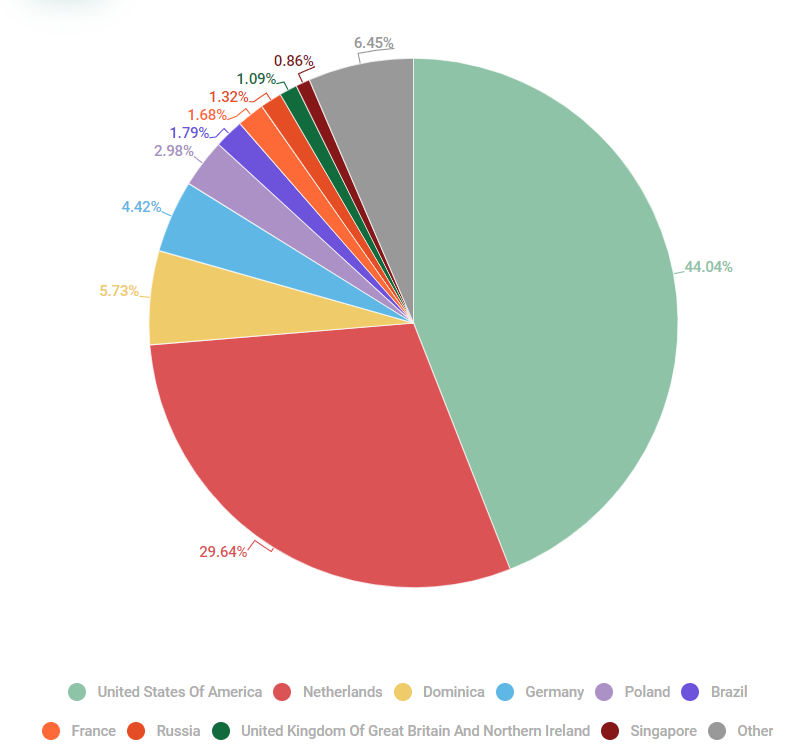

排名前10的网络攻击的来源国和地区

以下统计数据显示了卡巴斯基产品在用户计算机上拦截的互联网攻击来源的国家或地区分布(重定向到漏洞利用的网页,托管恶意程序的网站,僵尸网络C&C中心等)。任何唯一的主机都可能是一个或多个基于网络的攻击的来源。

为了确定web攻击的地理来源,使用GeoIP技术将域名与域名所在的真实IP地址进行匹配。

在2023年第二季度,卡巴斯基解决方案在全球范围内阻止了8亿多次从在线资源发起的攻击。Web防病毒组件总共检测到2亿多个唯一链接。

2022年第二季度按国家/地区划分的网络攻击源分布

用户面临网络攻击风险最大的国家和地区

为了评估不同国家/地区用户面临的在线攻击风险,研究人员计算了卡巴斯基用户在每个国家/地区本季度计算机上至少触发一次网络反病毒的百分比。由此产生的数据表明了计算机在不同国家和地区运行的环境的危险性。

请注意,这些排名仅包括恶意软件类别下的恶意对象的攻击,它们不包括对潜在危险或不需要的程序(如RiskTool或广告软件)的网络反病毒检测。

本季度,全球8.68%的互联网用户的电脑平均至少遭受过一次恶意软件类网络攻击。

本地威胁

研究人员分析了从卡巴斯基产品的OAS和ODS模块获得的统计数据。它考虑了直接在用户计算机或与其连接的可移动介质(闪存驱动器、相机存储卡、手机、外部硬盘驱动器)上发现的恶意程序,或最初以非开放形式进入计算机的恶意程序,例如,复杂安装程序中的程序、加密文件等。

在2023年第二季度,研究人员的文件反病毒检测到3千万个恶意和潜在不需要的对象。

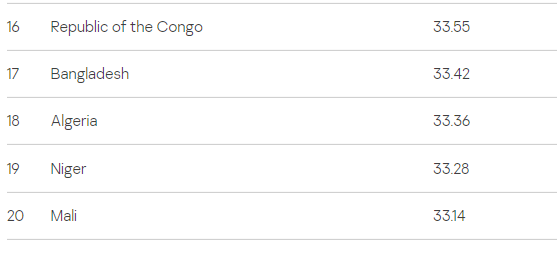

用户面临本地攻击风险最高的国家和地区

对于每个国家和地区,研究人员计算了报告期内卡巴斯基产品用户在其计算机上触发文件反病毒的百分比。这些统计数字反映了不同国家/地区的个人电脑攻击水平。

这些排名只包括恶意程序的攻击,属于恶意软件类别;它们不包括针对潜在危险或不需要的程序(如RiskTool或广告软件)的文件反病毒触发。

在全球范围内,第二季度平均有15.74%的用户的计算机上至少记录了一次恶意软件级别的本地威胁。

本文翻译自:https://securelist.com/it-threat-evolution-q2-2023-non-mobile-statistics/110413/如若转载,请注明原文地址