安全运营中心(SOC)是组织中的一个核心职能,安全专家在其中监控、检测、分析、响应和报告安全事件。SOC通常由安全分析师、工程师和其他IT人员24/7值班,使用各种工具和技术来检测、分析和应对安全威胁。目录

策略1:了解要保护的资产及原因

策略2:赋予SOC执行其任务的权限

策略3:根据组织需求建立SOC结构

策略4:招聘和培养优秀员工

策略5:优先处理事件响应

策略6:通过网络威胁情报“照亮”对手

策略7:选择并收集正确的数据

策略8:使用工具提升分析师工作流程效率

策略9:清晰沟通,经常协作,积极分享

策略10:通过衡量绩效提升绩效

策略11:通过扩展功能提升SOC能力

SOC(Security Operation Center)功能类别和功能领域SOC(Security Operation Center)功能类别和功能领域指的是根据安全运营中心的职能和职责将工作岗位进行分类和划分的标准。这些功能类别和功能领域可以帮助人们更好地理解和组织安全运营中心的工作内容和要求。功能类别是指将相似的职业岗位归为一类,根据其共同的安全运营职能和技能要求进行分类。例如,安全分析员、安全工程师、安全咨询师等都是不同的功能类别。功能领域是指将工作岗位按照其所属的安全领域进行划分。例如,网络安全、应用安全、物理安全等都是不同的功能领域。通过将工作岗位进行功能类别和功能领域的划分,人们可以更好地了解安全运营中心的工作内容和要求,并且可以更好地匹配人才和岗位需求。此外,这种分类和划分也有助于组织建立和管理安全运营中心,提高安全防护和应对能力。- 事件检测、分析和响应的操作焦点是网络安全运营中心(CSOC或简称SOC)。SOC通过为其所属组织执行一系列功能来满足网络监控和防御需求。- SOC主要通过收集和整理大量与安全相关的数据来实现他们的任务。- SOC必须能够在正确的时间、正确的上下文中收集和理解正确的数据。- 几乎每个成熟的SOC都会采用几种不同的技术和自动化流程来生成、收集、富化、分析、存储和向SOC成员呈现大量与安全相关的数据。![]()

图:典型的SOC数据和工具

挑战:网络安全运营的存在是为了支持其组织的使命,因此它们需要上下文来理解所见的数据和采取的行动。SOC(安全运营中心)团队的参考模型

![]()

一般而然,SOC团队成员由三个梯级组成:

TIER1:负责告警分类,也就是我们实战攻防演习中的监控组。

TIER2:负责事件处置和研判,对应实战攻防演习中的研判组。

TIER3:负责威胁狩猎&威胁情报、取证和溯源。

![]()

- 业务/愿景:此领域专注于理解组织的存在理由及其运营方式。- 法律和监管环境:此领域包括与网络安全运营相关的政府法律和行业法规,例如《网络安全法》。- 技术和数据环境:此领域包括了解 IT 和 OT 资产的数量、类型、位置和网络连接情况以及这些资产的状态(例如补丁状态、漏洞状态或开启/关闭状态)。这还包括了解关键系统和数据,数据与业务的关联和价值,以及数据的位置(本地系统、云、合作伙伴 IT 等)。- 用户、用户行为和服务交互:此领域包括理解典型的行为模式,包括用户与服务和服务与服务之间的交互。- 威胁:这包括理解可能与组织具体相关的各种威胁(网络恐怖主义、网络犯罪、国家级黑客等)。挑战:安全运营中心(SOC)处于保护组织网络资产的前线。它们在组织结构中的位置以及资金来源直接影响着它们履行使命的能力。- SOC章程,一份授予SOC存在、获取资源和实施变革权限的书面指导方针,是建立和运营SOC的重要组成部分。SOC章程是指授权SOC运营的正式文件或指导方针。它明确了SOC的职责、范围、权限等。SOC章程的一些主要要点包括:- SOC需要通过其他网络安全和IT治理得到支持和使能。SOC应该积极参与制定和审查其他现有的支持其职能执行的组织策略。- SOC从其隶属的组织那里获得权力、预算和任务重点。SOC可以置于组织内的许多地方,每个位置都有其自身的优缺点。最常见的安置是在首席信息官(CIO)或首席信息安全官(CISO)下。其他选择包括首席运营官(COO)、首席安全官(CSO)、IT运维、或某个特定业务部门下。一个具有章程和一系列权限的高效SOC,由组织高管签署,使其能够倡导所需资源并获得合作以执行其任务。挑战:世界上有成千上万个SOC,没有两个SOC的组织架构完全相同。对一个组织有效的架构对另一个组织可能不起作用;有很多模型可以学习。![]()

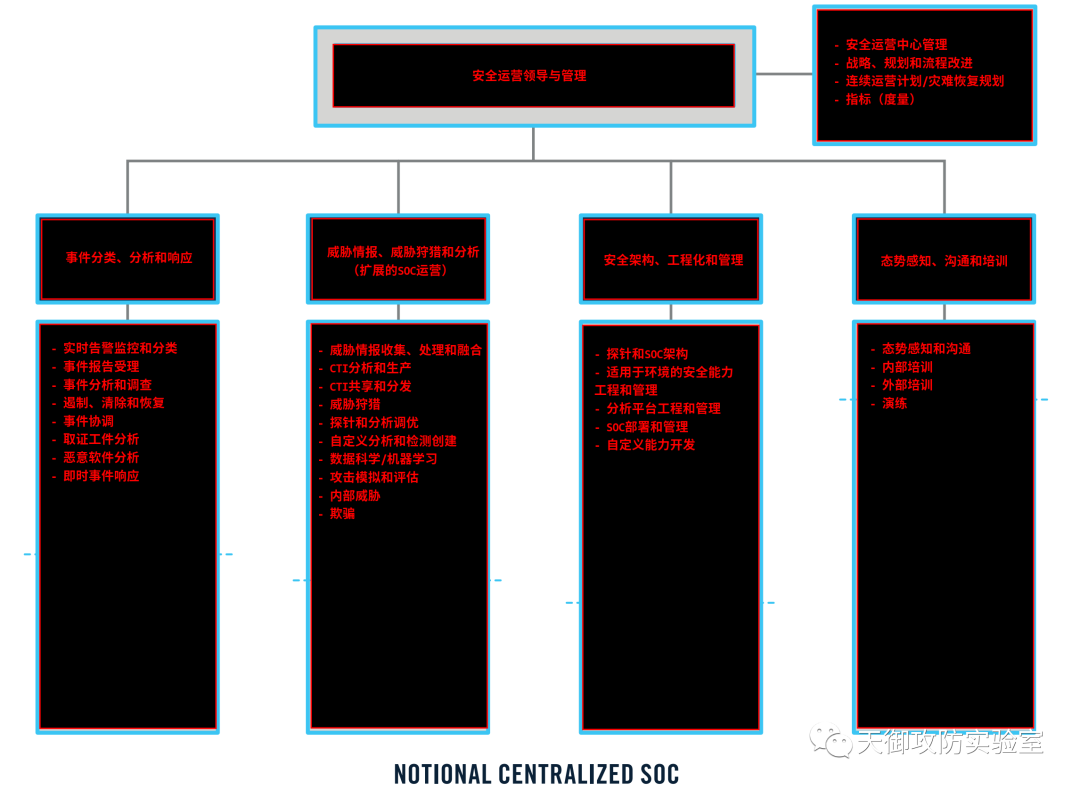

图:一个中心化SOC的概念示意图

- 通过考虑组织、SOC功能和责任、服务可用性以及选择一种架构所带来的任何运营效率,来规划SOC架构。组织的规模是确定适当SOC组织架构类型的关键驱动因素。- SOC组织模型的维度包括SOC内部架构(功能到角色的映射)以及SOC在组织中的整体定位模型以及其整体目标。- 根据组织的需求,SOC将根据“基础知识”部分中描述的SOC功能领域确定部分或全部功能。挑战:人员是运行世界级SOC的最重要方面。确保您拥有合格的员工至关重要。

![]()

图:SOC职业生涯路径

- 员工配备是SOC面临的最大挑战之一;这也是SOC使命成功的最重要因素之一。招聘时,对该角色的热情是成功的关键指标。- 网络安全专业人员数量不足。每个SOC也必须在内部培养人才,并支持职业发展。- SOC还必须创建一个鼓励员工留任的环境,通过公平的市场价值报酬,通过SOC团队内的沟通和分享建立归属感,并支持多元化和包容的工作环境。- 员工周转对大多数SOC来说是现实。通过正式捕获机构知识来帮助解决此问题并支持整体SOC流程执行,以备员工离职做准备。挑战:只要有计算机和网络,就会有网络事件。通常,SOC的效力取决于响应的方式和时间。- 通过定义事件类别、响应步骤和升级路径,并将其编纳入标准操作程序(SOP)

和案例中,为处理事件做准备。

- 确定事件对组织的优先级,并分配资源进行响应。

- 必须给团队成员足够的结构,以确保满足诸如一致性、及时性和消除分析偏见等期望,同时也给予他们根据直觉和经验行事的自由。

- 认真细致地执行对组织使命和业务的响应。

挑战:找到恶意活动和其他对手的痕迹可能具有挑战性。SOC需要主动识别威胁,在威胁进入其组织环境之前。

文章来源: https://mp.weixin.qq.com/s?__biz=MzU0MzgyMzM2Nw==&mid=2247485020&idx=1&sn=b82fe0c08e935432a4d63fcbb6d84ef3&chksm=fb04c534cc734c227c0f68152eab5db4da235be7898dec8e21a9f1bfc5990edf0aba5069a972&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh