近日,深信服安全团队追踪到GarrantyDecrypt勒索病毒的最新变种,该变种会加密其所能访问的除Windows目录以外的所有文件,可谓寸草不生。由于其采用RSA+salsa20算法加密,目前该勒索样本加密的文件无解密工具。

文件被加密后会被加上.bigbosshorse后缀:

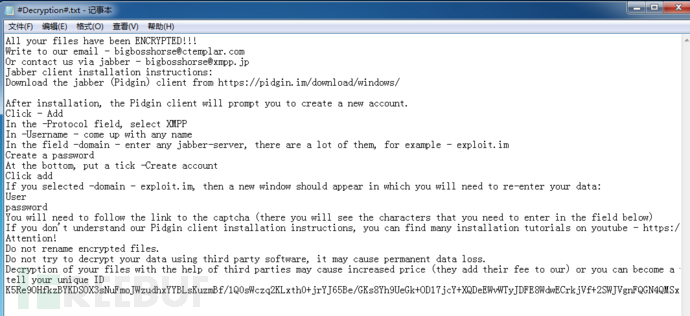

在被加密的目录下会生成一个名为”#Decryption#”的txt文件,显示受害者的个人ID序列号以及黑客的联系方式等:

病毒详细分析

病毒文件

从对样本的分析中未发现有主动传播行为,病毒本体为一个Win32exe程序,其编译时间为2019/11/16:

病毒在执行完加密行为后会进行自删除:

加密准备

删除磁盘卷影:

禁止Windows故障恢复画面,禁止Windows自动启动修复,关闭Windows防火墙:

结束nsftesql.exe、sqlagent.exe等进程,防止文件被占用而无法加密:

加密对象

病毒会对少数指定地区进行豁免,包括:哈萨克斯坦、白俄罗斯、塔吉克斯坦、阿塞拜疆、吉尔吉斯斯坦、亚美尼亚。

而对于被加密的主机,病毒几乎会对其所能访问的所有文件都进行加密。

加密共享文件:

枚举本地磁盘进行加密:

一般的勒索病毒加密时通常都会排除几个文件夹,并且只加密指定后缀的文件。而该病毒则会加密除Windows目录以外的所有文件:

加密方式

生成一对RSA公私钥pub_key_1、pri_key_1。用内置的RSA公钥pub_key_2加密生成的私钥pri_key_1并使用base64编码,将加密编码后的pri_key_1与生成的pub_key_1依次写入%appdata%\_uninstalling_.png文件中:

_uninstalling_.png文件内容如下:

通过CryptGenRandom随机生成256位的加密密钥key,使用pri_key_1对其进行加密:

使用上面生成的密钥key对文件进行加密,加密算法为salsa20,加密后缀为“.bigbosshorse”,加密后在文件末尾依次写入标志符0xD3ADBE3F以及被加密的密钥key:

写入如下勒索信息:

解决方案

针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

病毒检测查杀

1、深信服EDR产品、下一代防火墙及安全感知平台等安全产品均具备病毒检测能力,部署相关产品用户可进行病毒检测,如图所示:

2、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。

64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z

病毒防御

再次提醒广大用户,勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密,注意日常防范措施:

1、及时给电脑打补丁,修复漏洞。

2、对重要的数据文件定期进行非本地备份。

3、不要点击来源不明的邮件附件,不从不明网站下载软件。

4、尽量关闭不必要的文件共享权限。

5、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

6、如果业务上无需使用RDP的,建议关闭RDP。当出现此类事件时,推荐使用深信服防火墙,或者终端检测响应平台(EDR)的微隔离功能对3389等端口进行封堵,防止扩散!

7、深信服防火墙、终端检测响应平台(EDR)均有防爆破功能,防火墙开启此功能并启用11080051、11080027、11080016规则,EDR开启防爆破功能可进行防御。

8、深信服防火墙客户,建议升级到AF805版本,并开启人工智能引擎Save,以达到最好的防御效果。

9、使用深信服安全产品,接入安全云脑,使用云查服务可以即时检测防御新威胁。

10、深信服推出安全运营服务,通过以“人机共智”的服务模式帮助用户快速扩展安全能力,针对此类威胁安全运营服务提供设备安全设备策略检查、安全威胁检查、相关漏洞检查等服务,确保第一时间检测风险以及更新策略,防范此类威胁。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。

*本文作者:深信服千里目安全实验室,转载请注明来自FreeBuf.COM

如有侵权请联系:admin#unsafe.sh