当地时间2018年7月13日,美国司法部公布了一份针对俄罗斯情报机构GRU(Главное Разведывательное Управление,总参谋部军事情报总局,国内一般称格鲁乌或格勒乌)所下属12名情报人员的起诉书,指控其在2016年美国大选期间,发动网络攻击非法入侵多个民主党竞选阵营的计算机系统,窃取并公布信息资料,意图干扰美国大选。

俄情报机构直接参与了对2016美国总统大选的干预行动,这是包括FBI、CIA、NSA等美国情报界机构从2016年大选期间至今一直不曾动摇的判断。负责“通俄门”调查的特别检察官Mueller也不是第一次针对大选干预行动起诉俄罗斯人——早在今年2月16日,他就起诉了利用社交网络水军操纵不实信息传播的13名俄罗斯公民和3家企业组织。然而这次,就在特朗普与普京在赫尔辛基的首次会晤前这个微妙的时间窗口,检察官Mueller抛出这份重量级、针对军方情报人员的起诉书,其中必然不是简单的公布一个针对大选干预的阶段性结果,而是巧妙把握时机、将一系列已掌握物证通盘抛出以达到对俄罗斯形象最有效打击目的的一种政治性安排。

本文无意讨论这一政治性安排的效果、影响。然而为了达到这样一种政治性目的,特别检察官Mueller与司法部在这份长达29页的起诉书中,首次披露了大量与俄罗斯情报机构参与对民主党阵营黑客攻击以及其他大选干预行动的直接事实。完全有理由相信,这些事实判断,对于美国情报机构来说,大部分是早已掌握甚至是早已向特朗普总统进行过评估汇报的。但作为旁观吃瓜群众,这份起诉书却首次向我们披露了大量内幕性信息;更重要的是,如果我们相信特别检察官Mueller和司法部团队的诚实与专业,那么我们还可以基于这些内幕性信息推断出这些信息的来源以及调查取证的手段:也就是说,我们可以尝试从这份材料,复盘出美方的网络安全防御团队、情报执法团队,是如何对隶属GRU的这支黑客力量实施溯源、追踪、反制的。

起诉书主要内容

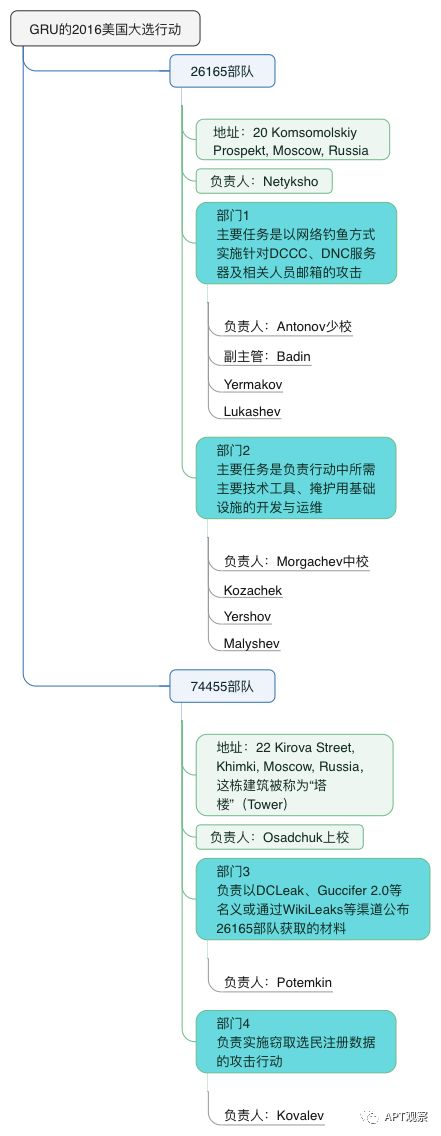

起诉书共起诉了12名俄罗斯军方情报人员,分别涉及共11项指控。这12名情报人员分别属于GRU下属26165部队(Unit 26165)和74455部队(Unit 74455)。起诉材料认为,26165部队在整个行动中负责的是针对民主党大选组织机构DCCC和DNC的黑客攻击和数据窃取工作;而74455部队的主要任务是通过掩护手段(Guccifer 2.0、DCLeak)、借助第三方机构(WikiLeaks,即起诉书原文中所指Organization 1)公布这些窃取到的数据,从而达到影响公众舆论、影响大选的目的;另外,74455部队还负责了针对各州选民注册数据的窃取任务。

负责攻击DCCC和DNC、窃取希拉里竞选相关邮件帐号的26165部队,涉及被告共9名,其中Netyksho是26165部队的主官,另外8名军官则分属其下两个部门:Antonov少校负责的部门(包括部门副主管Badin和军官Yermakov、Lukashev)和Morgachev中校负责的部门(包括军官Kozachek、Yershov和Malyshev)。

负责秘密公布这些数据、窃取选民注册数据的74455部队,涉及被告三名,分别是部队主要负责人Osadchuk上校、负责通过DCLeak和Guccifer 2.0公布信息的军官Potemkin、以及负责窃取选民注册数据的军官Kovalev。

图1. 起诉书涉及的俄GRU机构与人员

从起诉书中可以看到,美方认为俄罗斯军方情报机构GRU在这一系列行动中分工明确,策划严谨,组织严密。在具体网络攻击行动的实施阶段,26165部队安排了专业的社工行动实施团队(Antonov负责的部门1)与技术支持团队(Morgachev负责的部门2)有效配合;在发挥行动性影响阶段,专门安排74455部队负责以隐匿身份方式公布材料,并尽其所能的实施了匿名隐蔽保护措施(Potemkin负责的部门3);为了尝试进一步针对性的对选民进行干预信息投放,GRU还组织了74455部队多角度尝试窃取选民注册数据的行动(Kovalev负责的部门4)。

如果进一步结合2018年2月“通俄门”调查团队对13名俄公民和3家俄企业的起诉来看,这些利用民间机构建立“网络水军”(trolls)散布信息制造网络热点以试图影响选民的行动,与本次起诉中的情报机构秘密行动之间极有可能是存在着关联的。“通俄门”调查团队似乎也是在暗示,情报机构与由俄罗斯巨富控制的网络水军公司如此的协调行动,背后的授意者无疑应该是俄罗斯的最高领导决策者。

起诉书展示的美方能力优势

俄罗斯黑客一直在网络安全圈里有着技艺高超、胆识过人的声名,GRU这个神秘的组织更是各国情报机构都丝毫不敢小觑的力量,其隐蔽秘密的行动方式可谓“来无影、去无踪”,其秘密行动罕有失手遭对手反制的情况。然而这一次隶属GRU的黑客部队却栽给了美方的司法部门,被直接指为幕后黑手不说,成员甚至被指名道姓直接提交法庭起诉,可谓是GRU这支从苏联时代开始就威名赫赫的尖刀部队的奇耻大辱。

追其根源,笔者认为可以用一句话简要概括:“不是俄军太无能,只是美军太强大”。美方受害机构、安全服务企业、司法调查机构、情报安全部门在安全意识上更领先,技术上更全面,资源掌控上有优势,行动上协调高效,使得他们尽管遭遇到了攻击者严重的侵害、造成了重大的破坏性影响,然而最终仍然可以反溯攻击者来源,采取包括技术防范、情报反制、经济制裁、司法起诉等多种手段反击。在俄美大选政治干预这场战斗中,尽管美方基本始终处于相对被动的状态,然而从至今为止总的形势判断来看,美方依托其雄厚的实力基础,保住自己不败的同时还向对方发起了有力反击,双方算是打了个平手。

从这份起诉书以及其他相关公开报道来分析,笔者认为至少有以下要点值得关注:

一、调查取证大量使用从服务器镜像中获取的证据,技术分析大量得到第三方企业协助。

前FBI局长James Comey在2017年3月20日的国会听证会上承认,FBI一直并未从DNC取走服务器进行调查。特朗普总统随后就一直诟病FBI并未拿到服务器,暗指其分析缺乏真凭实据。

但实际上Comey在听证会上已经明确指出,虽然FBI并未取走服务器,FBI已经完整的获得了服务器上的镜像及CrowdStrike公司提供的全部取证分析报告。从纯技术的角度分析,获取包含完整磁盘和内存数据的服务器镜像,对于取证工作来说,要比直接搬走一台服务器的硬件要更有价值的多;甚至可以说,将服务器断网、断电,实际上就会直接破坏一部分的攻击证据,对调查造成不利影响。

从起诉书披露的情况来看:2016年5月间,DCCC和DNC就意识到其可能遭到了网络攻击,于是雇佣CrowdStrike公司帮助其调查攻击情况;CrowdStrike公司在初步调查之后,尝试清除了攻击者已经获得的权限;在此之后,直到6月份DCCC与DNC对外正式公布遭遇黑客攻击,攻击者还多次尝试通过多种手段再次渗透进入DCCC网络盗走数据。起诉书中多次使用了这一时段内攻击者的行动线索作为重要证据,这说明这一时段内CrowdStrike公司发现了大量攻击者留下的痕迹线索,通过服务器镜像等方式进行了证据固化,通过技术分析取得了全面完整的取证分析报告,并随后移交FBI,为此后的调查与起诉提供了关键性材料。CrowdStrike作为第三方安全企业,可以说在本案中发挥了至关重要的作用。

二、攻击者所使用的攻击基础设施遭到调查机构全面控制,彰显美方网络攻击反制能力。

攻击基础设施是指攻击者在攻击过程中使用的后端组件,这其中可能包括域名、重定向器、攻击载荷托管服务器、命令控制服务器、数据文件转存服务器等。对于一支实施隐蔽网络情报行动的攻击团队来说,做好攻击基础设施每一个环节上的安全、隐蔽、秘密,是实现攻击后最终全身而退的重要保障。

但在本案中,起诉书材料显示,攻击者使用的多个基础设施服务都遭到了调查机构的全面控制:起诉书中指出了俄罗斯军情人员是何时、以何种方式登录到一台位于亚利桑那州的控制服务器,配置并连接已感染木马的DCCC主机的,他们还通过这台控制服务器,“全天候实时地”监控一名DCCC工作人员电脑;起诉书中还指出,攻击者使用名为X-Tunnel的软件在2016年4月22日将窃取的数据转移到一台位于伊利诺伊州的服务器,并在4月28日将其取走。这些起诉书上的指控陈述,无法仅仅通过对受害电脑上的取证就能证实,而是必须依托于对攻击者所有的这些攻击基础设施服务器的权限控制才能实现的。

起诉书并未披露如何控制这些基础设施的更深入细节,因此我们无法从中准确的判断调查机构究竟是通过技术渗透还是通过司法强制手段获得的这些控制权。但显而易见的是,控制了这些攻击基础设施,调查机构对攻击者的所作所为完全可以了如指掌,如同瓮中捉鳖一般,这甚至比对DCCC和DNC遭受攻击的这些服务器和终端PC的取证还要有效得多。

三、攻击者种种疏漏留下了大量蛛丝马迹,美方全方位协调的调查能力是最终致胜法宝。

针对2016美国总统大选中民主党阵营机构的攻击,是一场时间高度紧迫、高强度、多要素协调的秘密行动。正是由于这一特点,参与行动的攻击者虽然都是久经沙场的老江湖,精通黑客攻防技术,具备丰富的隐蔽行动反侦察经验,但在高强度的任务目标压力之下,仍然会由于侥幸心理、或是对对手能力估计不足,留下了大量蛛丝马迹的线索。

起诉书中指出的这类线索包括:26165部队注册用于对DNC实施钓鱼行动的欺诈域名时用于隐藏IP来源的VPN帐号,与74455部队人员以Guccifer2.0名义公布泄密材料时使用的VPN帐号竟然完全是同一个;用于支付这个VPN帐号的比特币钱包,后来又被用于注册dcleaks.com这个域名(这个域名被用来公布窃取自DNC的大量邮件和文档);在以Guccifer 2.0的身份向维基解密(起诉书中的Organization 1)传送窃取的文档过程中,以文件附件形式传送的被盗邮件采用了高强度的加密传输,但双方邮件沟通的正文内容却未做加密处理,美国调查机构正是通过截取的这些邮件通信的正文内容,证实了Guciffer 2.0与维基解密间的串谋合作关系。

这些攻击者留下的细微线索,一方面证明了GRU的秘密行动仍然缺乏系统性和严谨性,另一方面,这些细枝末节的线索能够被美方调查机构一一找出,最终将一块块碎片拼接形成完整的故事情节,这也充分体现了美方在网络攻击事件调查中的全方位协调能力。

可以想象,来自司法部特别检察官办公室、国家情报总监办公室、CIA、FBI、DHS、NSA等机构的调查与情报人员,动用各种技术力量与资源,借助多种情报渠道印证,结合从Google、Twitter等第三方公司通过司法传票取得的数字证据,将无数看似毫无关联的线索拼接在一起,最终完成了关于大选干预事件的全景画卷。

当然,这幅画卷可能并不百分之百完整、真实、准确,但从过往两年多时间以来披露关于这一系列事件的公开材料看来,笔者认为,这份起诉书材料的观点,是迄今为止针对2016年大选黑客攻击事件的最符合事实逻辑、提供最为丰富佐证材料的解释。这也是美国情报与司法调查机构过去十余年以来所积累形成的网络攻击全方位调查与追踪溯源能力的突出体现。

有何借鉴启发?

特别检察官Mueller先生的这份起诉书,在笔者看来,应当可以视作我国网络安全行业的从业人员最好的一堂免费公开课。这堂公开课,通篇没有使用任何“高级持续威胁”、“杀伤链”、“暴露面”、“大数据异常行为检测”等等高大上的名词概念,但是却用抽丝剥茧的方式将一个防御者如何调动种种资源、最终将攻击者打回原形的过程清晰的展现在观众面前。

从起诉书披露的信息来推断,在取证、调查、乃至反制的过程中,美方调查机构并没有使用到任何超出我们想象的“天顶星科技”,国内的网络安全产业界、执法调查机构也完全有技术能力复盘同样的调查流程。诚然,我们可能并不具备如美国政府情报与司法调查机构这般强大全方位的资源掌控能力,但其间的差距并非不可逾越之鸿沟。有关部门不妨认真静下心来,好好学一学这份起诉书的方法和思想理念,下点真功夫,揪出那些真正对我国图谋不轨实施网络攻击的敌对势力,也算是功德无量了。

至于其他,FireEye公司7月10日发布了一份报告,非常有参考价值。看破不说破,在下也就点到为止了。

如有侵权请联系:admin#unsafe.sh