随着互联网和移动设备的发展,手机已成为人人都拥有的设备,其中各式各样的APP更是丰富了人们的生活,从社交到出行、从网购到外卖,从办公到娱乐等,APP已成为大众生活必需品,但也因此暴露出APP收集个人信息的风险。为切实加强用户个人信息保护,为人民群众提供更安全、更健康、更干净的信息环境,国家工业和信息化部为此发布了一系列的相关法律法规和监管标准通知,并在全国范围组织开展APP违法违规收集使用个人信息专项治理。

2023年上半年,奇安信病毒响应中心共收录全国应用市场新收录新更新APP近40万个。本报告依据《工业和信息化部关于开展APP侵害用户权益专项整治工作的通知》工信部信管函〔2019〕337号文件、《工业和信息化部关于开展纵深推进APP侵害用户权益专项整治行动的通知》工信部信管函〔2020〕164号文件和《APP违法违规收集使用个人信息行为认定方法》等内容要求,使用奇安信完全自主研发安卓动态引擎QADE(后文统称奇安信QADE引擎)对2023年上半年应用市场新收录新更新的头部主流APP抽样检测。该检测主要是为了评估当下APP侵害用户权益的问题,并提供相应的技术支持和参考。

本次检测采用奇安信QADE引擎。奇安信QADE引擎是首款既支持对APP进行传统恶意检测,并支持对违规收集个人信息及索取权限检测等APP当下流行问题进行检测的综合一体化动态引擎。

此次检测采用该引擎对违规收集个人信息和APP强制、频繁、过度索取权限两个问题进行检测。这两个问题也是APP侵害用户权益问题中比较常见且影响较深的问题。

此次APP收集个人信息检测,我们参考了以下相关的国家法律法规作为检测标准依据:

《网络安全法》

《电信和互联网用户个人信息保护规定》

《GB/T 35273-2020信息安全技术个人信息安全规范》

《工业和信息化部关于开展APP侵害用户权益专项整治工作的通知》(工信部信管函〔2019〕337号)

《工业和信息化部关于开展纵深推进APP侵害用户权益专项整治行动的通知》(工信部信管函〔2020〕164号)

《APP违法违规收集使用个人信息行为认定方法》

在对2023年上半年应用市场新收录的APP抽查发现,存在相当部分APP在未经用户同意就开始收集用户个人信息,个别应用还频繁收集用户个人信息;同时,APP违规索取权限问题也相当突出,相当部分APP存在频繁索取权限行为,个别应用还存在过度索取权限行为,这些违规行为不仅影响了用户的使用体验,并且严重侵害了用户个人隐私。

所以,我们根据《工业和信息化部关于开展APP侵害用户权益专项整治工作的通知》工信部信管函〔2019〕337号文件、《工业和信息化部关于开展纵深推进APP侵害用户权益专项整治行动的通知》工信部信管函〔2020〕164号文件、《关于开展纵深推进APP侵害用户权益专项整治行动的通知》第三条以及《网络安全法》第四章对收录的APP进行检测。

此次APP收集个人信息检测,我们使用了奇安信QADE引擎对以下两项侵害用户权益的检测内容进行自动化检测:

违规收集个人信息:

无提示收集个人信息

检测存在无隐私说明提示或者未点同意隐私协议便开始收集用户个人信息。

高频次收集个人信息

检测存在按频率(每百秒的收集次数)收集用户个人信息。

APP强制、频繁、过度索取权限:

强制索取权限

APP安装、运行和使用相关功能时,非服务所必需或无合理应用场景下,用户拒绝相关授权申请后,应用自动退出或关闭的行为。

过度索取权限

APP未及时明确告知用户索取权限的目的和用途,提前申请超出其业务功能等权限的行为。

频繁索取权限

APP短时长、高频次,在用户明确拒绝权限申请后,频繁弹窗、反复申请与当前服务场景无关权限的行为。

检测周期为2023年1月1日至2023年6月30日应用市场的新收录新更新数据,主要来源于34个应用市场,其中应用数量最多的分别是华为应用市场、豌豆荚应用市场、APKMirror应用市场。

本次检测到的违规收集个人信息问题的APP中,生活休闲和网上购物类型的APP违规占比最高,分别占比29.1%和14.6%。存在违规收集个人信风险的APP类型分布具体情况可见下图:

在本次检测抽检的头部主流APP中,有5.9%的APP存在无提示收集个人信息。

根据《GB/T 35273-2020信息安全技术个人信息安全规范》中的个人信息内容定义,奇安信QADE引擎进行了收集个人信息的类型检测。我们发现此次检测到的无提示收集个人信息的类型主要有4个。其中主要为个人常用设备信息Android IDi,其次为个人常用设备信息IMEIii、个人常用设备信息MAC地址iii和个人常用设备信息Serial Numberiv;同时,我们还发现存在个别APP还收集了用户的定位信息、用户当前电话号码和用户已安装应用信息。

在此次2023年上半年检测中,APP无提示收集信息类型排名前四的依次为:Android ID(占比76.5%)、IMEI(占比65.0%)、MAC地址(占比40.2%)以及Serial Number(占比31.4%)。具体APP无提示收集个人信息的类型及占比分布如下图所示:

本文中,我们将一百秒内,单个APP收集个人信息次数大于等于2次的行为定义为存在“高频次收集个人信息”问题。

2023年上半年度检测中,高频次收集个人信息情况较为严重,违规收集个人信息的APP中有65.7%的APP还存在高频次收集个人信息,其中最高一款APP在短短一百秒对个人信息IMEI收集了440次。

高频次收集个人信息主要还是集中在Android ID、IMEI和MAC地址中,在收集Android ID和IMEI的APP中,平均每个APP都收集了至少4次。

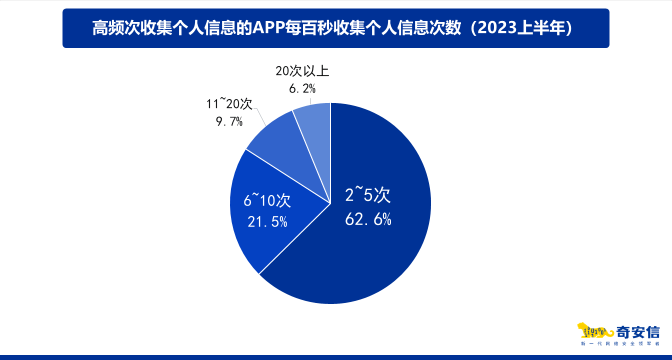

本次检出的高频次收集个人信息的APP中,大部分APP高频次收集次数主要集中在2~5次,占比62.6%,其次是6~10次占比21.5%和11~20次占比9.7%,超过20次的占比也达到了6.2%。详细分布可见图表:

本次检测到的违规收集个人信息问题的APP中,有72.7%的APP包含了第三方SDK收集情况。这意味着当前多数APP自身不存在违规收集个人信息行为,主要还是集成了第三方SDK后而造成的APP出现违规收集个人信息问题。

在本次2023年上半年检测中,在违规收集个人信息第三方SDK中,排名靠前的SDK都为市场知名SDK,其中一知名SDK占比高达20.0%。具体分布如图:

本次检测到的包含第三方SDK违规收集个人信息问题的APP中,大部分APP都是由于集成了一款违规SDK而导致违规,这部分占比70.1%,少部分APP集成至少两款违规收集个人信息的第三方SDK,占比29.9%。具体占比情况如图:

本次检出到存在索取权限问题的APP中,主要来自豌豆荚应用市场和APK8安卓网应用市场。

本次检测到的存在索取权限问题的APP中,生活休闲类型的应用占最多数,其次是网上购物类型,总体情况可见图表:

对表图中的结果可知,对电商类APP和部分生活类APP来说,收集的信息越多,用户画像就越精准,能开展的经营活动就更多,获利更丰厚。

存在索取权限问题的APP中,频繁索取权限问题最为严重,过度索取权限问题次之。

此次检出存在索取权限问题的APP中,生活休闲类型的APP检出量最多,网上购物类型的APP检出量第二。其中生活休闲类型的APP索取权限检测结果中,大部分APP存在频繁索取权限的情况。

网上购物类型的APP索取权限检测结果中,大部分APP存在频繁索取权限或过度索取权限的情况。

在本次存在频繁索取权限问题的APP中,其中生活休闲类型的APP的占比最多,网上购物类型次之。

在本次存在过度索取权限问题的APP中,其中生活休闲类型的APP的占比最多,网上购物类型次之。

在本次存在强制索取权限问题的APP中,其中生活休闲类型的APP的占比最多,网上购物类型次之。

通过对检出数量最多的生活休闲类型APP和网上购物类型APP中频繁索取权限、强制索取权限的情况分析,能看到出现频次最高五个权限是:

WRITE_EXTERNAL_STORAGE

READ_PHONE_STATE

ACCESS_FINE_LOCATION

ACCESS_COARSE_LOCATION

READ_EXTERNAL_STORAGE

其中索取权限检出头部类型中频繁索取权限检出比例情况如下:

在观察出现索取权限问题的样本时,发现普遍存在一个样本同时检出频繁索取权限和过度取权限的情况,共同检出情况分别占频繁索取权限检出的80.3%、占过度索取权限检出的85.4,所以可以得到结论:多数过度索取权限往往伴随着频繁索取权限行为。

在此次检测中,有8.3%的APP存在侵犯用户权益的问题(存在违规索取权限或者违规收集个人信息),同时在侵犯用户权益的APP中,存在16.7%同时存在违规索取权限问题和违规收集个人信息问题。

此次检测到侵犯用户权益的APP中(存在违规索取权限或者违规收集个人信息),我们发现其中有6款APP下载量在亿次以上,有76款APP下载量在千万次以上,297款APP下载量在百万次以上。可见APP侵害用户权益问题的影响面非常广,至少影响到上亿用户。

从2023年上半年度检测的结果来看,在国家相关的法律法规下,此次侵害用户权益APP的检出率较低,但从侵害用户权益APP的下载量来看,影响面仍较广,这也代表该问题仍需要继续保持治理。

在此次检测的发现的主要问题,虽有一部分APP是自身产生的违规收集个人信息情况,但更多的是由于集成了第三方SDK导致。因此我们也建议一方面第三方SDK厂商在整改后,在如何更好的引导APP开发者按新版按要求更快速更便捷的进行升级解决做的更好,在做好自己的这个点的同时,也能和APP开发者这个上游点能联动形成一条安全线。

另一方面APP开发者也要有相应的个人信息安全意识,按照国家法律法规,不进行违规收集个人信息。

奇安信病毒响应中心是北京奇安信科技有限公司(奇安信集团)旗下的病毒鉴定及响应专业团队,背靠奇安信核心云平台,拥有每日千万级样本检测及处置能力、每日亿级安全数据关联分析能力。结合多年反病毒核心安全技术、运营经验,基于集团自主研发的QOWL和QDE(人工智能)引擎,形成跨平台木马病毒、漏洞的查杀与修复能力,并且具有强大的大数据分析以及实现全平台安全和防护预警能力。

奇安信病毒响应中心负责支撑奇安信全线安全产品的病毒检测,积极响应客户侧的安全反馈问题,可第一时间为客户排除疑难杂症。中心曾多次处置重大病毒事件、参与重大活动安全保障工作,受到客户的高度认可,提升了奇安信在业内的品牌影响力。

奇安信病毒响应中心移动安全团队一直致力移动安全领域及Android安全生态的研究。目前,奇安信的移动安全产品除了可以查杀常见的移动端病毒木马,也可以精准查杀时下流行的刷量、诈骗、博彩、违规、色情等黑产类软件,并支持对APP合规化安全检测。通过其高价值移动端攻击发现流程已捕获到多起攻击事件,并发布了多篇移动黑产报告,对外披露了多个APT组织活动,近三年已首发披露4个国家背景下的新APT组织(诺崇狮组织SilencerLion、利刃鹰组织BladeHawk、艾叶豹组织SnowLeopard和金刚象组织VajraEleph)。

未来我们还会持续走在全球移动安全研究的前沿,第一时间追踪分析最新的移动安全事件、对国内移动相关的黑灰产攻击进行深入挖掘和跟踪,为维护移动端上的网络安全砥砺前行。

奇安信移动终端安全管理系统(天机)是面向公安、司法、政府、金融、运营商、能源、制造等行业客户,具有强终端管控和强终端安全特性的移动终端安全管理产品。产品基于奇安信在海量移动终端上的安全技术积淀与运营经验,从硬件、OS、应用、数据到链路等多层次的安全防护方案,确保企业数据和应用在移动终端的安全性。

奇安信移动态势感知系统是由奇安信安全监管BG态势感知第一事业部及其合作伙伴奇安信病毒响应中心移动团队合力推出的一个移动态势感知管理产品。不同于传统移动安全厂商着重于APP生产,发布环节,为客户提供APP加固、检测、分析等;移动态势感知面向具有监管责任的客户,更加着重于APP的下载,使用环节,摸清辖区范围内APP的使用情况,给客户提供APP违法检测、合规性分析、溯源等功能。

i Android ID:Android ID是在Android设备上唯一的标识符,它可以用于许多方面,如广告跟踪、应用程序授权和设备管理等。

ii IMEI:国际移动设备识别码(International Mobile Equipment Identity,IMEI),即通常所说的手机序列号

iii MAC地址:国际移动用户识别码(英语:IMSI,International Mobile Subscriber Identity),是用于区分蜂窝网络中不同用户的、在所有蜂窝网络中不重复的识别码。

iv Serial Number: 产品序列号,产品序列是为了验证“产品的合法身份”而引入的一个概念,它是用来保障用户的正版权益,享受合法服务的。

原始报告下载二维码:

如有侵权请联系:admin#unsafe.sh