前提条件:

1.文件能够成功上传到服务器

2.攻击者能够知道文件的上传路径

Pass-01( 前端验证)

三种方法解决思路

1.禁用客户端JavaScript弹窗

2.通过burp抓包,修改后缀名

3.f12删除return filecheck()代码

步骤:

通过上传一个.php格式的脚本会出现弹窗,那么做此题的出发点可以从客户端的方式绕过入手。

修改前端代码:将javascript弹窗关掉

将弹窗和检查代码的函数删除掉,那么此时上传的.php脚本文件就是可以上传到服务器的(如果不删除 return checkfile()函数,.php脚本是可以上传的但是不会上传到服务器,不满足为文件上传的条件,所以是失败的)

可以看到.php脚本文件上传成功,检查服务器目录

1.服务器后台能够看到

2.直接访问图片的所在路径

(1)右键图片

(2)通过前端代码同样也会显示相对路径

(3)burpsuite抓包演示

3.浏览器访问路径查看信息

出现白色页面是正常情况,因为你的web服务器无法正常去显示一个含有“木马”的php脚本,所以就用到密码接收的方式

以上重要信息全部显示

最后便是用蚁剑去获取文件路径

测试成功,代表实验成功

Pass-02(MIME验证)

没有弹窗,显示以下红字的错误提示信息

两种方法:第一种是上传php文件,改Content-Type,第二种是上传合法后缀文件,改文件后缀。

法一:

改Content-Type:

repeater之后可以看到右侧画面

验证:不断的放包直到火狐页面也会显示如右图样式

服务器下显示脚本上传成功

法二:更改文件后缀

burp开启拦截,然后另外一边将shell.php更改为,shell.png,然后点击上传,完事burp中就会获取如下的包,更改文件后缀为.php

服务器的后台显示方才上传的脚本文件

Pass-03(黑名单验证,特殊后缀名)

黑名单策略---在服务器上不允许特定后缀的文件上传(PHP, asp, jsp)

php环境可以尝试的后缀php1,php2,php3,php4.php5,phtmI, pht

需要修改Apache的httpd.conf有配置代码

AddType application/x-httpd-php .php3 .php4 .phtml .phps .php5 .pht将#去掉

蚁剑连接即可

这是源码当中的黑名单

$deny_ext = array('.asp','.aspx','.php','.jsp');Pass-04(.htaccess)

这一关我们可以看到禁止上传文件可太多了,几乎完全屏蔽

源码黑名单

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".php1",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".pHp1",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".ini");

1.但是.htaccess还是没有过滤,可以重写文件解析规则绕过,上传一个.htaccess,这个文件内容的意思是告诉apache当遇到qianxun.jpg文件时,按照php去解析,文件内容如下:

<FilesMatch "xxx.jpg">

SetHandler application/x-httpd-php

</FilesMatch>我们再创建一个php测试文件xxx.php

分别将.htaccess文件和xxx.jpg文件上传

AddType application/x-httpd-php .jpg

如图所示,已经上传服务器成功

用浏览器访问xxx.jpg:

如图所示,xxx.jpg被成功解析

Pass-05(黑名单验证,.user.ini.)

这关多过滤了个.htaccess

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");创建一个.user.ini文件并把它上传

.user.ini文件里的意思是:所有的php文件都自动包含666.jpg文件。.user.ini相当于一个用户自定义的php.ini

修改php-ini配置文件

把这里的300秒(即默认等5分钟)改为10

修改后保存php.ini文件并重启phpstudy

前提:在服务器上有一个456.php当中含有“一句话木马”文件,然后访问此php文件即可

Pass-06 (黑名单绕过,大小写绕过)

滤掉.htaccess和.ini。但是没有使用strtolower()函数,可以使用大小写绕过黑名单

把.php 格式改为 .Php 上传上去之后,就会自动解析为.php

strtolower() 函数把字符串转换为小写

右键获取图片链接

参数获取phpinfo

连接蚁剑

Pass-07(黑名单验证,空格绕过)

没有使用trim()去除空格,可以使用空格绕过黑名单

正常显示

Pass-08 (黑名单验证,点号绕过)

这没有使用deldot()过滤文件名末尾的点,可以使用文件名后加.进行绕过

测试蚁剑连接

Pass-09(黑名单,特殊字符::$DATA绕过)

连接蚁剑,不能使用::$DATA

Pass-10(黑名单 点 空格 点)

补充知识:deldot()函数从后向前检测,当检测到末尾的第一个点时会继续它的检测,但是遇到空格会停下来

使用shell.php. . 的方式绕过 (点 空格 点)

Pass-11(双写绕过)

提示信息:

源码要求(str_ireplace())函数将黑名单中的文件后缀名进行了替换为空

在burp中更改文件后缀名

在靶机中的效果,后缀名一律没有

str_ireplace() 函数不区分大小写,大小写绕过不适用,因此使用双写绕过

成功被传入

连接蚁剑成功,php文件成功被解析

Pass-12 (白名单绕过 00截断GET型)

源码:

只能上传jpg,png,gif图片的方式

用GET的方式传参,要求是:随机数+时间参数 +.+可控的类型,保证传入的参数可控

本体绕过方式:

apache版本调至5.2.17

magic_quotes_gpc=off将php后缀改为服务器允许上传的文件后缀(png,gif,jpg),将123.php后的内容忽略掉,使用web.php.png文件中的内容上传到123.php中

原理:(参考:https://blog.csdn.net/weixin_47598409/article/details/115050869)

php的一些函数的底层是C语言,而move_uploaded_file就是其中之一,遇到0x00会截断,0x表示16进制,URL中%00解码成16进制就是0x00。

右键访问图片链接,可以看到文件成功被解析

注意:连接蚁剑要将中间的字母数字都混杂内容清理掉,然后便可成功连接

Pass-13 (白名单绕过,post 00截断)

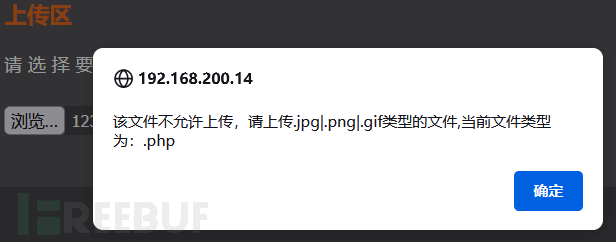

只允许上传.jpg|.png|.gif类型文件!认定为白名单验证

和PASS-12类似

本题绕过

apache版本调至5.2.17

magic_quotes_gpc=off传参方式为POST,使用0x00进行截断,对数据进行0x00截断绕过

上传shell.php用BP抓包

上传的是一个php文件,首先要抓包更改它的后缀名来绕过白名单验证

提示:

因为源码告诉我们它的保存路径是拼接的,所以我们直接可以在可控的部分直接输入文件名,并且用%00截断来截断后面那些多余的内容

POST不会对%00进行解码

修改URL,进行解码

将其红框内容删除

访问后发现,php文件能够被浏览器解析

连接蚁剑成功

本来要做14关的,莫名其妙的弄错了,制作了个简易的图片马,然后自己还请记住了是文件包含的格式就构造了URL,不过此方法是适用于13关的

图片马,就是在图片中隐藏一句话木马。

在cmd命令行中,此操作是在随便目录下完成的,当是要参与制作的图片和一句话木马文件要处于同一个目录下。

首先love.png是一张普通的图片(随便截取一张),php.php存储的一句话木马(当然也可以写在其他类型的文件中),lovelove.png是生成的文件。

copy php.php/b + love.png lovelove.png

#其中b代表二进制文件,a代表assci

将生成的lovelove.png上传,传输成功,不过可以看到此时图片马是无法被浏览器解析的

不过构造的URL可以根据访问的页面,看到是可以被成功解析了

http://192.168.200.71/uploadlabs/include.php?file=/upload/7420230928033352.png

cmd连接

连接蚁剑

Pass-14(首次制作图片马)

在文件头部添加图片格式:

GIF的文件头为GIF89a,png的文件头为PNG。

随便截取一张图片

添加文件头

末尾写上一句话

成功上传之后,右键图片链接,然后用文件包含漏洞打开图片,被成功解析

Pass-15(getimagesize)

getimagesize函数意思是:对目标文件的16进制去进行读取文件头的几个字符串是不是符合图片的要求

这关用第14关的图片马就可以实现,将含有一句话的木马放到图片中,然后将文件头此换成要求的三种图片的头格式

上传成功

可以被成功解析

Pass-16(exif_imagetype)

exif_imagetype()读取一个图像的第一个字节并检查其后缀名。需要在phpstudy的扩展种开启php.exif选项

做法和上一关同,不再赘述!

Pass-17(二次渲染)

提示信息

要求图片格式为JPG(后续还有代码要求格式为GIF,PNG 不在赘述)

move_uploaded_file($tmpname,$target_path)此函数附近有逻辑错误

不过本题是考察的图片马,制作图片马(理由上一几关的方式,文件包含以下)

不过webshell获取不了,从上传的目录上看,上传之后的一句话没有了

二次渲染后的一句话消失了。那么经过观察,看到从此处前后是不变的

用010Editorr打开,尝试蒋一句话插到此位置

然后蚁剑连接

Pass-18(条件竞争)

提示信息

使用move_uploaded_file()函数,将上传的文件保存到服务器,再进行判断是否是jpg、png、gif中的一种类型,如果在数组中就保存重命名,如果不在根据unlink()就直接删除

代码他是先将图片上传上去,才开始进行判断后缀名、二次渲染。如果在上传上去的一瞬间访问这个文件,那他就不能对这个文件删除、二次渲染。这就相当于我们打开了一个文件,然后再去删除这个文件,就会提示这个文件在另一程序中打开无法删除。

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

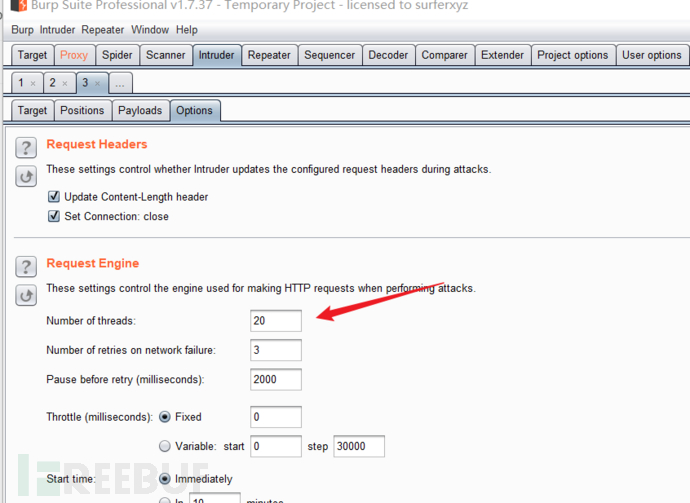

抓数据包,上传,发送到Intruder模块下

clear

将payload类型设为空,意思是不断地上传空的payload

调大线程

开始实施

值得注意的是,真实环境下一般没有源码,需要自己逐个尝试,不过就此看来,是白名单限制居多。

Pass-19(条件竞争)

此关上传路径存在问题,建议修改,进入到19关修改后重启即可

源码说的是服务器将文件后缀跟白名单做对比,然后检查了文件大小以及文件是否已经存在。

文件上传之后又对其进行了重命名,这关只能上传图片马了。要让图片马能够执行还要配合文件包含或者解析析漏洞,和之前几关类似通过文件包含去访问该图片马。

然后还是使用上一关的做法,本关我废了很大劲,线程调的巨大也没反应就不附图了,我把参考的大佬链接放到后边。

Pass-20

提示信息

move_uploaded_file()有这么一个特性,会忽略掉文件末尾的 /.

修改upload-19.jpg 修改为upload-19.php/.

复制图片链接,输入连接密码

Pass-21

此关不是在我理解的范畴内,后续还需要多钻研,多总结!

如有侵权请联系:admin#unsafe.sh