一、概要

近日,瑞星安全研究院截获到一批最新的病毒样本,其中部分样本内带有有效的数字签名,且签名者名称与国内外一些知名厂商一致。由于病毒作者使用了“白加黑”劫持、进程注入、自身带有的有效的数字签名以及向系统导入自制根证书在内的多种手段来规避杀毒软件的查杀,故很难被察觉,一旦有受害者中招,将被植入“大灰狼”远程控制木马,电脑内重要机密信息及数据就会被窃取,并且电脑将被病毒作者控制。

众所周知,数字签名是保证信息传输完整性、真实性、安全性及身份认证的一个验证方式,被广泛应用银行、电子政务及电子协议等互联网领域,但近年来却不断被不法分子所利用,成为不法分子谋取私利的工具。

据瑞星安全专家介绍,如果排除掉数字签名证书私钥被窃的情况下,最有可能出现这种情况的原因,就是攻击者通过伪造公司资料,向证书颁发机构申请数字签名,而证书颁发机构审核不严的话就会通过这一申请,攻击者就会获取有效的数字签名。因此,建议颁发机构应以此为戒,加强对数字签名证书的申请审核力度,谨防不法分子有可乘之机。

图:捕获的部分样本

二、数字签名相关介绍

在Windows系统中,一个带有有效数字签名的文件通常意味着这个文件的来源是可信的,不包含恶意代码。

图:微软IE浏览器主程序附带的数字签名

但是在以下两种情况下,对应的数字签名将不再值得被信任:

1.数字签名拥有者没有妥善保管签名用的私钥,导致证书泄漏或者被攻击者窃取。接着攻击者用该证书给自己制作的恶意软件签名,签名将同样有效,并且文件内签名展示的信息与该公司拥有的证书签署后的文件内签名展示的信息完全一致。典型案例便是震惊全球的攻击伊朗核设施的“震网”病毒,攻击者使用了瑞昱公司的数字签名为恶意驱动进行签名。

2.证书颁发机构审核不严,攻击者向证书颁发机构提交伪造的公司资料(通常伪造的公司都是一些知名公司),证书颁发机构向攻击者颁发了签有该公司信息的数字签名。接着攻击者用自己申请来的证书给自己制作的恶意软件签名,签名同样有效,并且文件内签名展示的信息与该公司拥有的证书签署后的文件内展示的信息没有明显差别。

三、样本分析

以下选取其中一个样本做一个简单的分析:

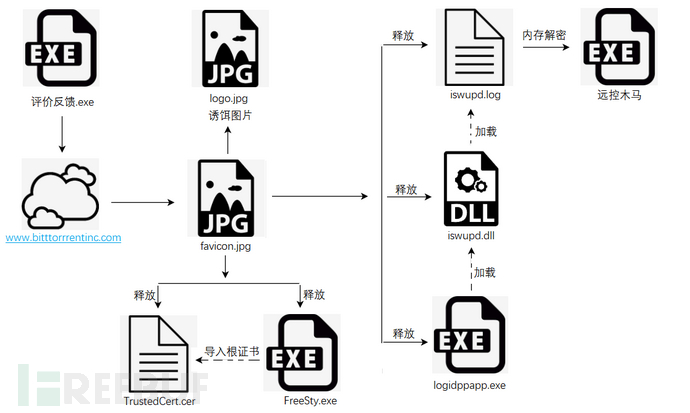

图:攻击流程

1、样本访问恶意站点www.bitttorrrentinc.com,下载并解密favicon.jpg。

| 名称 | 评价反馈.exe |

|---|---|

| MD5 | 5105E7547FE4B207867107E116E92120 |

| 签署者名称 | BitTorrent Inc |

| 颁发者 | thawte SHA256 Code Signing CA |

表:样本信息

2、解密favicon.jpg将会释放出6个文件:在C:\Windows目录中释放logo.jpg,FreeSty.exe和TrustedCert.cer。在C:\$RecycleBin$目录中释放LogiDPPApp.exe,ISWUPD.dll和ISWUPD.log。攻击者利用这些文件来执行导入根证书,白加黑执行大灰狼远控木马等恶意操作。以下是详细分析:

1)打开在C:\Windows目录的中诱饵图片logo.jpg,图片显示的是某个产品的评价页面。

图:诱饵图片

2)导入根证书:执行命令C:\Windows\FreeSty.exe -add -c C:\Windows\TrustedCert.cer -s -r localMachine root。此操作执行完后删除C:\Windows\FreeSty.exe和C:\Windows\TrustedCert.cer。

| 名称 | FreeSty.exe |

|---|---|

| MD5 | 5D077A0CDD077C014EEDB768FEB249BA |

| 原始文件名 | CERTMGR.EXE |

表:FreeSty.exe信息

| 名称 | TrustedCert.cer |

|---|---|

| MD5 | 895D11E97BA437535234F1D7CFC2EC61 |

表:TrustedCert.cer信息

图:FreeSty.exe

图:TrustedCert.cer

3)利用“白加黑”的方式执行“大灰狼”远控木马:运行LogiDPPApp.exe让其加载同级目录下的ISWUPD.dll,该DLL将使用zlib inflate算法解压ISWUPD.log并进行内存加载。ISWUPD.log文件解压后为“大灰狼”远控木马,C2地址为www.bitttorrrentinc.com,端口号是55763。

| 名称 | LogiDPPApp.exe |

|---|---|

| MD5 | 2E7160CC15E86479EACEF09092C6EFAE |

| 签署者名称 | Check Point Software Technologies Ltd. |

| 颁发者 | VeriSign Class 3 Code Signing 2004 CA |

表:LogiDPPApp.exe信息

| 名称 | ISWUPD.dll |

|---|---|

| MD5 | 67A71D8E4299399F87113B5035426ECE |

| 签署者名称 | ASUSTeK Computer Inc. |

| 颁发者 | ASUSTeK Computer Inc. |

| 备注 | 被攻击者自制的证书签名,将之前的根证书导入之后该文件的数字签名将在被感染机器上验证通过 |

表:ISWUPD.dll信息

四、示例样本的关联分析

通过在瑞星内部数据库进行检索,我们发现了与上述样本行为几乎完全一致的样本,该样本于今年11月中旬捕获,同样带有有效的数字签名。

| 名称 | logo.scr |

|---|---|

| MD5 | DBEE6A79C7127C0CB7B8571A289BE33D |

| 签署者名称 | Fujian NetDragon Computer Network Information Technology Co.,Ltd |

| 颁发者 | thawte SHA256 Code Signing CA |

表:样本信息

而通过上述样本的C2地址,我们又找到了一枚同样带有数字签名的样本(签名目前已被吊销)。虽然攻击的整个流程相较之前提及的样本有较大差异,但最终执行的恶意代码仍然是“大灰狼”远控木马。

| 名称 | sadas.exe |

|---|---|

| MD5 | DB02BE467088B6ADBC1D2276203875AC |

| 签署者名称 | JRiver, Inc. |

| 颁发者 | thawte SHA256 Code Signing CA |

| 备注 | 证书已被颁发者直接吊销 |

表:样本信息

五、本次事件中的数字签名

上述样本均包含数字签名,而且数字签名的签名者名称均为国内外的一些知名公司,部分样本的数字签名目前仍处于有效状态。在排除掉证书私钥被窃的情况后,出现这种情况的原因,只能是攻击者通过伪造公司资料,向证书颁发机构申请数字签名,同时证书颁发机构审核不严,为攻击者颁发了相关公司的数字签名。

图:3个样本的数字签名信息

以第一个样本为例,被攻击者仿冒的公司是BitTorrent Inc,我们从网上找到了μTorrent的官方安装包进行对比。由下图可知,差异主要是证书颁发机构以及申请时填写的电子邮件地址。

图:仿冒申请的签名与正常签名的对比

我们发现上述3个样本的数字签名的颁发机构均为thawte,一家名为天威诚信的CA公司。官网介绍为:Thawte 为 1996 年 1 月设立的商业 CA,发展到 1999 年占 40% 市场份额,1999 年底/ 2000 年初 VeriSign 以 5.76 亿美元收购 Thawte,Thawte 成为了 VeriSign 的全资子公司。2010年5月Symantec收购VeriSign;·目前,Symantec与其合作伙伴天威诚信共同推进国内证书的发展。通过这次病毒事件反映出该公司证书的颁发审核存在一定的问题。

图:天威诚信官网截图

六、总结

在2016年的时候国内就曾出现过伪造资料申请知名公司数字签名的案例,而到了现在,数字签名被用于签署恶意软件的情况不仅没有改善反而愈演愈烈,带有有效数字签名的恶意软件越来越多。不仅给证书颁发机构敲响了警钟,加强对证书申请的审核已经迫在眉睫,也给我们这些安全厂商提了个醒,有效的数字签名不能再继续作为判定一个文件是否安全的重要依据。

七、IOC信息

MD5

1EB02A2793DAEF8A93093F1F7AF6C7B6

6812E4C81089A69299CB232018AD16E3

7EE0100781525B2B56F6D7426EABE453

67A71D8E4299399F87113B5035426ECE

B10060B26C9C5928F57B03B99753EE0F

A29F74C25AD957E355874A5F**BB0A2C

95A01AD93515A5232FBC6D9744F475E2

DBEE6A79C7127C0CB7B8571A289BE33D

DB02BE467088B6ADBC1D2276203875AC

FED6BE562088B851B83E2E872ACBE407

895D11E97BA437535234F1D7CFC2EC61

5105E7547FE4B207867107E116E92120

DOMAIN & IP

www.bitttorrrentinc.com www.ycwave.cn www.yigepai.cn 143.92.59.10 103.82.54.138

URL

hxxp://www.bitttorrrentinc.com/favicon.jpg hxxp://www.yigepai.cn:5543/加密.jpg hxxp://www.ycwave.cn:5543/NetSyst96.dll

*本文作者:瑞星,转载请注明来自FreeBuf.COM

如有侵权请联系:admin#unsafe.sh