序言

随着2019年的逝去,二十一世纪第二个十年也已随之结束。回顾过去的十年,我们的生活随着科技的进步发生了翻天覆地的变化,这其中,手机就是其中一个最直观的表现。

过去的十年,我们的手机在不断的更新换代。从“品牌”来看,我们的手机从摩托罗拉、诺基亚、西门子、黑莓等,变成了华为、苹果、小米、OPPO、vivo、三星等。从手机“操作系统”来看,我们早已告别了塞班、黑莓,如今已经进入了Android、iOS与WindowsPhone,从市场占比上看,如今俨然已是Android跟iOS的双足鼎立。然而伴随着手机的发展,手机病毒也由开始的“短信轰炸”发展到现在的多种多样,甚至已经变为了诈骗犯罪、窃取情报、政治攻击的武器。

诚然,我们的科学技术是在不断进步的,但阳光照射下总会有阴暗的地方。每个时间段我们总要去面对新的问题,每个时间段我们总要去面对新的移动安全问题。回顾2019年,移动安全发生了太多的事,数据泄露、病毒木马、安全漏洞、APT攻击等。无论是关系到我们大众的个人隐私信息,还是关系到国家的安全建设,都让我们认识到了移动安全的重要性。

本报告为奇安信移动安全团队,基于2019年国内外发生的移动安全事件、各个安全厂商披露的移动安全威胁活动以及我们内部产生的威胁情报数据,对2019年移动安全事件的总结。

主要观点

暴利黑产决定病毒木马

移动端黑产,总是伴随着移动端技术而发展,目前移动端黑产种类繁多且产业链完善。暴利的驱使,使得黑产从业人员不断的开发出新的获利方式,目前移动黑产种类有:暗扣话费、广告流量变现、手机应用分发、木马刷量、

勒索软件、控制肉鸡挖矿等。这样我们就可以找到目前市面上的移动病毒产生根源,银行木马、色情软件、拦截马、流氓软件等都是黑产团伙为了获利而生产的工具。2019年黑产活动依然猖獗,在即将踏入物联网的时代,移动安全会面临更加严峻的挑战。

政治目的决定APT攻击

2019年奇安信威胁情报中心、奇安信移动安全团队捕获并披露多起移动APT攻击,其中在中东等有武装冲突,政治矛盾比较复杂的地区APT攻击比较多。我国也一直被一些APT组织攻击,且被攻击的目标广泛,涵盖部门众多。2019年各国面临的APT攻击依然频繁,在国际形势敏感的当下,掌握先机就代表着掌握了主动权,未来的APT战场上,移动APT值得我们重视。

移动社区安全需要加强

相比于iOS,Android的社区安全依然不容乐观。Google Play作为全球最大的Android软件平台,根据我们2019年的研究报告及公开资料,Google Play已经成为了重灾区。国内情况也大同小异,好在目前工信部已经对各个平台、众多软件做出了整改的要求。当然维护Android社区的健康发展,还需要我们共同的努力。

个人安全意识需要提高

广大用户,应该提高自己的安全意识。移动端APP已经覆盖了我们的工作、生活,未来我们会更加的依赖,作为用户我们需要对APP有一定的甄别能力。2019年依然有大量的用户因一些钓鱼木马、色情软件等上当受骗,希望在未来更加广泛的移动产品里,用户可以提高安全意识。

第一章 2019年各地移动安全事件总结

奇安信移动安全团队基于内部数据及相关公开资料,对2019年全球影响较大的移动安全事件进行了汇总,以便更好的展现2019年移动安全对全球的影响。

GooglePlay为全球最大的移动应用平台,也是国外大多用户下载应用的首选平台。虽然Google Play一直致力于打击恶意APP,但根据我们对2019年的数据总结,Google Play也是恶意APP传播的主要途径。恶意软件团伙及个人,在利益的驱使下,通过各种方法混进Google Play进行传播恶意软件,对用户造成了巨大的经济损失。

下面我们通过图文的形式,展示2019年影响较大的国际移动安全事件。

2019年移动恶意软件影响范围:

我们将2019年影响较大的移动安全事件,根据影响区域分为了两类,“无差别地区攻击”与“针对特定地区攻击”。

无差别地区攻击的恶意事件

恶意软件想大规模的传播,Google Play平台无疑是最好的选择,但能否绕过Google Play的安全检测,并成功在Google Play上架并不容易。所以通过对2019年的Google Play主要安全事件统计,我们发现广告流氓软件占据了很大的比例,少量的间谍软件、银行木马也会出现,此外还有挂着正规厂商的越界软件。

推送广告的流氓软件

互联网盛行的今天,广告的收益非常大,这也就促使了很多团伙与个人通过各种手段推送广告获利。国际上对于流氓广告软件,其打击力度非常大,各大安全厂商及Google Play对于APP的审核也相当严格,然而面对海量的APP软件,总会有漏网之鱼。下面我们列举2019年Google Play上发现的影响较大的推送广告的流氓软件事件。

GoolePlay上发现的推送广告的恶意软件,其都是通过仿冒当下热度较高的APP,以及用户用的较多的相机软件、游戏软件等进行诱骗用户下载;其运行方式也基本相同,隐藏自身图标后全屏推送广告。推送广告的流氓软件,对于用户来说是令人讨厌的,但对于广告公司来说是巨大的利润损失。

移动端的广告欺诈问题同样严重,广告欺诈主要针对广告厂商,通过广告堆叠、模拟点击、设备ID重置欺诈、捆绑ID欺诈、SDK欺诈等。目前已经形成了完整的黑色产业链,而每年通过欺诈的方式,黑产团伙可以获得将近1亿美元的收入。

预计到2020年移动广告将占全球广告支出的30.5%,总额将达到1870亿美元,是桌面广告支出880亿美元的两倍多,仅落后电视广告1920亿美元50亿美元,以目前移动互联网的发展速度,超过电视广告也将很快到来。黑产团伙及个人在巨额利益的诱惑下,未来对移动互联网产业的冲击是巨大的。面对越来越复杂的技术,对于安全厂商来说,如何应对这一问题将至关重要。

银行木马软件

相比于广告软件,银行木马危害程度要高很多。这类木马其针对性强,在网络犯罪中非常流行,近年来各类恶意木马层出不穷,其从根本上危害到了用户的个人信息、财产安全。2019年奇安信移动安全团队也时刻关注着这类软件,且对于流行银行木马进行了持续跟踪与分析。

2019年活跃的主要银行木马:

2019年活跃的主要银行木马,除了仿冒银行图标外,仿冒最多的图标:

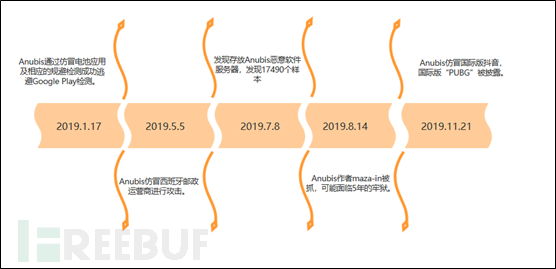

Android银行木马尤其以Anubis最臭名昭著,Anubis功能异常强大,自身结合了钓鱼、远控、勒索木马等功能,其完全可以作为间谍软件。而且Anubis影响范围很大,可以仿冒全球378个银行及金融机构,目前主要活跃在欧美国家,国内暂时没有发现,奇安信移动安全团队自Anubis爆发以来,一直对其进行追踪,我们通过数据平台监测到Anubis仿冒国际版“抖音”与国际版“PUBG”,并予以披露。

Anubis仿冒图标:

2019年Anubis活动主要时间线:

值得注意的是,2019年Anubis的作者,maza-in被捕,其竟然是前军事人员,maza-in可能将会面临5年的牢狱之灾。但由于Anubis的源码早已公开,所以Anubis的变种以及仿冒Anubis的恶意软件在未来还会给用户财产带来威胁。

2019年Cerberusd的出现并通过其强大的功能,迅速被列入了顶级Android木马威胁的行列。更为有趣的是,Cerberus的作者专门开通了推特账号,在其推特下发布该恶意软件的促销广告,并尝试与其他感兴趣的人沟通,同时发布安全厂商披露Cerberusd的文章,以此进行打趣。

间谍窃密软件

窃密软件以获取用户个人信息为目的,用户个人信息的贩卖同样也是黑产的一部分。相比于银行木马,窃密软件获取的信息更多,在一定程度上给用户造成损失的不止钱财。当攻击者掌握了足够多的用户信息,衍生的犯罪行为也会更多,用户潜在的威胁会更大。但是在数据爆炸的当下,有些数据泄露无法避免,我们只有将危害降低到最低。下面我们盘点下2019年重大的移动间谍窃密事件。

目前窃密类恶意软件多为通过仿冒正规应用程序诱骗用户安装下载,而且其方法技术也在不断的更新,剪贴板窃密、SMS网络钓鱼、结合开源框架等恶意软件,未来随着技术的发展,恶意软件窃密的方法可能会更多。

通过对2019年窃密软件的总结,我们发现通过Google Play进行传播仍然是恶意作者的首选传播方式。然而事实也确实证实了,Google Play的检测确实存在着盲区。这类软件一旦在Google Play上架,影响范围是巨大的,包括中国用户也受到了波及。互联网的开放利弊很明显,当Google Play无法完全过滤恶意软件的时候,当国内用户使用高科技上网的时候,那时候一部分人将直面这类窃密软件,带来的危害可能不止是个人的信息泄露。

包括影响国内用户的Joker窃密软件影响范围:

iOS漏洞

相比于Android,人们一直觉得iOS很安全。诚然iOS拥有比Android更安全的生态圈,有安全性更可靠的保障,但也是相对而言的,当前iOS并没有我们想象中的那么安全。

iOS的安全是建立在苹果公司闭源的操作系统上的,其拥有独立的生态。但近年来一直有黑客团伙利用丰富的漏洞进行攻击,包括APT攻击。

苹果的漏洞,仿佛在2019年都一下子冒了出来,包括历时数年的一次水坑攻击中,总共出现的14个iphone漏洞。这些导致iOS的安全问题在今年被无限放大,为此苹果在12月正式向公众开放了其私人漏洞赏金计划,同时将最高报酬提到了100万美元。

对特定地区攻击的恶意事件

全球共有233个国家和地区,每个国家跟地区使用的语言、生活习惯等都不相同,包括国家与地区之间可能由于种种原因,互有矛盾等。这也就造成了移动端恶意软件的攻击具有地域性。下面我们盘点2019年针对各个地区,比较具有代表性的恶意事件。

本次列举2019年重大恶意事件影响地区:

针对韩国的恶意软件

首先从我们的近邻韩国开始说起,根据我们内部的数据,2019年韩国遭遇的恶意攻击事件众多,最多的为,因黑产而引起的银行木马,这类软件在韩国异常猖獗,且已经持续了多年。2019年我们发现了针对韩国的几类银行木马,对其中的一些也进行过分析披露,我们发现该类木马多为国人编写,后台服务器众多,仿冒的软件涵盖了韩国大部分金融软件。

KBuster:通过仿冒韩国多款银行APP的木马软件,在我们披露时已发现55种,118个在野样本,使用了多达300个服务器用于存放用户信息。

主要伪造的图标:

样本执行流程图:

Google Play上发现韩国公交车应用Bus App系列软件,被黑客利用下发虚假插件,攻击特定目标。

应用信息:

感染流程图:

针对巴基斯坦的恶意软件

由于地区政治的原因,印巴之间一直有冲突,然而在APT攻击之外,2019年我们发现,有监控软件对巴基斯坦地区实施长时间的监控活动。我们将此次活动命名为:克什米尔冲突之针对巴基斯坦的Chenab(奇纳布河)监控活动。

远控指令列表:

针对日本的恶意软件

FunkyBot:针对日本的新型Android恶意软件家族,该类恶意软件会模拟为一家物流公司诱骗用户使用,并窃取用户手机信息上传至恶意服务器。

FunkyBot特殊的地方在于,类似Anubis曾经使用虚假的Telegram和Twitter帐户一样,FunkyBot也会使用社交媒体账号获取其C2,它下载了没有照片的Instagram帐户的网页。然后,提取该帐户的传记字段,并使用Base64对其进行解码。而且根据溯源发现,该软件目前还处于开发测试阶段。

针对波兰、捷克的恶意软件

2019年初,启明星辰ADLab发现了一款全新的Android银行钓鱼木马,命名为BankThief。该类木马主要针对波兰、捷克等数十家银行客户端。

目标银行logo:

攻击流程图:

针对意大利的恶意软件

2019年3月29日,Security Without Borders发现了一个新的Android间谍软件,他们将之命名为“Exodus”。Security Without Borders在Google Play中收集了2016年到2019年初的大量样本,他们发现Exodus是由意大利一家名为eSurv从事视频监控的公司开发的,其在Google Play中伪装为移动运行商的应用程序,页面与诱饵都是意大利语,通过GooglePlay公开的数据显示,最多的一个下载量达到了350个,目前这些软件都已从Google Play中删除。

GooglePlay中下载页面:

针对西班牙的恶意软件

西班牙一直比较受银行木马所青睐,在2019年我们捕获了多起针对西班牙的银行木马事件。其中最多得为Anubis与Gnip。而Gnip为经过Anubis变种而来的。

2019年我们检测到,Anubis通过仿冒为西班牙邮政运营商Correos的恶意软件。

Anubis攻击西班牙载体:

打开推特获取备份C2:

仿冒银行登录页面:

2019年银行木马Ginp针对西班牙与英国的攻击活动,其模仿Adobe Flash Player,滥用辅助功能服务,将其自身设置为默认SMS应用程序,从C&C服务器获取网络钓鱼注入。

Ginp为Anubis变种,Ginp与Anubis代码对比:

针对澳大利亚的恶意软件

2019年银行木马在国外盛行,澳大利亚也遭到了Gustuff的袭击。Gustuff 多次将目标瞄准澳大利亚,它可以仿冒澳大利亚市场上100多种金融程序及32种加密货币程序,除了可以窃取金融凭证外,还可以自动执行交易。

Gustuff一直在不断更新,2019年早些时候被披露以后,其不断的在更新功能、C2与传播方式。Gustuff在开始的时候通过仿冒银行木马Marcher,在一次次更新后,其代码结构、方法上已完全脱离了Marcher。

Group-IB统计的六月份与十月份域名点击情况:

针对奥地利的恶意软件

2019年我们发现了一款仿冒奥地利“Willhaben”软件的钓鱼木马,其会获取用户信息,并通过短信的方式向用户发送退款链接,从而诱骗用户钱财。

预付款钓鱼页面:

针对埃及的恶意软件

“尼罗河之眼”,2019年3月Check Point发现了针对埃及记者与人权活动者的攻击。其攻击方式新颖,通过“ OAuth网络钓鱼”的技术。通过滥用于Gmail或Outlook等流行邮件服务的第三方应用程序,攻击者操纵了受害者,使他们可以完全访问他们的电子邮件。

入侵流程:

攻击的APK:

针对德国的恶意软件

德国联邦信息安全办公室(BSI)在2019年6月6日发布了安全警告,该国至少有四款只能手机型号的固件种嵌入了后门恶意软件。受影响的型号有DoogeeBL7000,M-HorsePure 1,Keecoo P11和VKworld MixPlus。嵌入的恶意软件为Andr /Xgen2-CY 。

该恶意软件收集的信息如下:

针对巴西的恶意软件

2019年我们在巴西发现了仿冒WannaCry勒索软件,该恶意软件在UI上借鉴了WannaCry,功能上除了可以获取用户信息以外,还可以执行DDOS攻击,网络钓鱼等。与国内早期发现的仿冒WannaCry勒索软件的 “王者荣耀辅助”已完全不同。

含有西班牙语的勒索界面:

同样在巴西,发现了“BRATA”远控恶意家族,其专门针对巴西,从一月开始已经通过Google Play在巴西广泛传播,目前已在Google Play上发现了20多种不同的变体。

远控指令及含义:

针对伊朗的恶意软件

伊朗由于各种原因,依然是2019年世界的焦点。2019我们发现有相关间谍软件,仿冒为“کوروشبزرگ!”(居鲁士大帝!)针对伊朗的攻击。此类样本极具有诱惑性,通过普及伊朗一些历史事件,诱骗用户安装使用,目的为窃取伊朗用户个人信息。

指令列表:

其它安全事件

2019年,除了以上具有代表性的针对地区攻击外,还有更多的地区受到其它移动安全事件的影响,其中以“TikTok”、“WhatsApp”、“ToTok”最受关注。

TikTok:海外版抖音。

美国民主党议员Schumer提出抖音海外版TikTok对用户数据处理,会影响美国国家安全,之后美国陆军、海军相继对短视频TikTok展开安全评估,并在军队中禁止使用TikTok。而在年初的时候,该议员还呼吁联邦调查局(FBI)和联邦贸易委员(FTC)开展对俄罗斯人脸编辑照片应用程序FaceApp进行国家安全和隐私调查。其实无论TikTok是否真的收集了敏感数据,从美国的做法中我们可以看出,在面对国家安全的时候谨慎的态度让我们看到了,其对移动安全的重视,对数据安全的重视。

WhatsApp:堪称海外版微信。

WhatsApp指责以色列公司NSO攻击其软件,从而对中东等地的持有不同政见的个人、记者、维·权人士进行监控,获取重要数据信息。WhatsApp表示,其经过了半年的调查,发现黑客利用其向约1400部手机发动攻击,窃取宝贵的信息。

ToTok:阿联酋用户最多的通讯应用。

阿联酋,是一个禁用诸如WhatsApp和Skype之类的聊天APP的国家,因此ToTok的出现引领了一股下载风潮。但据熟悉机密情报评估和对该应用程序及其开发者进行调查的美国官员说,ToTok实际上是一种间谍工具。阿·拉伯联合酋长国政府使用它来尝试跟踪将其安装在手机上的人们的每一次对话,动向,关系,约会,声音和图像。

智能手机已经发展了十多年,移动威胁产生的时间与其差不多,智能手机目前已经嵌入到了我们的生活,从最初的供给面到现在的多平台攻击,包括平板电脑、手机、电视、医疗设备等,未来还有物联网,威胁与日俱增。同样的智能手机的发展,为一些黑客组织、个人提供了完美的平台。在未来针对地区的攻击会越多,我们面对的威胁也会更多。

第二章 2019年各地移动APT事件总结

2019年世界依旧不太平,在表面平静的背后是暗流涌动。大规模军事冲突不会发生的当下,因利益,政治,宗教等问题依然会有局部战争。其中尤其以中东问题最为突出,更多关于APT组织的相关信息,请关注奇安信威胁情报中心,红雨滴团队GitHub的APT_Digital_Weapon资料库:

下面我们盘点2019年移动端APT攻击事件。

KONNI

| APT组织 | KONNI |

|---|---|

| 团队可能来源 | 东亚地区 |

| 最早活动时间 | 2014 |

| 最早披露时间 | 2017 |

| 最早披露厂商 | Talos |

| APT组织介绍 | KONNI是由Talos命名的恶意软件,其相关活动最早可以追溯到2014年。相关的受害者是联合国,联合国儿童基金会和与朝鲜有联系的大使馆等官方组织的成员。 |

事件概括:

2019年8月,韩国安全厂商ESTsecurity披露了KONNI APT组织使用Android端木马的新攻击活动,并称其与APT组织Kimsuky存在关联。

11月奇安信威胁情报中心红雨滴团队在日常的高级威胁监测过程中,发现多起疑似针对韩国地区Android用户的恶意代码攻击活动。攻击者通过将恶意安卓应用伪装成韩国常用移动应用,从而诱导受害者安装使用。经关联分析,我们发现此次攻击活动无论从攻击手法还是木马框架都与ESTsecurity披露的KONNI Android木马一致。

该软件主要通过短信投递的方式,主要功能为:窃取上传用户手机的一些机密信息,包括通信录、短信记录、APP安装记录、sd卡目录以及在用户手机上采集到的录音信息等。

相关样本信息:

指令列表:

攻击流程:

Group 123(APT37)

| APT组织 | Group 123(APT37) |

|---|---|

| 团队可能来源 | 东亚地区 |

| 最早活动时间 | 2012 |

| 最早披露时间 | 2016 |

| 最早披露厂商 | Kaspersky |

| APT组织介绍 | APT37是东亚地区网络间谍组织,至少从2012年开始运营。其目标主要位于韩国,2017年APT37的目标范围扩大到了朝鲜半岛以外的地区,包括日本,越南,俄罗斯,中国,印度和中东的一些国家。 受影响的行业范围更广,包括化学,电子,制造业,航空航天,汽车和医疗保健实体。 |

事件概括:

2019年奇安信威胁情报中心捕获到一批Kevdroid样本,该批新变种通过仿冒主流APP应用,对目标进行攻击。其中有通过仿冒“微信国际版”的攻击样本。

Kevdroid被EST团队在2019年3月首次在韩国捕获并披露,随后Talos和PAN也进行了跟进分析,2018年11月360-CERT与盘古实验室披露过一款伪装成网易邮箱大师的恶意APK。此次我们捕获的Kevdroid样本,通过其仿冒的APP及配置文件所适配的语言,我们发现Kevdroid针对的地区众多,除了英语使用国家外,明显的为中国(包括中国台湾与港澳地区)、韩国、日本、俄罗斯、印度、阿拉伯语使用国家等。

样本信息:

远控指令及功能:

同源样本信息:

Lazarus Group

| APT组织 | Lazarus Group |

|---|---|

| 团队可能来源 | 东亚地区 |

| 最早活动时间 | 2009 |

| 最早披露时间 | 2013 |

| 最早披露厂商 | Symantec |

| APT组织介绍 | Lazarus Group被认为是东亚地区(Bureau 121)背景下的APT组织,其最早的攻击活动可以追溯到2009年,包括针对韩国的DarkSeoul,2014年攻击SONY事件,2017年的WannaCry事件。美国DoJ于2018年发布了对朝鲜黑客Park Jin Hyok的公开指控书并认为其所属组织和上述事件有关。近几年来,该组织的活动主要针对全球金融、银行及加密货币交易相关的目标。 |

事件概括:

2019年12月11日据国外安全研究员披露,LazarusAPT与犯罪软件巨头Trickbot存在合作关系,其针对全球的银行与网络犯罪目标。其通过Trickbot开发的Anchor攻击框架进行合作。

这一举动无疑是第一个APT组织与犯罪团伙进行合作,通过Lazarus Group的以往活动,我们不难发现其与Trickbot的共同目标。这无疑在将来会给我们带来巨大的威胁。

双尾蝎(APT-C-23)

| APT组织 | 双尾蝎(APT-C-23) |

|---|---|

| 团队可能来源 | 西亚地区 |

| 最早活动时间 | 2016 |

| 最早披露时间 | 2017 |

| 最早披露厂商 | 奇安信 |

| APT组织介绍 | 双尾蝎(APT-C-23)组织对巴勒斯坦教育机构、军事机构实施APT攻击。其攻击工具包括Windows和Android平台,攻击范围主要为中东地区。并通过鱼叉或水坑等攻击方式配合社会工程学手段进行渗透,向特定目标人群进行攻击。后续国外安全厂商也将Big Bang攻击行动与双尾蝎联系到一起。 |

事件概括:

2019年奇安信威胁情报中心捕获了APT-C-23带有政治主题的诱饵PDF文件,其使用了全新的C2,此次发现变种在原有的基础上功能进行了增加,代码结构、控制指令等都进行了巨大的改变。

含有政治主题的诱饵文件:

其通过SMS、FCM两种方式下发指令。

通过SMS下发指令:

通过FCM下发指令:

拍拍熊(APT-C-37)

| APT组织 | 拍拍熊(APT-C-37) |

|---|---|

| 团队可能来源 | 西亚地区 |

| 最早活动时间 | 2015 |

| 最早披露时间 | 2019 |

| 最早披露厂商 | 360 |

| APT组织介绍 | 拍拍熊(APT-C-37)被认为同样是西亚地区电子军背景的APT组织,其同时拥有针对Windows和Android的攻击平台,并且在过去主要针对极端组织“***国”实施攻击活动。该组织对巴勒斯坦教育机构、军事机构实施APT攻击。并通过鱼叉或水坑等攻击方式配合社会工程学手段进行渗透,向特定目标人群进行攻击。后续国外安全厂商也将Big Bang攻击行动与双尾蝎联系到一起。 |

事件概括:

2019年3月25,360烽火实验室发现从2015年10月起至今,拍拍熊组织(APT-C-37)针对某武装组织展开了有组织、有计划、针对性的长期不间断攻击。其攻击平台为Windows和Android。

某武装组织由于其自身的政治、宗教等问题,使其成为了众多黑客及国家的攻击目标。2017年3月,某武装组织Amaq媒体频道发布了一条警告消息,该消息提醒访问者该网站已被渗透,任何访问该网站的人都会被要求下载伪装成Flash安装程序的病毒文件。从消息中我们确定了某武装组织是该行动的攻击目标,其载荷投递方式至少包括水坑式攻击。

拍拍熊攻击相关的关键时间事件点:

Donot(APT-C-35)

| APT组织 | Donot(APT-C-35) |

|---|---|

| 团队可能来源 | 南亚地区 |

| 最早活动时间 | 2016 |

| 最早披露时间 | 2017 |

| 最早披露厂商 | 奇安信 |

| APT组织介绍 | Donot“肚脑虫”(APT-C-35)是疑似具有南亚背景的APT组织,主要以巴基斯坦为目标的威胁组织,其主要使用yty和EHDevel两套恶意软件框架。分析研究也发现其与Hangover和Patchwork存在联系。由奇安信威胁情报中心红雨滴团队(@RedDrip7)持续跟踪发现并命名,其主要针对巴基斯坦等南亚地区国家进行网络间谍活动。 |

事件概括:

2019年Donot异常活跃,奇安信威胁情报中心在2019年持续跟踪Donot,移动端进行过多次披露。随着印巴局势的紧张,Donot也随之活动频繁。

该APT组织主要针对政府机构等领域进行攻击,以窃取敏感信息为主要目的。该APT组织除了以携带Office漏洞或者恶意宏的鱼叉邮件进行恶意代码的传播之外,还格外擅长利用安卓APK进行恶意代码传播。

2019年Donot移动端的攻击活动比较活跃,2019年前上半年根据我们的跟踪发现,在印巴双方因克什米尔地区(Kashmir)局势紧张的时候,Donot诱饵无论是从图标、样本信息伪装主要针对巴基斯坦用户,尤其以“KashmirVoice”(克什米尔之声)表现最为突出。然而2019年下半年的时候,我们持续发现其对伪装为腾讯系APP较为执着,从开始的仅仅是包名伪装,到现在的伪装日渐趋于成熟来看,Donot的攻击目标也在向国内偏移,国内一些流量较大的APP将会是首选仿冒目标。

Donot 2019年诱饵信息列表:

2019年红雨滴团队Donot跟踪历史:

**狮(APT-C-38)

| APT组织 | **狮(APT-C-38) |

|---|---|

| 团队可能来源 | 西亚地区 |

| 最早活动时间 | 2015 |

| 最早披露时间 | 2018 |

| 最早披露厂商 | Kaspersky |

| APT组织介绍 | **狮(APT-C-38)为卡巴披露的一个针对中东目标的APT组织,其主要通过Telegram和水坑攻击分发恶意软件,该组织也重点针对库尔德人目标。其攻击平台为Windows和Android。 |

事件概括:

**狮组织在2018年5月首次被Kaspersky披露曝光,该组织为一个未归属的专注于中东目标的间谍活动组织,并命名ZooPark,涉及的攻击武器共包含四个迭代版本的Android端RAT,载荷投递方式包括水坑和Telegram频道。

2019年奇安信威胁情报中心,对该组织有持续的追踪分析:

360烽火实验室也对该组织攻击活动进行了分析。

烽火实验室总结的时间线:

受攻击地区:

OceanLotus(海莲花)

| APT组织 | OceanLotus(海莲花) |

|---|---|

| 团队可能来源 | 东亚地区 |

| 最早活动时间 | 2012 |

| 最早披露时间 | 2015 |

| 最早披露厂商 | 奇安信 |

| APT组织介绍 | OceanLotus(海莲花)由奇安信威胁情报中心首先披露的APT组织,其最早活动可追溯至2012年。该组织主要使用鱼叉攻击和水坑攻击针对中国政府、海事等机构,后续也针对东南亚国家,其主要使用Denis木马和Cobalt Strike。 |

事件概括:

2019年5月24日,安天移动安全对发生在我国的一起海莲花攻击事件进行了分析。此次进行分析的恶意软件,伪装为正常的应用,在运行后隐藏图标,并于后台释放恶意子包并接收远程控制指令,窃取用户短信、联系人、通话记录、地理位置、浏览器记录等隐私信息,私自下载apk、拍照、录音,并将用户隐私上传至服务器,造成用户隐私泄露。

海莲花(OceanLotus)是一个据称越南背景的APT组织。该组织最早于2015年5月被天眼实验室(现“奇安信红雨滴团队(RedDrip)”)所揭露并命名,其攻击活动最早可追溯到2012 年4月,攻击目标包括中国海事机构、海域建设部门、科研院所和航运企业,后扩展到几乎所有重要的组织机构,并持续活跃至今。

样本信息:

蔓灵花(BITTER)

| APT组织 | 蔓灵花(BITTER) |

|---|---|

| 团队可能来源 | 南亚地区 |

| 最早活动时间 | 2013 |

| 最早披露时间 | 2016 |

| 最早披露厂商 | 360 |

| APT组织介绍 | 蔓灵花(BITTER)组织历史主要针对中国、巴基斯坦政府等相关目标实施APT攻击。奇安信威胁情报中心后续发现该组织使用InPage漏洞,并与Confucius和摩诃草存在关联。 |

事件概括:

2019年8月,360烽火实验室在日常样本分析中发现一新型Android木马,根据其CC特点将其命名为SlideRAT,深入分析后发现该家族木马属于蔓灵花组织。此后,烽火实验室对该家族样本进行持续监控,2019年11初,发现SlideRAT攻击中国军工行业从事人员,11月中旬,该家族样本开始攻击中国驻巴基斯坦人员。短短半个月内,蔓灵花组织在移动平台至少进行了两次的攻击活动,且受害者均为中国人。

攻击流程图:

伪装图标:

第三章 2019年国内移动安全总结

2019年国内的移动恶意软件依然众多,黑产团伙依然猖獗。相比于恶意软件横行的2014、2015年前后,目前国内移动恶意软件在工信部,以及安全厂商的治理下,已明显减少。但恶意软件已由恶意行为明显的木马转为了不易被发现的黑灰产。所以国内目前的主要问题在于没有完善的法律法规,这使得相关部门及安全厂商没有统一的研判标准。

2019年国内没有爆发大的移动安全事故,但依然有大量恶意软件,对用户、对社会造成了的严重的危害。其中以色情软件、仿冒软件、私自上传信息的软件等影响最为广泛。我们通过监测平台及用户举报对一些典型案例也进行了分析披露。

色情软件

色情黑色产业近几年在移动应用端异常猖獗,其产业链也已经非常成熟。移动互联网近年来发展迅速,色情产业传播方式也更为多种多样。例如打着视频直播的名号,仿冒正规播放器,甚至通过名目张胆的图标诱骗用户点击的色情软件,以此诱骗用户消费、诱骗用户赌博、大量推送广告牟取利润等。通过色情产业还催生了更多的违法犯罪的行为,给社会带来了巨大的危害,给用户带来了财产损失。

常用图标:

仿冒软件

仿冒软件一直存在,恶意作者小到通过仿冒当下流行的APP,诱骗用户点击推送广告、推送软件以此获利;大到仿冒银行APP,仿冒第三方支付软件,窃取用户财产,进行诈骗等。2019年我们捕获到了大量的仿冒恶意软件,其中影响较大的有:仿冒银监会客户端,成功诈骗53万的电信诈骗事件;仿冒“学习强国”的恶意软件,针对检察机关工作人员的监控软件,该软件进行分析溯源后,我们已配合公安机关进行处理。

电信诈骗软件:

仿冒“学习强国”的恶意软件:

攻击流程:

违规软件

对于用户来说,最关心的莫过于个人隐私的安全。然而日常生活中,我们总能接到莫名其妙的骚扰电话。当我们在严厉打击窃取用户信息的恶意软件时,然而在正规应用商城中,一部分“正规”软件,借着法律法规的不完善,通过霸王条款,肆无忌惮的收集着用户的个人信息。终于2019年工信部对国内APP开始了相关的整治工作,并已通报第一批侵害用户行为的APP,未整改的APP已被下架处理。在5G到来之际,国家出台相关的法律法规,无疑对于用户的个人隐私有了稳定得保障。

2019年对于国内移动用户来说是一个转折,因为用户个人信息将受到法律保护的日子不远了,在全国人大常委会法工委举行第三次记者会上,新闻发言人、全国人大常委会法制工作委员会立法规划室主任岳仲明介绍,2020年的立法工作计划已经全国人大常委会第四十四次委员长会议原则通过,个人信息保护法明年将制定。

Android在国内缺少一个良性的生态圈,在未来国内法律法规完善以后,我们相信国内的Android市场会越来越好。另外我们也希望各大应用平台,可以做到,在依据工信部相关文件的情况下,对平台上的所有APP进行严格要求,为大众创造一个信任、放心的平台。奇安信移动安全团队会持续监测相关违规、违法APP并协助通报处置。

总结

智能手机对于我们来说,已是生活、工作的必需品,在现代社会没有智能手机可谓寸步难行。丰富多彩的APP为我们的生活提供了诸多便利,高速发展的科技与IT产业在电脑办公后,又催生了移动办公,使我们的工作更加便利。然而在享受智能手机为我们生活、工作带来便利的同时,也就意味着,我们将要面对的移动端攻击也会越多。

无论是个人、企业、国家,在未来我们都会面临目的性更明确的移动恶意攻击,对于个人我们要保障的是隐私不会外泄,对于企业要考虑的可能就是企业利益不会蒙受损害,但对于国家来说就是国家安不受威胁。通过我们对2019年移动安全的总结,希望用户从个人出发重视移动安全,维护企业利益,保障国家安全。未来我们奇安信移动安全团队,依然会在移动领域持续保持警惕,追踪最新安全事件。

参考资料

2.https://www.welivesecurity.com/2019/02/08/first-clipper-malware-google-play/

3.https://research.checkpoint.com/simbad-a-rogue-adware-campaign-on-google-play/

6.https://research.checkpoint.com/2019/preamo-a-clicker-campaign-found-on-google-play/

7. https://research.checkpoint.com/simbad-a-rogue-adware-campaign-on-google-play/

12.https://www.welivesecurity.com/2019/08/22/first-spyware-android-ahmyth-google-play/

14. https://threatpost.com/lazarus-collaborates-trickbots-anchor-project/151000/

15. http://blogs.360.cn/post/analysis-of-apt-c-37.html

16. https://securitywithoutborders.org/blog/2019/03/29/exodus.html

17.https://www.threatfabric.com/blogs/ginp_a_malware_patchwork_borrowing_from_anubis.html

18.https://securelist.com/scarcruft-continues-to-evolve-introduces-bluetooth-harvester/90729/

19. https://www.fortinet.com/blog/threat-research/funkybot-malware-targets-japan.html

20. https://www.antiy.com/response/20190524.html

21.http://blogs.360.cn/post/analysis_of_APT_C_08.html?from=timeline&isappinstalled=0

22. https://blog.talosintelligence.com/2019/10/gustuffv2.html

23. https://research.checkpoint.com/the-eye-on-the-nile/

24. https://www.zdnet.com/article/germany-backdoor-found-in-four-smartphone-models-20000-users-infected/

25. https://securelist.com/spying-android-rat-from-brazil-brata/92775/

26. https://stv24.tv/novosti/izvestnogo-hakera-maza-in-budut-sudit-v-stavropole/

27.https://buzzorange.com/techorange/2019/09/16/simjacker-attack-could-affect-a-billion-smartphones/

*本文作者:奇安信威胁情报中心,转载请注明来自FreeBuf.COM

如有侵权请联系:admin#unsafe.sh