二进制漏洞分析-5.华为安全监控漏洞(SMC MNTN OOB 访问)

二进制漏洞分析-10.华为TrustZone TEE_SERVICE_VOICE_REC漏洞

二进制漏洞分析-19.华为TrustZone TCIS漏洞

二进制漏洞分析-21.华为TrustZone TALoader信息泄露

二进制漏洞分析-22.华为TrustZone TA_uDFingerPrint漏洞

二进制漏洞分析-23.华为TrustZone TA_SensorInfo漏洞

二进制漏洞分析-24.华为TrustZone TA_HuaweiWallet漏洞

华为TrustZone IfaaKey_TA漏洞

此通报包含有关以下漏洞的信息:

HWPSIRT-2022-07574 CmdSignWithCert 中的参数指针信息泄漏

参数指针信息泄漏CmdSignWithCert¶

命令 (ID #0x10013) 中存在信息泄漏。当用户为输出缓冲区指定与 0x100 不同的长度时,执行将到达一个代码路径,该代码路径将两个缓冲区的地址输出到日志中(可通过 访问 )。此外,它揭示了它们总是映射在同一地址。CmdSignWithCertTEE_ParamTEE_Paramlogcat

uint32_t CmdSignWithCert(

void *sessionContext, uint32_t paramTypes, TEE_Param params[4])

{

// [...]

if ( !params[0].memref.size || params[1].memref.size != 0x100 )

{

SLog("%s: Params is invalid.\n\n", "CmdSignWithCert");

SLog(

"%s: Input %x, output %x, inputSize %d, outputSize %d.\n\n",

"CmdSignWithCert",

params[0].memref.buffer,

params[1].memref.buffer,

params[0].memref.size,

params[1].memref.size);

params[1].memref.size = 0;

return 0xFFFF0006;

}

// [...]

受影响的设备¶

我们已验证该漏洞是否影响了以下设备:

麒麟990:P40 专业版 (ELS)

请注意,其他型号可能已受到影响。

补丁¶

| 名字 | 严厉 | CVE漏洞 | 补丁 |

|---|---|---|---|

参数指针信息泄漏CmdSignWithCert | 低 | 不适用 | 固定 |

时间线¶

07年2022月<>日 - 向华为PSIRT发送漏洞报告。

22年2022月<>日 - 华为PSIRT确认该漏洞报告。

从 30 年 2022 月 19 日至 2023 年 <> 月 <> 日 - 我们定期交换有关公告发布的信息。

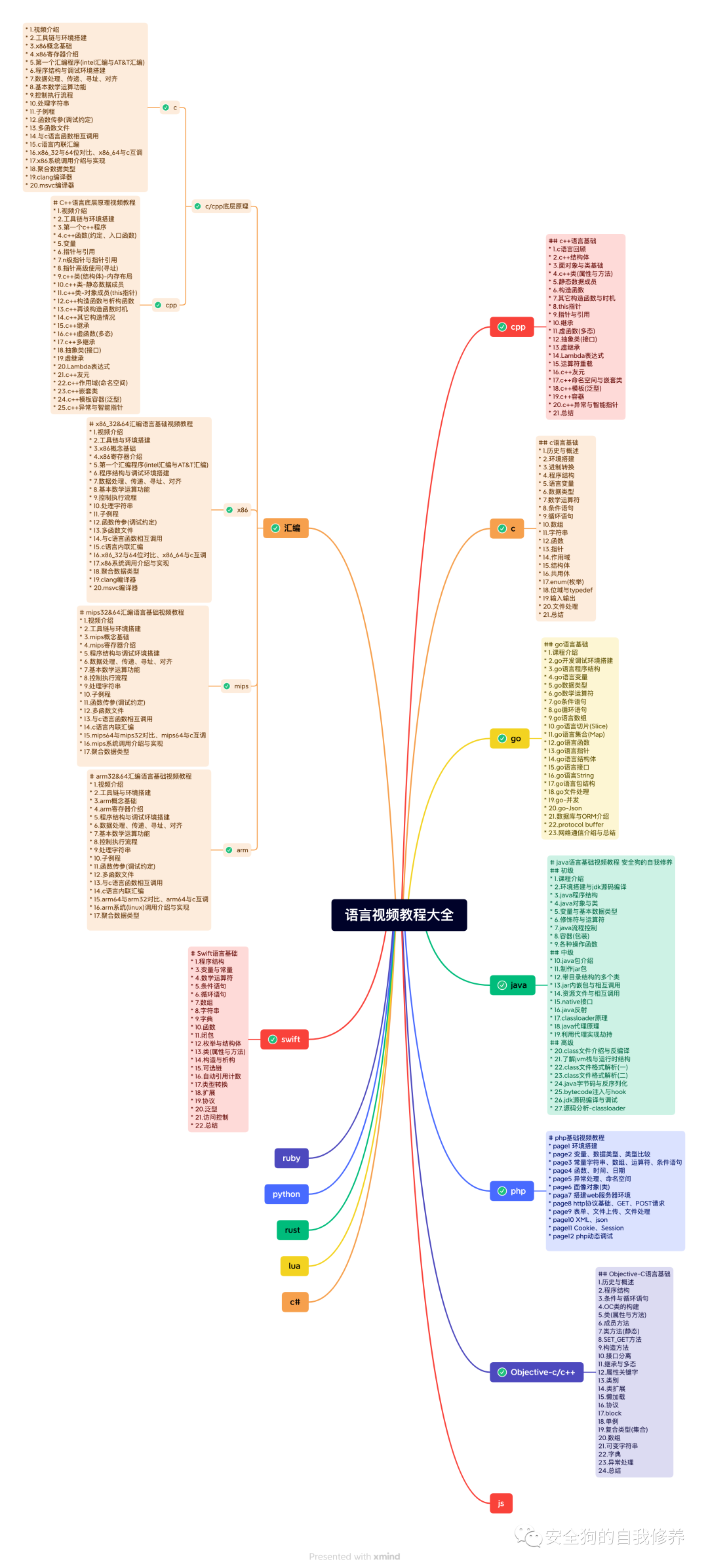

二进制漏洞(更新中)

其它课程

windows网络安全防火墙与虚拟网卡(更新完成)

windows文件过滤(更新完成)

USB过滤(更新完成)

游戏安全(更新中)

ios逆向

windbg

恶意软件开发(更新中)

还有很多免费教程(限学员)

更多详细内容添加作者微信

如有侵权请联系:admin#unsafe.sh