BlackCat/ALPHV勒索软件团伙是最为猖獗的勒索软件团伙之一,受害者超过1,000人,支付的赎金总额达数亿美元。它袭击了多个行业,包括医疗保健和国防工业基地公司等关键服务业。这个俄语勒索软件即服务组织也被称为BlackCat,首次出现于2021年底,并与DarkSide/Blackmatter和Revil等其他犯罪团伙有联系。美国司法部称该组织为“世界上第二多的勒索软件即服务变种”。

谷歌云Mandiant Consulting首席技术官Charles Carmakal称这次查获“对执法部门和社区来说是一个巨大的胜利”。ALPHV是最活跃的勒索软件即服务(RaaS)计划之一,他们与俄罗斯分支机构和英语西方分支机构合作。

“然而,一些ALPHV附属机构仍然活跃,包括UNC3944(分散蜘蛛)。我们预计一些附属机构将像往常一样继续进行入侵,但他们可能会尝试与其他RaaS建立关系,以提供加密、勒索和受害者羞辱支持,”他补充道。

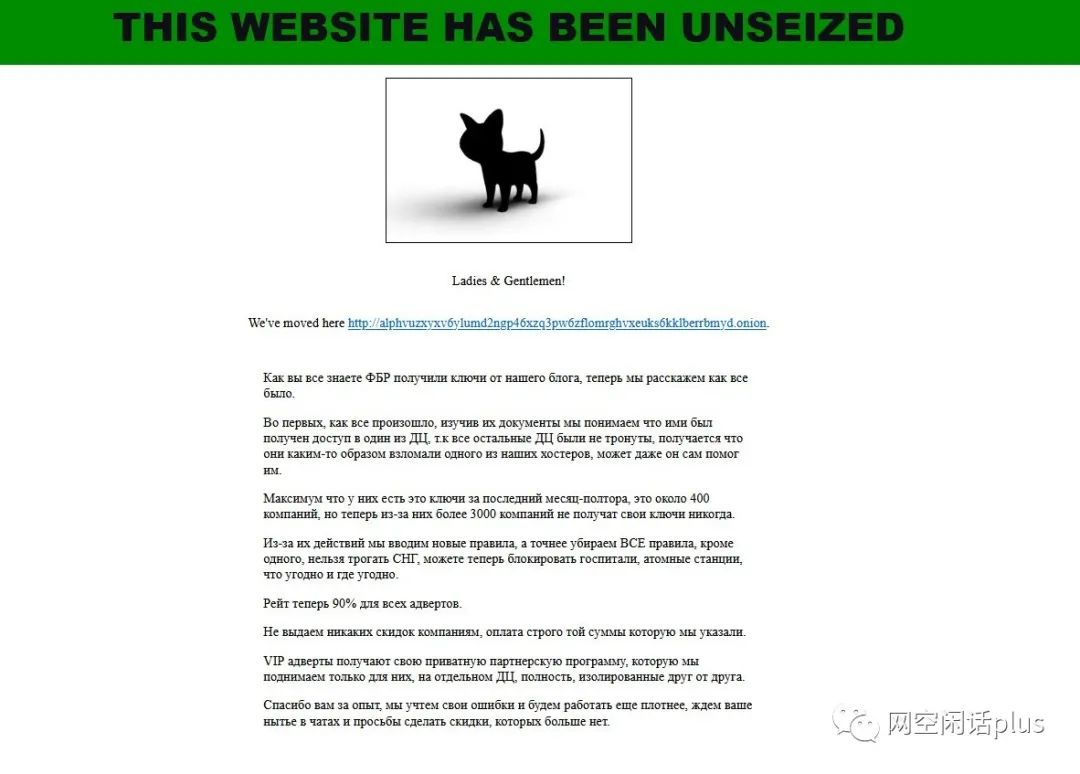

ALPHV声明的英文版本(翻译自俄语声明)

就在上周,ALPHV的网站出现了问题,引发人们猜测其幕后黑手是执法部门。然而,该团伙声称这是由于“硬件故障”造成的。

现在,ALPHV的泄密网站不再显示受害者名单,而是显示一个醒目页面,上面有来自多个国家的执法机构的徽标,包括德国、丹麦、澳大利亚、英国、西班牙、瑞士、奥地利以及欧洲刑警组织。

网络安全专家怎么看?

网络安全公司Recorded Future的威胁情报分析师艾伦·利斯卡(Allan Liska)表示,该团伙可能只是注册了另一台服务器来链接到该网站。“.onion寻址的工作方式是,只要您拥有签名密钥,如果您使用该地址注册第二个服务器,则默认情况下会相信最新的服务器,”Liska在X上写道。

Recorded Future的威胁情报分析师Alexander Leslie在X上表示:“这充满了绝望的气息。”包括ALPHV在内的勒索软件组织长期以来一直以关键基础设施为目标。这不是什么新鲜事。”

Rubrik Zero Labs的Steve Stone解释说,首先,数据和服务器确实已被FBI扣押,并且不会被收回。斯通告诉《暗读》,“占领”和“取消占领”该网站的想法在公众话语中被广泛误解。Stone表示:“简而言之,FBI和其他执法机构已成功控制了一个数据存储库,并控制/摧毁了他们用来运行勒索软件即服务(RaaS)操作的ALPHV网站。”。“ALPHV对此做出了回应,启动了一台新服务器并应用了他们的安全密钥,这使得该站点成为新站点。”他预测,接下来,联邦调查局将把新站点恢复到已经在他们控制之下的旧站点,并且这个循环将继续下去。“联邦调查局随后会努力将其恢复到原来/查获的状态,”斯通说。“然后ALPHV又这么做了,就像我们昨天看到的那样。”

Nozomi Networks网络安全战略总监Chris Grove表示:“鉴于ALPHV的新立场,针对关键基础设施的网络攻击确实有可能增加。” “运营关键基础设施的组织应该保持高度警惕,因为这些事态发展可能会重新唤醒网络犯罪策略的休眠阶段,其中CI是公平竞争的。”格罗夫补充道,勒索软件是一项利润丰厚的业务,BlackCat不太可能不战而屈人之兵。格罗夫说:“尽管该组织的运作能力受到削弱,但他们可能会出于绝望而采取行动,以维护自己作为黑客利用其犯罪活动的安全系统的形象。” “在很短的时间内,他们就筹集到了3亿美元来资助此类行动,他们将为此而奋斗,而牺牲我们社会的安全与和平。”

ALPHV肯定会引起执法部门及其竞争对手的极大兴趣。在过去18个月中,它已成为世界上第二大最危险的勒索软件组织,其泄露网站上列出的受害者数量仅次于LockBit勒索。该团伙总部位于俄罗斯,在加密文件之前窃取文件,以威胁泄露敏感数据作为进一步的筹码。ALPHV是一家勒索软件即服务运营商,这意味着他们将勒索软件程序出租给附属公司,以获取部分勒索费用。最知名的附属公司之一是Scattered Spider(或UNC3944),据称该公司入侵了拉斯维加斯的米高梅国际公司和凯撒娱乐公司。

参考资源

1、https://cyberscoop.com/fbi-seizes-alphv-leak-website-hours-later-ransomware-gang-claims-it-unseized-it/

如有侵权请联系:admin#unsafe.sh