0x01 前言

最近一直忙于学习,公众号一直未更新,大家见谅。

0x02 漏洞背景

一次众测项目,授权对目标子域进行渗透,我们称目标为target.com。

0x03 漏洞挖掘过程

漏洞一:

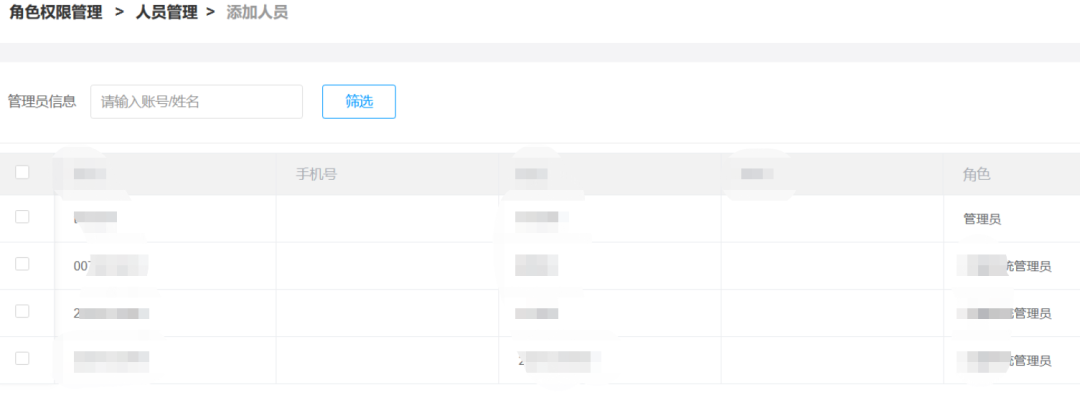

存在一个子域名称为a.target.com。目标系统为一个企业客户管理的系统,可以自己注册企业账户进行登录。里面存在角色管理的功能,可以自己创建角色并添加用户。

如上图所示,我们添加一个只有日志查询功能的角色,并添加一个用户赋予其刚创建的角色。使用刚加入的低权限账号登录,发现企业管理员的大多功能都可使用。如查看管理员:

至此一个越权漏洞已经可以提交了。

漏洞二:

使用企业超级管理员创建一个角色,拥有与企业管理员相同的功能,并添加一个用户称为test赋予其刚创建的角色,使用test正常登录。使用另一个浏览器登录企业超级管理员的账号,修改test账号的角色的权限,修改为最小权限,如第一张图所示,仅可查看日志信息。

此时发现test用户仍然可以使用之前赋予的管理员的所有功能,正常情况修改角色,角色里面登录中的用户会被强制踢下线。至此,逻辑设计缺陷漏洞已经可以提交。

0x04 厂商反馈

俩个漏洞合并提交获得了五千赏金。

0x05 总结

关于企业管理或者团队管理之类的系统,大家可以都试试此类漏洞。

如果你是一个长期主义者,欢迎加入我的知识星球(优先查看这个链接,里面可能还有优惠券),我们一起往前走,每日都会更新,精细化运营,微信识别二维码付费即可加入,如不满意,72 小时内可在 App 内无条件自助退款

往期回顾

福利视频

笔者自己录制的一套php视频教程(适合0基础的),感兴趣的童鞋可以看看,基础视频总共约200多集,目前已经录制完毕,后续还有更多视频出品

https://space.bilibili.com/177546377/channel/seriesdetail?sid=2949374

技术交流

技术交流请加笔者微信:richardo1o1 (暗号:growing)

如有侵权请联系:admin#unsafe.sh