0x00 前言

去年逛微步,本来是想找几个ip练练溯源能力,无意间发现了一个杀猪盘。本文打马赛克如果有漏的地方请及时指出,也请各位不要去微步上边找我这个目标复现,本case已全权交由某官方处理。

0x01 简单的打点

打开链接一看,一股子浓浓的“微盘”气息扑面而来,由于我们自己审计过这套源码,所以就直接找对应的地方打了个xss,结果呢他这竟然是微盘三开,没错,三开!

无奈之下还是用老思路,想办法让框架报错,看版本号,走一遍rce。

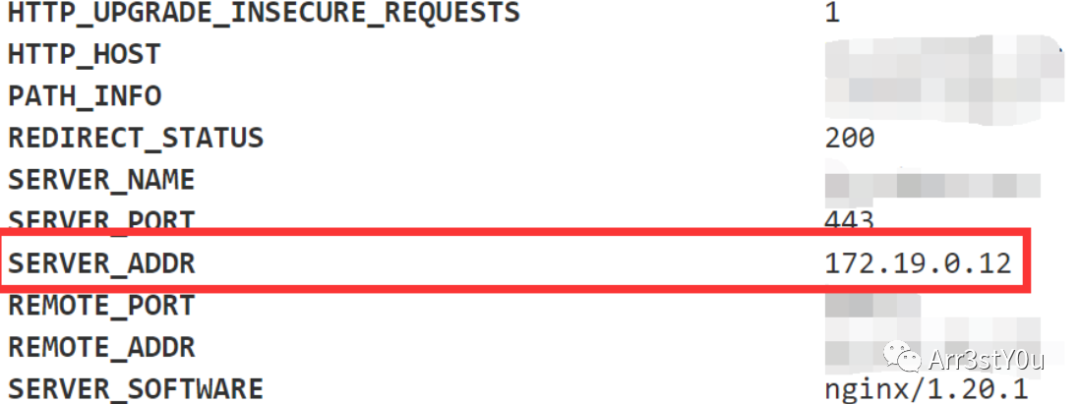

得到版本号和物理路径,其实还有个小细节,可以看下图。

这里有个SERVER_NAME和SERVER_ADDR,之前打同类项目的时候遇到过一个情况,通过让页面报错反馈出来的这俩信息里可能会带着真实ip,如果在找不到目标真实ip的情况下可以试试这个小技巧。

大家都知道,这种目标,其他的旁站,端口什么的收集都没啥卵用,所以我也不赘述了。

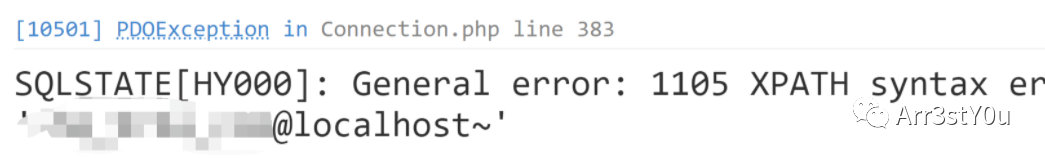

注册个账号上去看了看,也没啥能利用的点,这时候呢突然想起了goods/pid这里有一处注入,由于之前都是用我们自己的day打,所以从来没用过这个注入点,这不今天就来试了试。

bingo!这就很奈斯了,知道物理路径那不就可以传shell了?不,并不可以,权限不够。

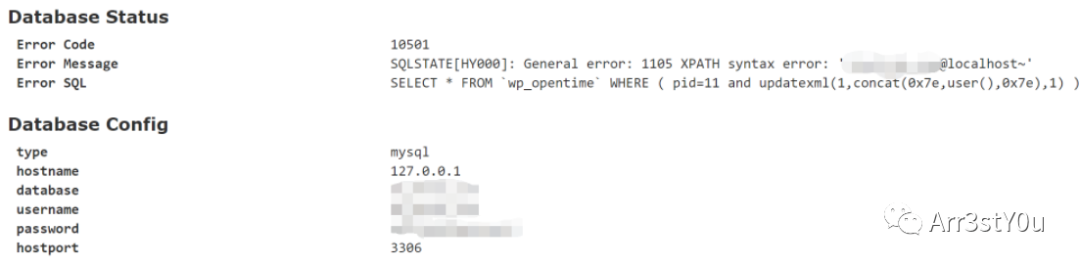

但是你看我发现了啥呢!

database的信息莫名其妙显示出来了,这不就可以直接连了??显然是不可以的,因为没法外连。。。。。

0x02 直冲云霄了属于是

大概僵持了十分钟,你看看我发现了啥。

adminer哈哈哈,这是咋发现的呢,之前提到过这套系统的一开,二开我们都审计过,在某些特定目录会有这么一个adminer数据库管理系统,所以我就也从本次目标上fuzzing了一下,这不就找到,然后连接上了。

找到嫌疑ip,简单的查查真实性,定定位啥的。

果不其然,又在我们的大云南。

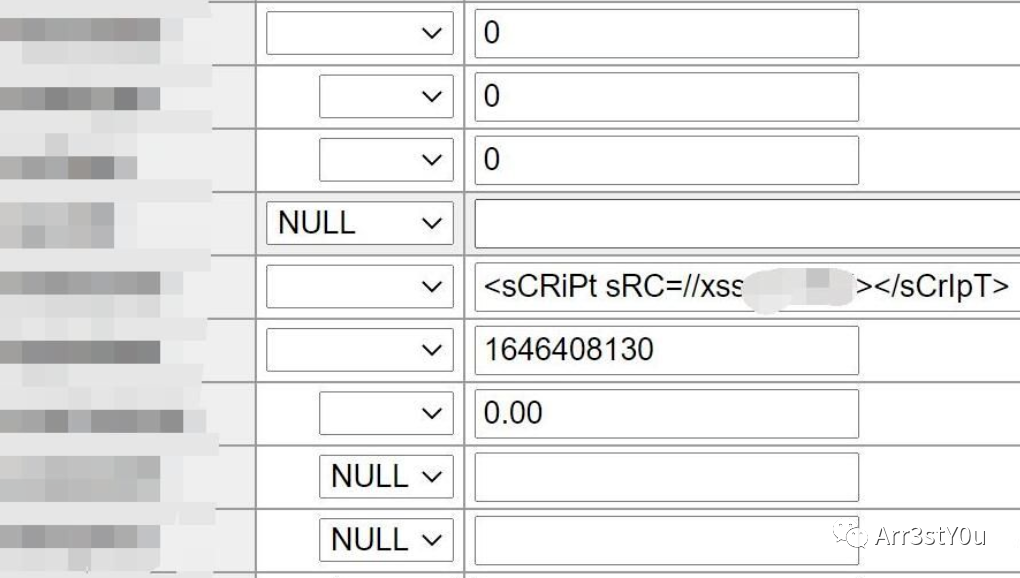

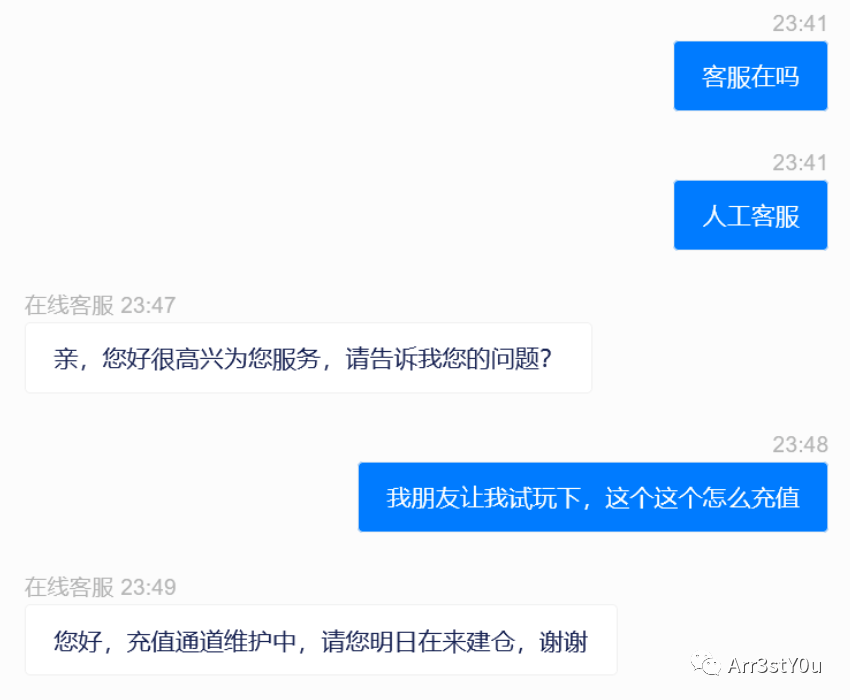

为了确保证据的完整性,我们还是得想办法去后台截个图啥的。因为现在是在库里嘛,所以就可以直接把盲打xss没成功的地方强制改成了xss的payload,然后诱导客服去触发就好了。

然后就进来咯,后台的上传点在三开版本也给删了,数据库里拿shell权限不够,也开启不了所需的服务,所以最终也没能拿下shell。

如有侵权请联系:admin#unsafe.sh