一、某法院三级等保项目实战

1、产品列表

2、拓扑

上图中少画了用户区,应该是从核心交换机接出来,中间用防火墙隔离。

如果经费运行,出口路由器和核心交换机应该用双核心。不然是要扣分的。

二、某等保整改规划方案设计(一)

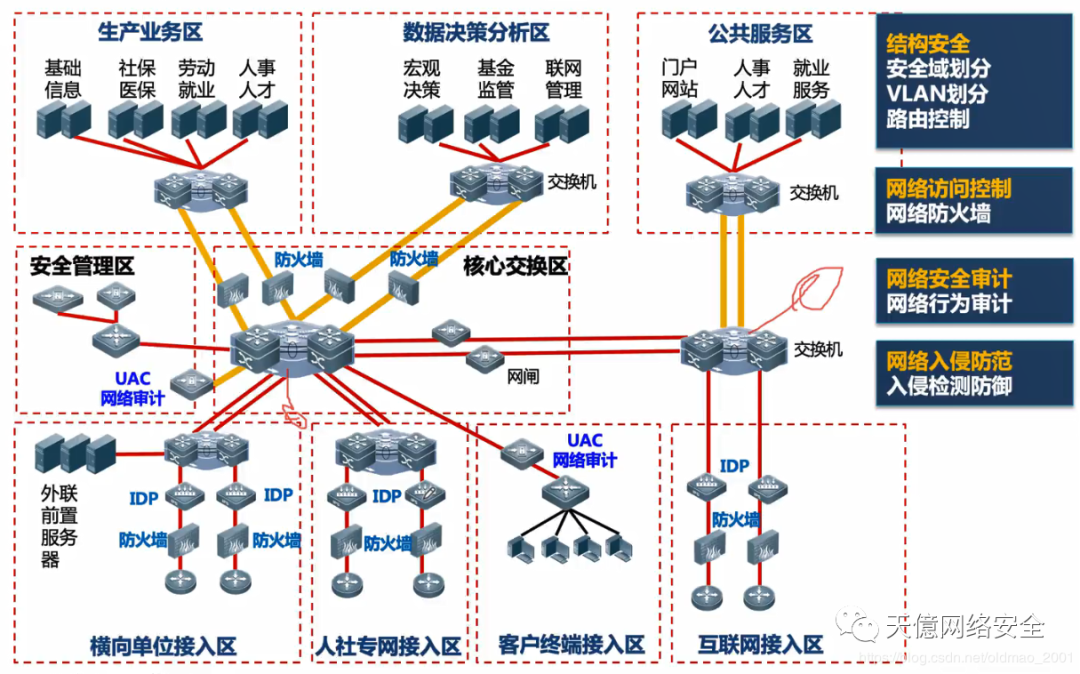

1、安全技术能力——网络安全建设整改

第一块:结构安全

第一步先要划分区域(物理和环境安全先忽略)即结构安全第一步

外联前置服务器是用来防护真正的服务器的,真正的服务器通常会把数据丢到前置服务器上,用户不能直接访问真正的服务器。在一些安全要求很高的地方经常使用。

上图中,和兴交换区用网闸和外网隔离,最上面有三个服务器区,其中公共服务区放置的是外网需要访问的网站等服务器。

结构安全第二步可以做VLAN。以及第三步做路由控制(OSPF)

第二块 边界安全

边界安全最最最常用的就是防火墙,其次是IPS

网闸右边的外网区域的边界在互联网接入区

客户终端接入区的防火墙可放可不放。

第三块 网络安全审计

客户终端接入区接一个,用于用户审计

核心交换机接一个,用于日志审计

其实互联网接入区也可以接一个,因为这里应该还有一个区域没有画出来

第四块 网络入侵防范

主要是IPS设备,可以在有防火墙的地方就部署一个,但是这样成本有点高,所以服务器区没有放。现在已经部署了六台IPS了。

可以为了节省成本把串行的IPS改为旁挂,这样既可以节省成本,又可以减少误报率,串行误报率还蛮高。旁挂的话,核心交换机和外网交换机各旁挂一个即可。

第五块 网络恶意代码防范

网关防病毒,就是直接用的下一代防火墙,这样防火墙就带防病毒这个功能。

第六块 边界完整性检查

终端安全。主要是用认证软件来解决

第七块 网络设备自身防护

安全加固服务

主要是以上各种安全设备自身的安全。

2、三级系统安全技术要求一主机安全

■主机系统安全是包括服务器、终端/工作站等在内的计算机设备在操作系统及数据库系统层面的安全。

■主机安全具体包括:7个控制点

身份鉴别(S)、访问控制(S)、安全审计(G)、剩余信息保护(S)、入侵防范(G)、恶意代码防范(G)、资源控制(A)

3、安全技术能力——主机安全建设整改

第一块 身份鉴别

通过在安全管理区部署CA,使得客户终端接入区的用户登录CA做认证

第二块 主机入侵防范和主机恶意代码防范

主机入侵防范主机恶意代码防范可以通过桌面安全管理(桌管软件)也可以通过类似360等杀毒软件实现,还可以做:

主机加固服务

网络防病毒系统

第三块 剩余信息保护、主机安全审计、主机访问控制、资源控制

主机加固服务

堡垒机:放在安全管理区

数据库审计:旁挂在数据库服务器连接的交换机上

终端管理系统:安装在客户终端上

4、三级系统安全技术要求一应用安全

■应用系统的安全就是保护系统的各种应用程序安全运行。包括

基本应用,如:消息发送、Web浏览等;

业务应用,如:电子政务等。

■应用安全具体包括:9个控制点

身份鉴别(S)、访问控制(S)、安全审计(G)、剩余信息保护(S)、通信完整性(S)、通信保密性(S)、抗抵赖(G)、软件容错(A)、资源控制(A)

5、安全技术能力—应用安全建设整改

第一块 应用身份鉴别、抗抵赖、通信保密性完整性

CA中心

通讯加密(VPN):如下图所示可以挂在互联网接入区,当然也可以挂在安全管理区,或者挂在核心交换区、或右边那个交换机上

应用软件整改

第二块 应用访问控制、应用安全审计、剩余信息保护、资源控制

涉及的设备:

应用安全加固服务

应用软件整改

Web应用防护(最重要):可以按图中的部署,也可以按照绿色圆圈的位置部署在网站前面。

运维管理系统:部署在安全管理区。

6、三级系统安全技术要求一数据安全与备份恢复

■数据安全主要是保护用户数据、系统数据、业务数据的保护。将对数据造成的损害降至最小。

■备份恢复也是防止数据被破坏后无法恢复的重要手段,主要包括数据备份、硬件冗余和异地实时备份。

■数据安全和备份恢复具体包括:3个控制点

数据完整性(S)、数据保密性(S)、备份和恢复(A)

7、安全技术能力——数据安全建设整改

数据保密性、数据完整性、备份与恢复

直接一起讲:

■数据保密性

CA中心、通讯加密(VPN、SSL)

主机加固服务

■数据完整性

CA中心、通讯加密(VPN、SSL)

主机加固服务

■备份与恢复

网络、服务器冗余

备份软件和设备:直接上备份一体机,就是安装好备份软件的服务器。

双机、双链路

基于等级保护的安全建设整改拓扑(总体拓扑)

注意:生产业务区、数据决策分析区和公共服务区的应用系统,大多定为等保三级

内容来源:CSDN博主「oldmao_2001」

文章转载于天億网络安全

欢迎扫码加入渗透知识库知识星球

关注公众号:HACK之道

如文章对你有帮助,请支持点下“赞”“在看”

如有侵权请联系:admin#unsafe.sh